目录

实验要求

1、DMZ区内的服务器,办公区仅能在办公时间内(9:00-18:00)可以访问,生产区的设备全天可以访问。

2、生产区不允许访问互联网,办公区和游客区允许访问互联网。

3、办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10。

4、办公区分为市场部和研发部,研发部IP地址固定,访问DMZ区使用匿名认证,市场部需要用户绑定IP地址,访问DMZ区使用免认证;

游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码为:Admin@123,游客仅有访问公司门户网站和上网的权限,门户网站地址为:10.0.3.10.

5、生产区访问DMZ区时需要进行Protal认证,设立生产区用户组织框架:

至少三个部门,每个部门三个用户,用户统一密码:openlab@123,首次登陆需要修改密码,用户过期时间设置为10天,用户不允许多人使用。

6、创建一个自定义管理员,要求不能拥有系统管理的功能。

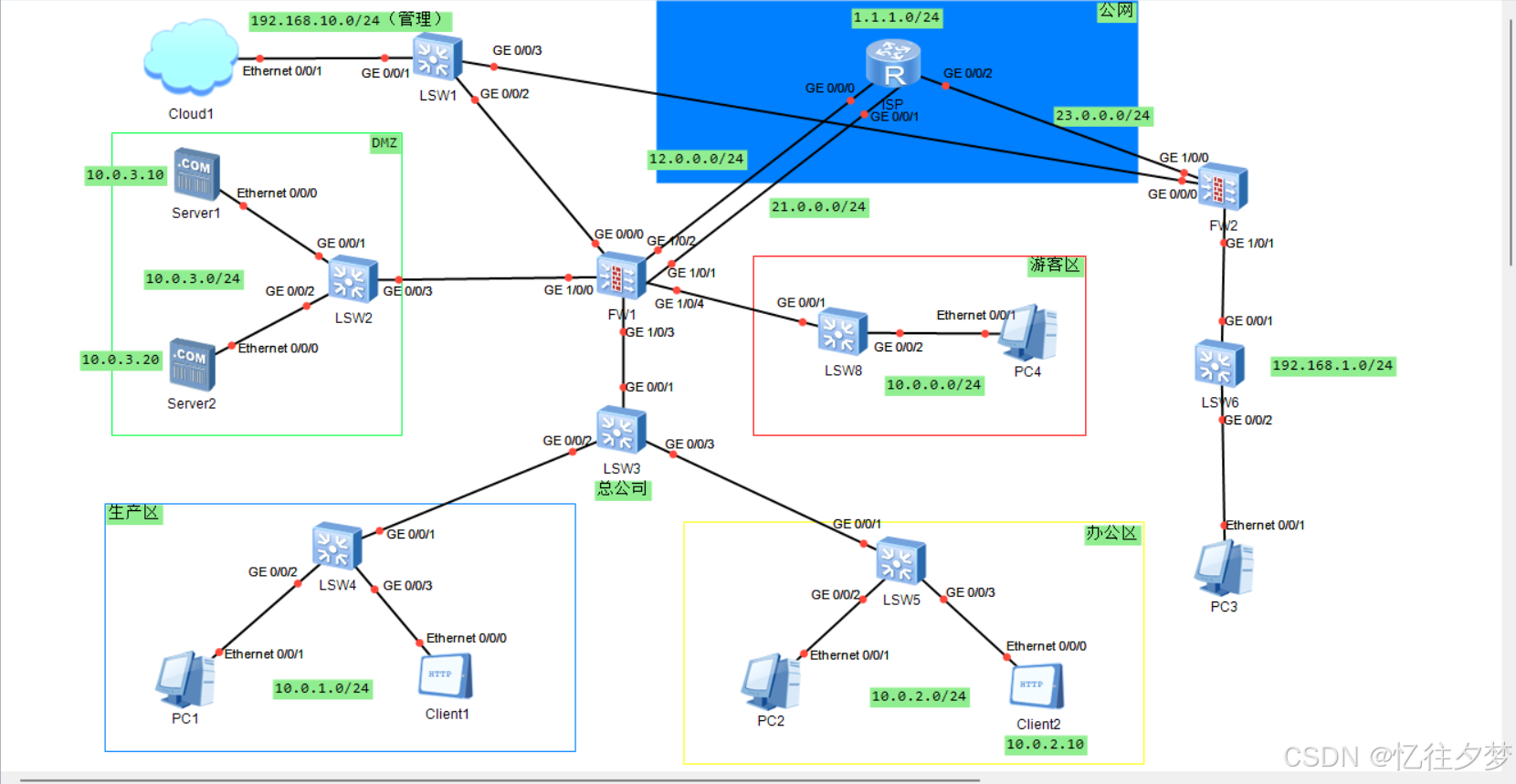

防火墙准备

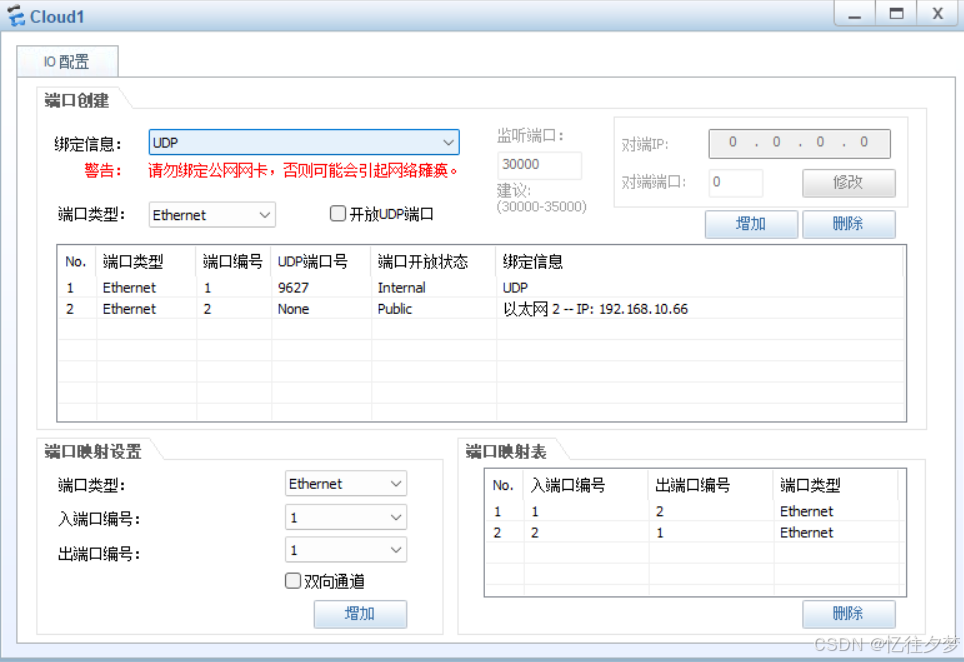

在修改密码以及修改管理接口IP后采用带内管理模式中的Web管理方式进行配置。需要在虚拟机中添加一个Cloud,连接防火墙设备才能在电脑上访问到防火墙。

Cloud配置:

端口映射设置勾选双向通道,修改一下出入段编号添加就行了。

添加网卡信息时尽量新建一个环回网卡 (IP地址和防火墙管理地址在同一个网段):

防火墙初始化配置:

[USG6000V1-GigabitEthernet0/0/0]dis ip int b 2024-07-09 09:04:56.030 *down: administratively down ^down: standby (l): loopback (s): spoofing (d): Dampening Suppressed (E): E-Trunk down The number of interface that is UP in Physical is 8 The number of interface that is DOWN in Physical is 2 The number of interface that is UP in Protocol is 3 The number of interface that is DOWN in Protocol is 7 Interface IP Address/Mask Physical Protocol GigabitEthernet0/0/0 192.168.10.1/24 up up GigabitEthernet1/0/0 unassigned up down GigabitEthernet1/0/1 unassigned up down GigabitEthernet1/0/2 unassigned up down GigabitEthernet1/0/3 unassigned up down GigabitEthernet1/0/4 unassigned up down GigabitEthernet1/0/5 unassigned down down GigabitEthernet1/0/6 unassigned down down NULL0 unassigned up up(s) Virtual-if0 unassigned up up(s) [USG6000V1-GigabitEthernet0/0/0]service-manage all permit //开启所有服务在浏览器网址栏输入管理接口的IP地址,然后便可以从Web连接到防火墙了:

登陆后就可以进行配置了。

补充:

管理用户名(初始):admin

管理用户密码(初始):Admin@123

IP地址分配

Server1:

Server2:

Client1:

Client2:

PC1:

PC2:

PC4:

防火墙:

在网络模块的接口选项中进行IP配置:

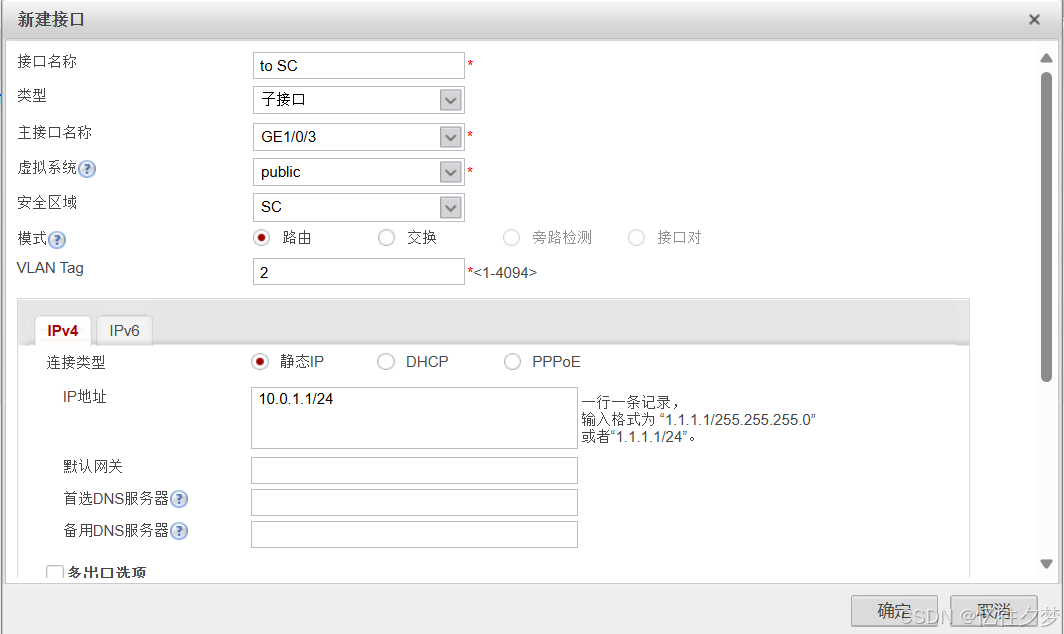

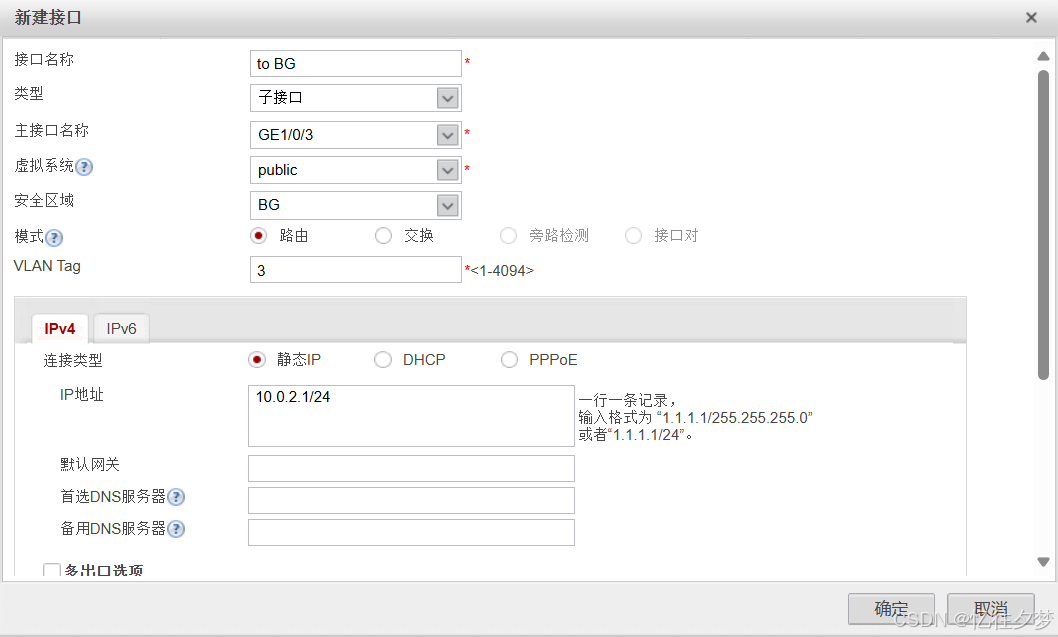

生产区与办公区是两个不同的Vlan,故在防火墙上面配置子接口,采用单臂路由的形式。

所以先在LSW3上面划分Vlan:

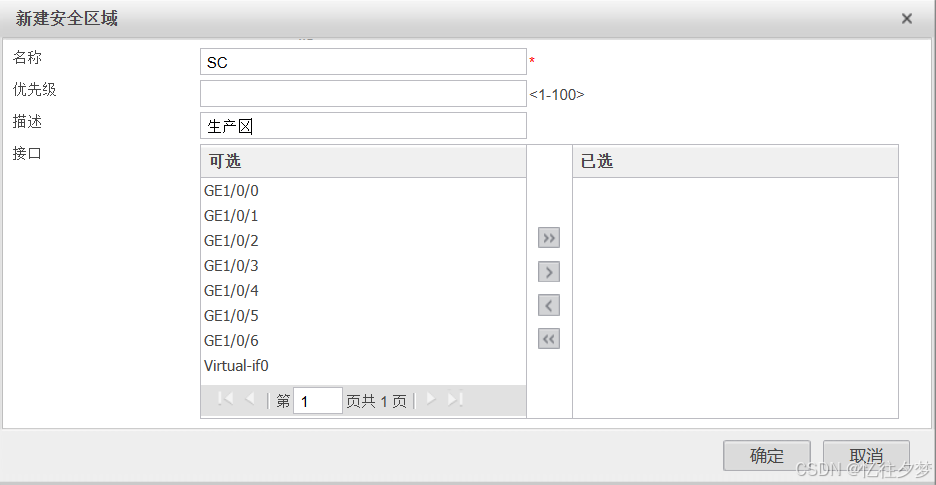

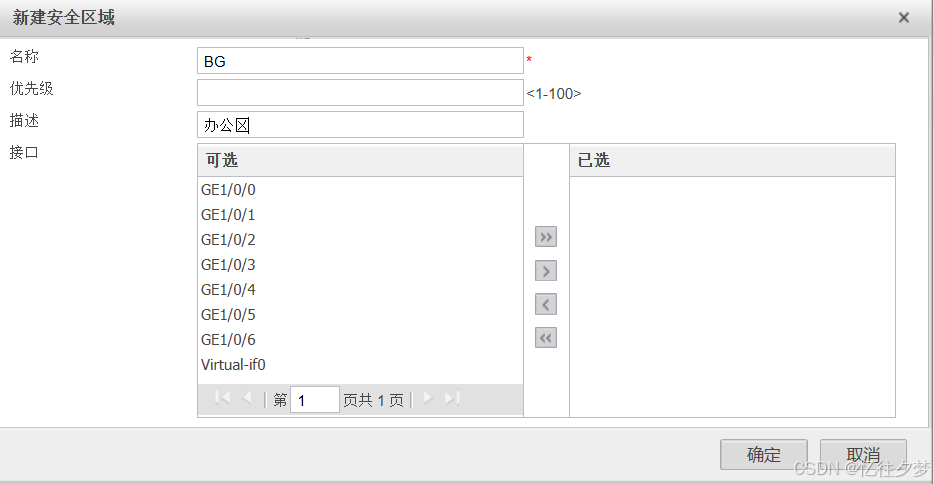

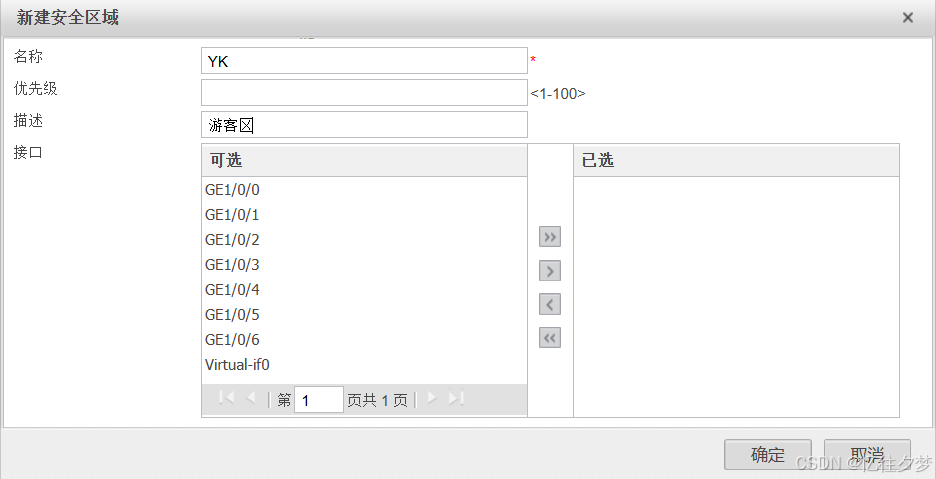

<Huawei>sys [Huawei]sysname LSW3 [LSW3]vlan batch 2 to 3 [LSW3]int g 0/0/2 [LSW3-GigabitEthernet0/0/2]port link-type access [LSW3-GigabitEthernet0/0/2]port default vlan 2 [LSW3-GigabitEthernet0/0/2]int g0/0/3 [LSW3-GigabitEthernet0/0/3]port link-type access [LSW3-GigabitEthernet0/0/3]port default vlan 3 [LSW3-GigabitEthernet0/0/3]int g0/0/1 [LSW3-GigabitEthernet0/0/1]port link-type trunk [LSW3-GigabitEthernet0/0/1]port trunk allow-pass vlan 2 3 [LSW3-GigabitEthernet0/0/1]undo port trunk allow-pass vlan 1先新建办公区和生产区两个区域:

在安全区域中新建:

现在开始分配IP地址:

生产区及办公区IP地址:

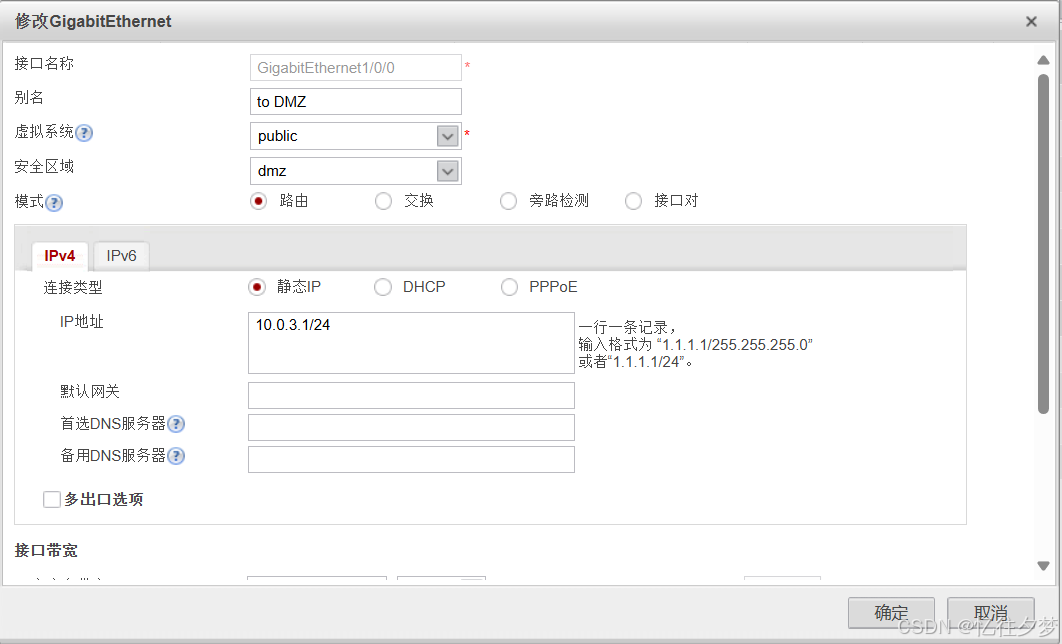

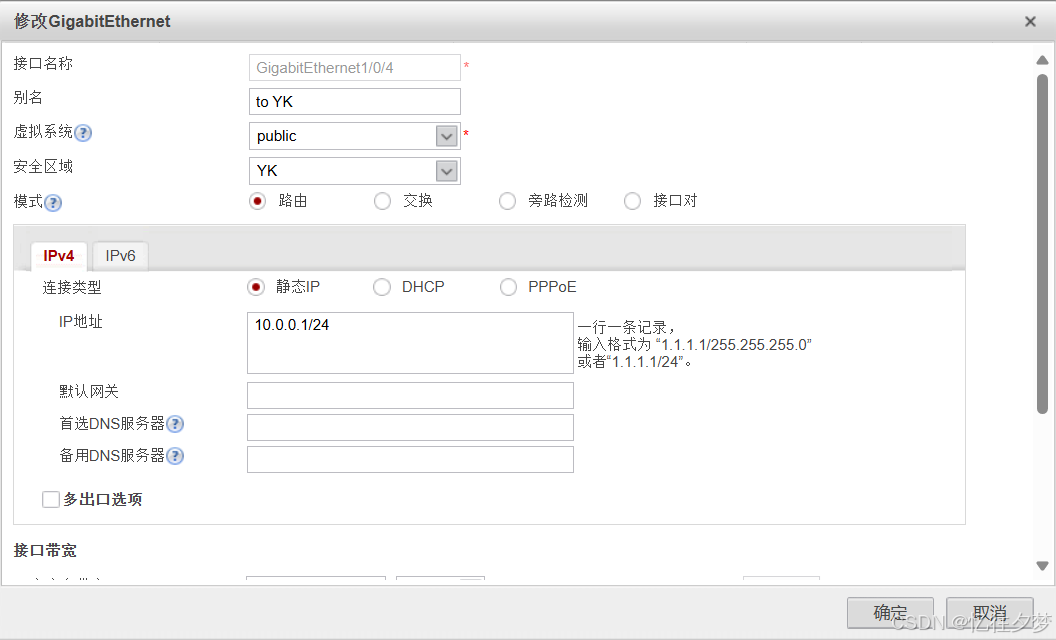

通向DMZ及游客区的IP地址:

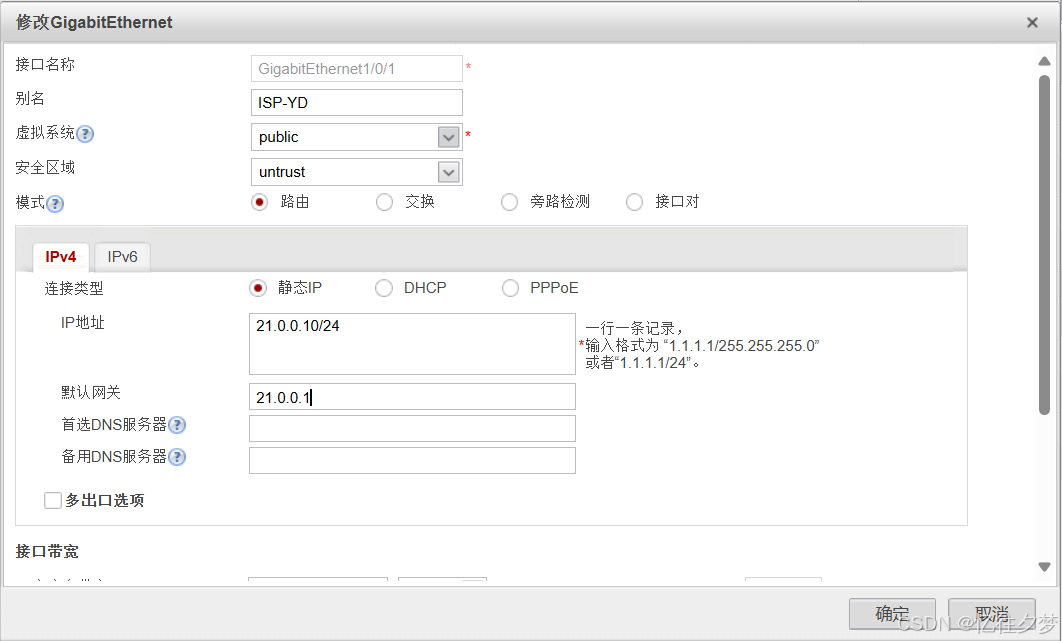

通向公网的接口(需要配置默认网关):

通向公网的接口(需要配置默认网关):

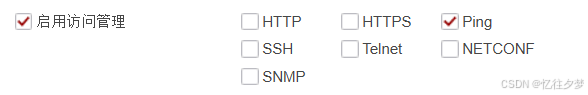

为了方便做测试,勾选:

补充:访问管理的优先级大于安全策略。

防火墙上的接口配置完成:

配置ISP网络IP地址:

<Huawei>sys Enter system view, return user view with Ctrl+Z. [Huawei]sysname ISP [ISP]int g 0/0/0 [ISP-GigabitEthernet0/0/0]ip add 12.0.0.1 24//电信 [ISP-GigabitEthernet0/0/0]int g 0/0/1 [ISP-GigabitEthernet0/0/1]ip add 21.0.0.1 24//移动 [ISP-GigabitEthernet0/0/1]int l 0 [ISP-LoopBack0]ip add 1.1.1.1 24//测试地址 [ISP-LoopBack0]dis ip int b *down: administratively down ^down: standby (l): loopback (s): spoofing The number of interface that is UP in Physical is 5 The number of interface that is DOWN in Physical is 0 The number of interface that is UP in Protocol is 4 The number of interface that is DOWN in Protocol is 1 Interface IP Address/Mask Physical Protocol GigabitEthernet0/0/0 12.0.0.1/24 up up GigabitEthernet0/0/1 21.0.0.1/24 up up GigabitEthernet0/0/2 unassigned up down LoopBack0 1.1.1.1/24 up up(s) NULL0 unassigned up up(s) 至此IP地址分配完成。

需求一

DMZ区内的服务器,办公区仅能在办公时间内(9:00-18:00)可以访问,生产区的设备全天可以访问。

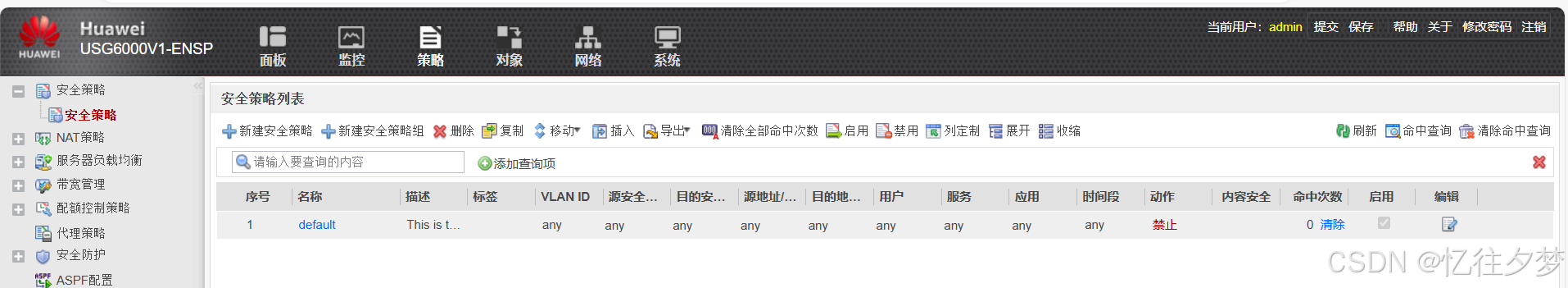

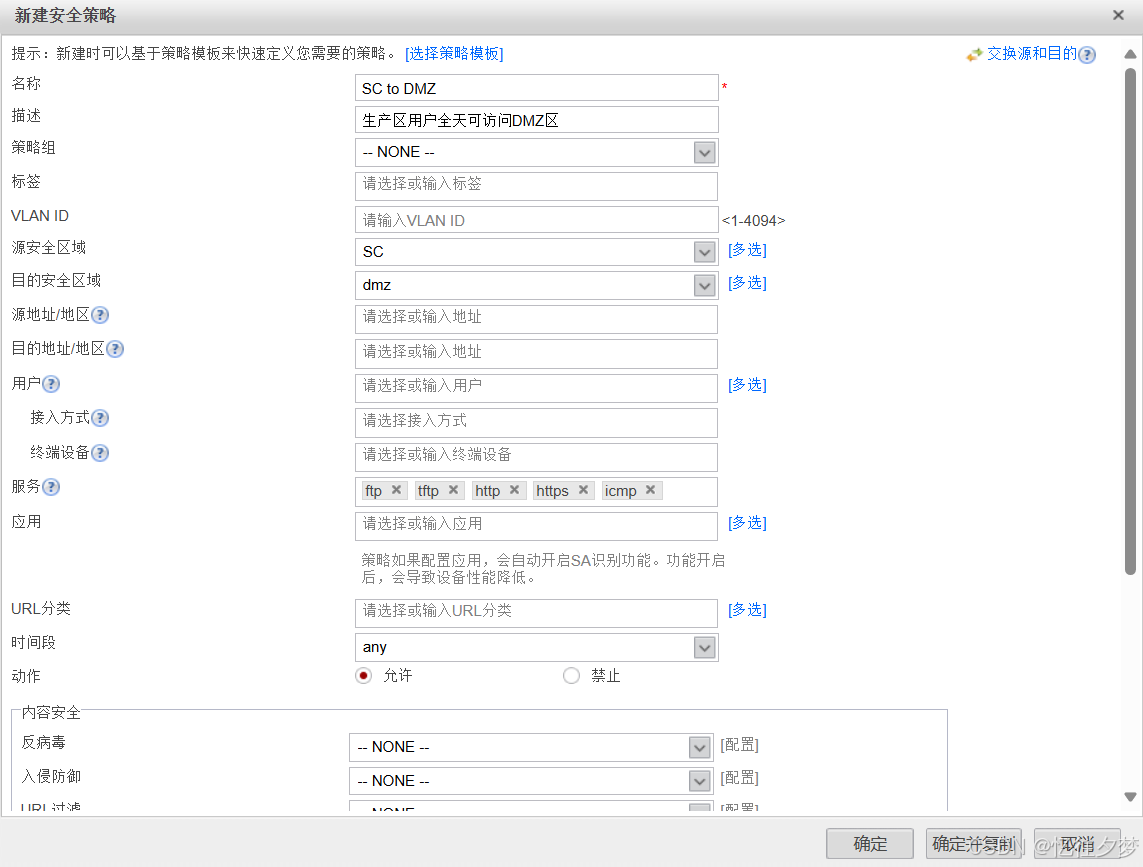

使用安全策略:

新建:

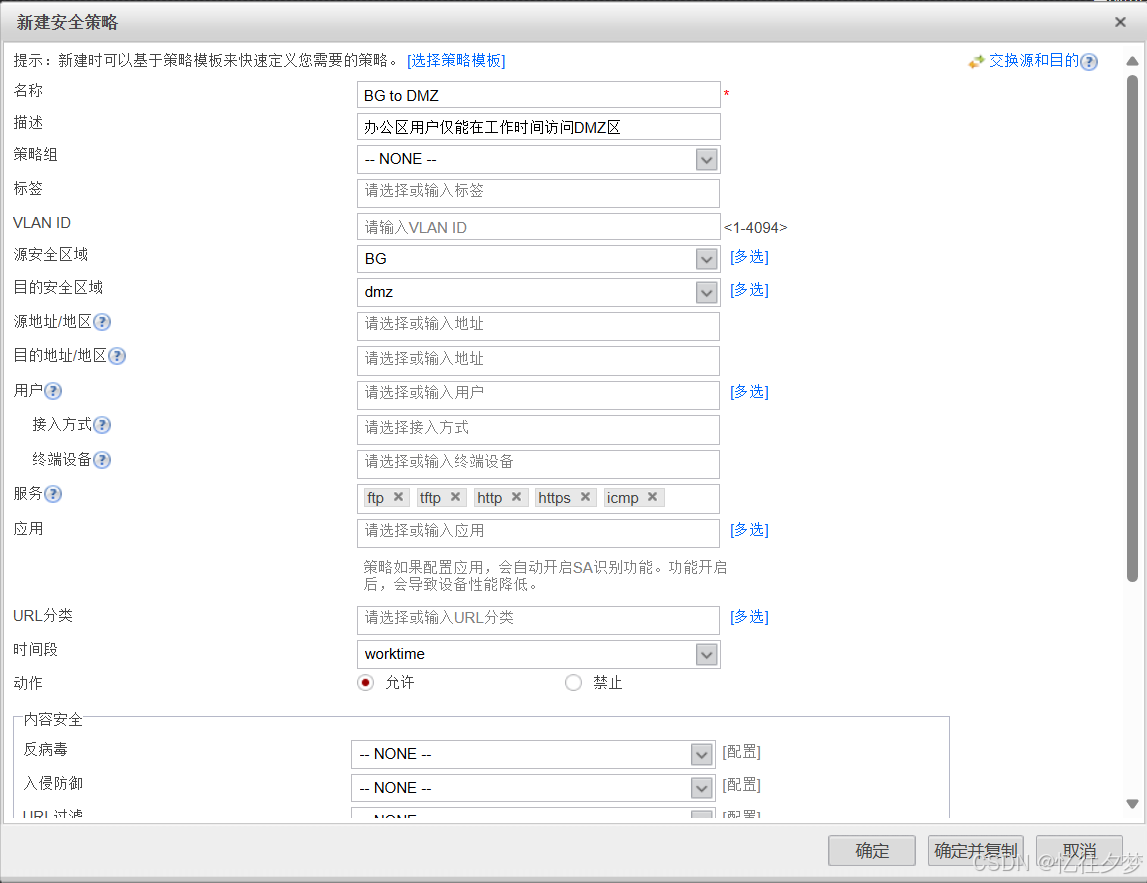

修改work time时间:

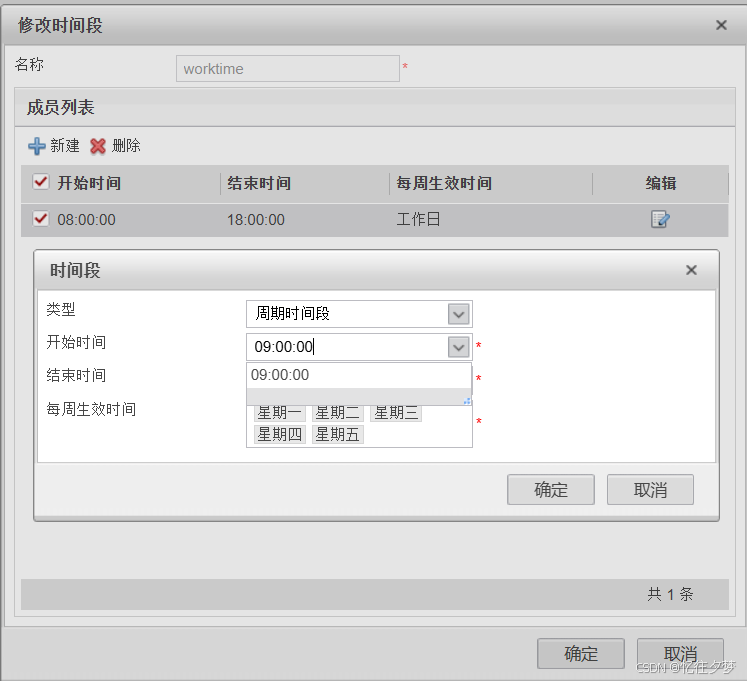

新建:

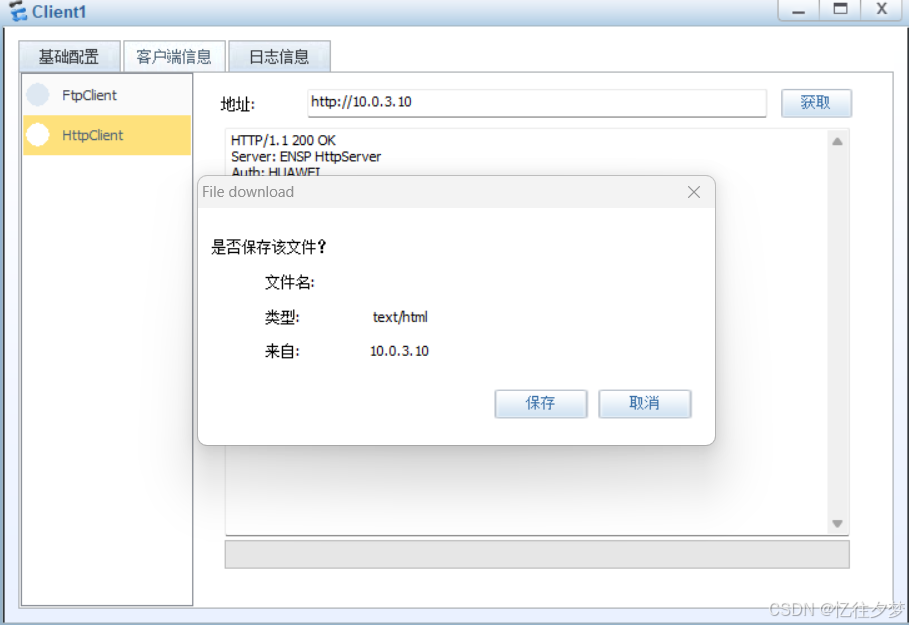

测试:

测试:

将server1模拟为HTTP服务器:

分别使用生产区Client 来访问服务器,并查看是否命中对应策略:

生产区:

获取成功!

对用策略命中次数加1:

办公区:

获取成功!

对应策略命中次数加1:

由此需求一完成。

需求二

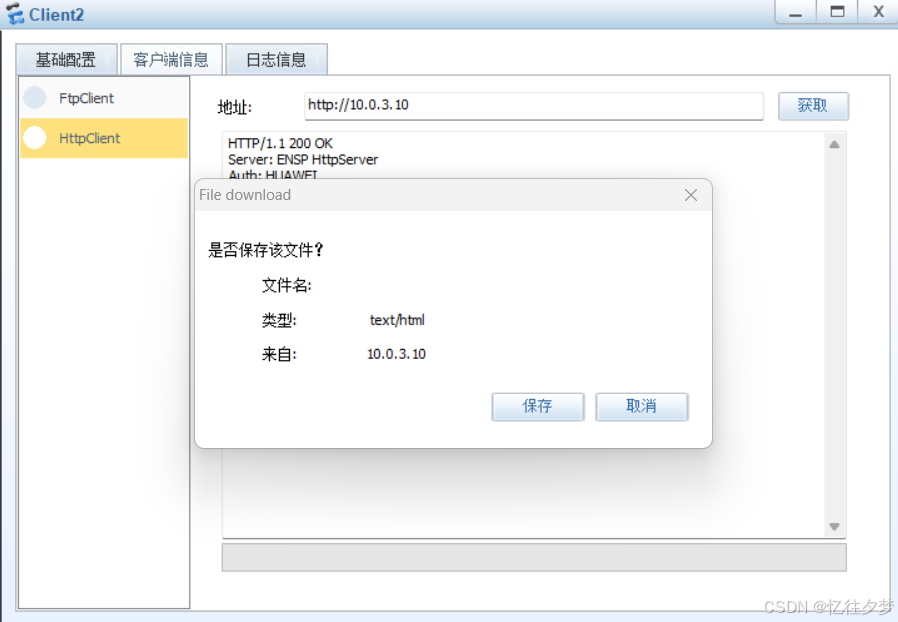

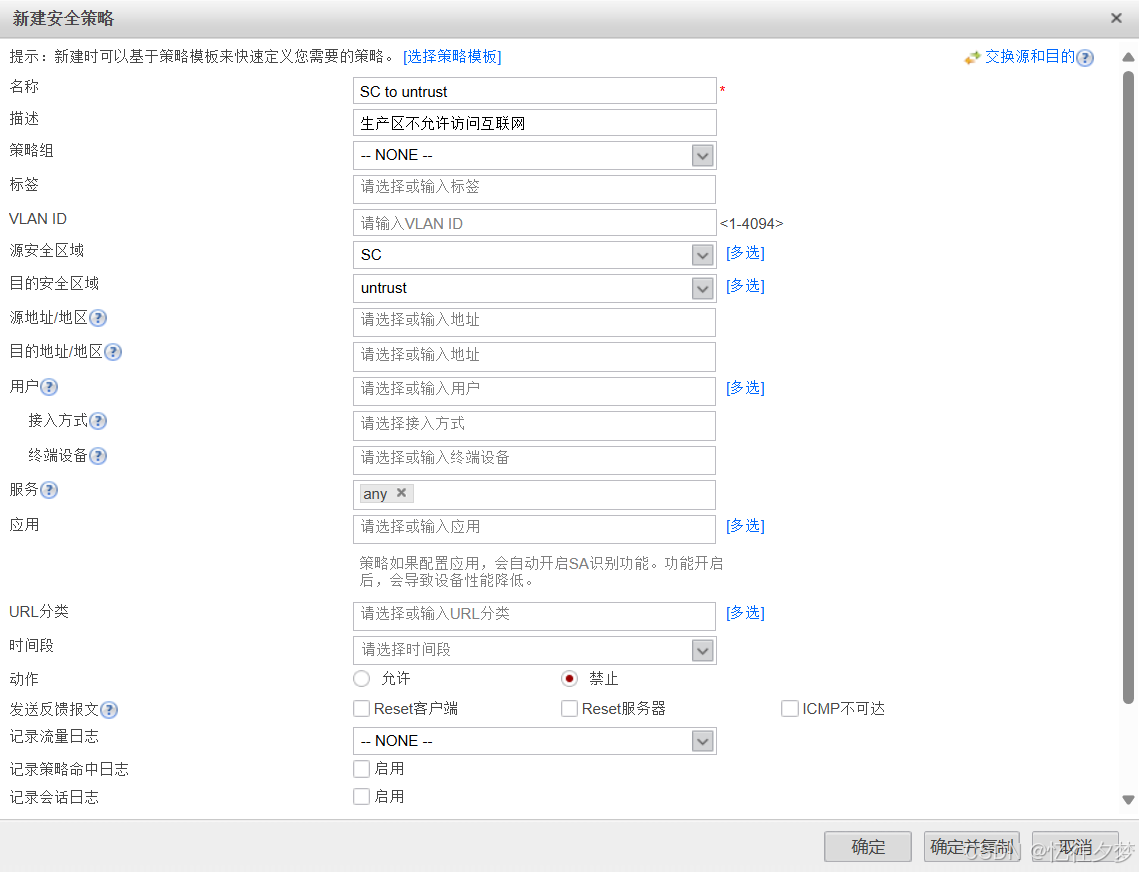

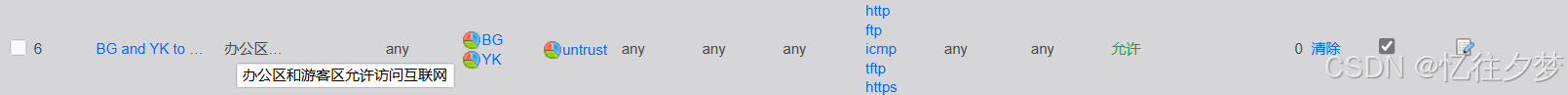

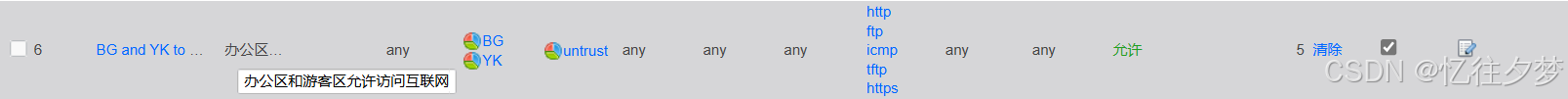

生产区不允许访问互联网,办公区和游客区允许访问互联网。

互联网统一设置是untrust区域,故只需要控制生产区和办公区通向untrust区域的流量。

新建策略:

测试:

生产区访问互联网:

对应策略命中次数增加:

办公区访问互联网:

因为没做公私网地址转换,故ping不通:

但从策略命中次数可以看出:

游客区访问互联网:

同上ping不通

直接来看策略命中次数:

需求二完成。

需求三

办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10。

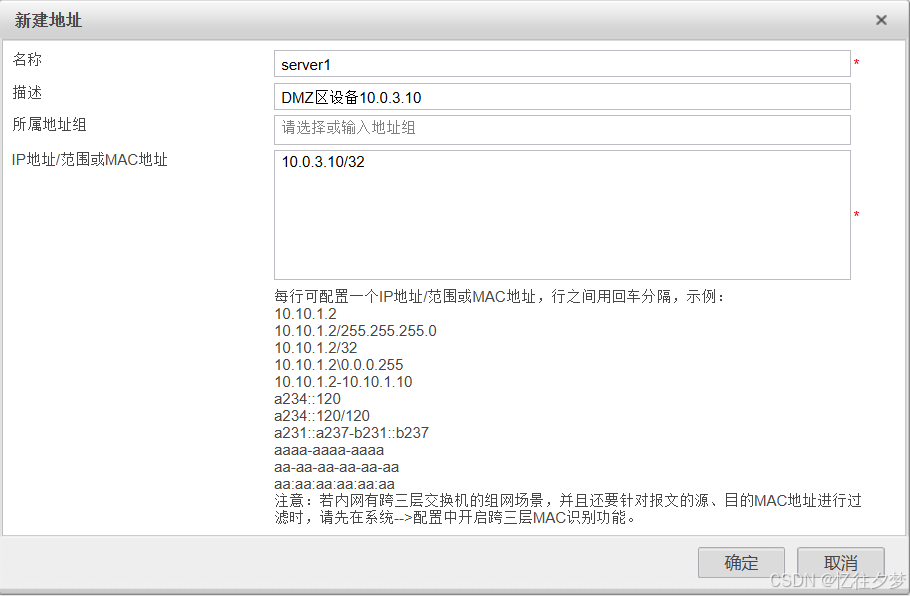

新建地址:

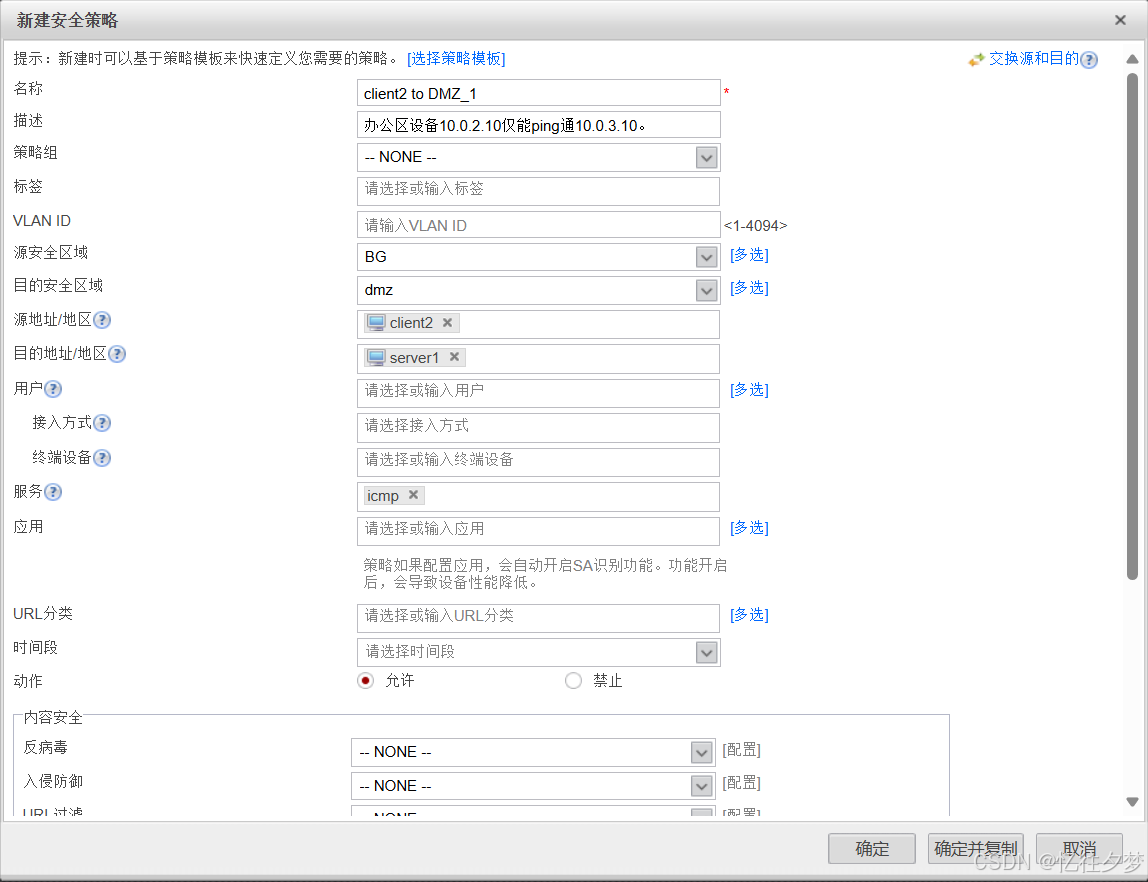

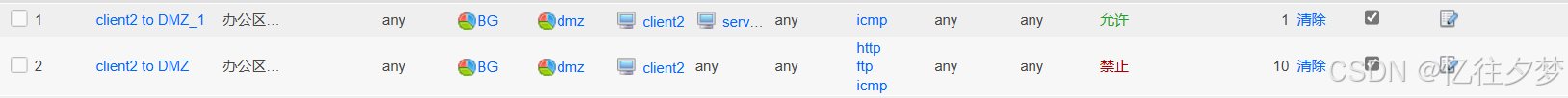

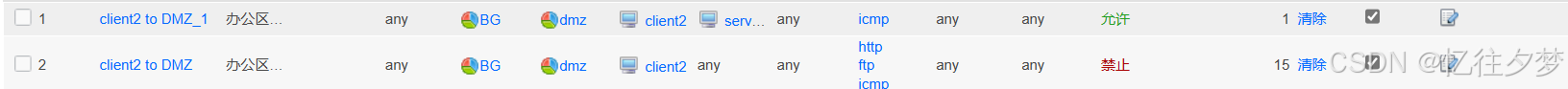

策略:

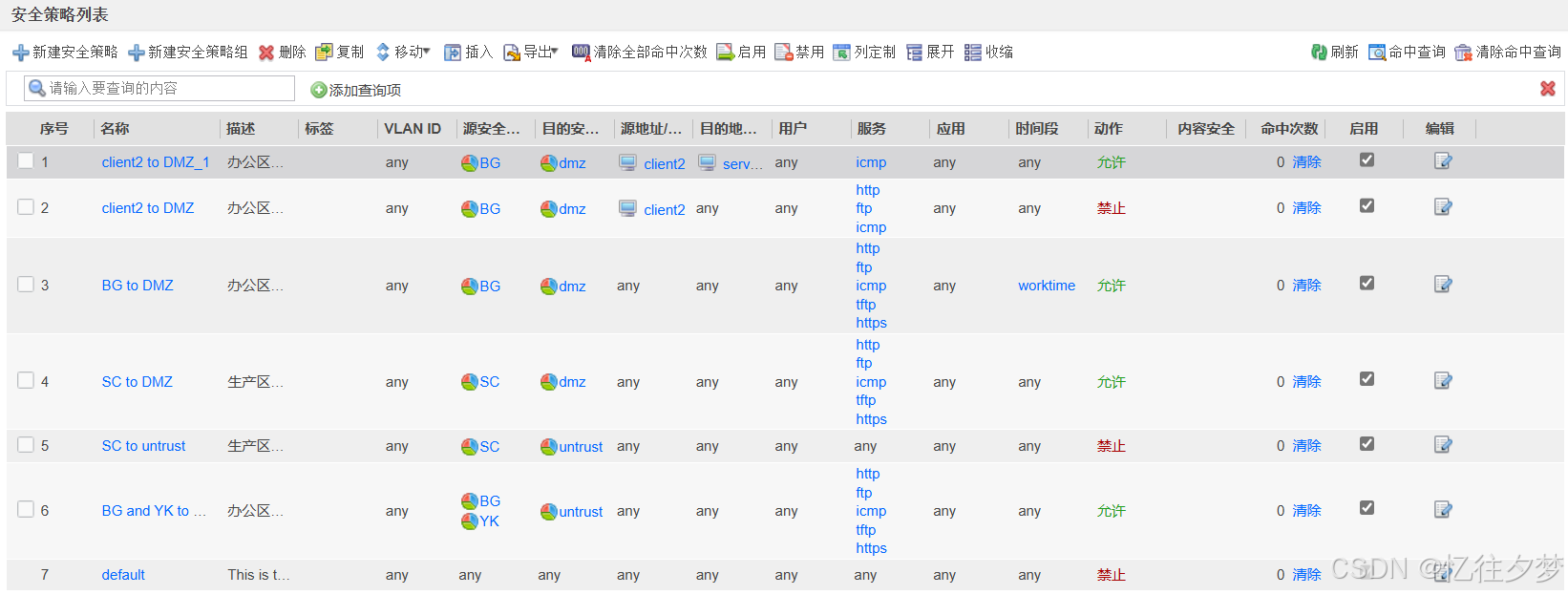

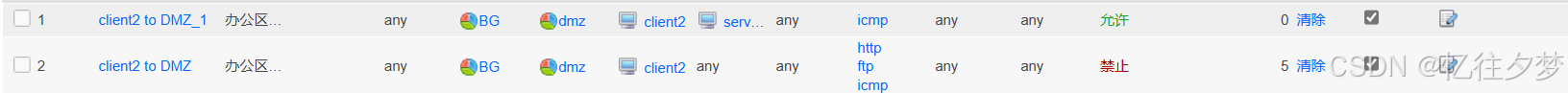

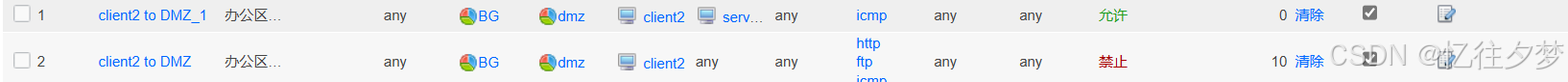

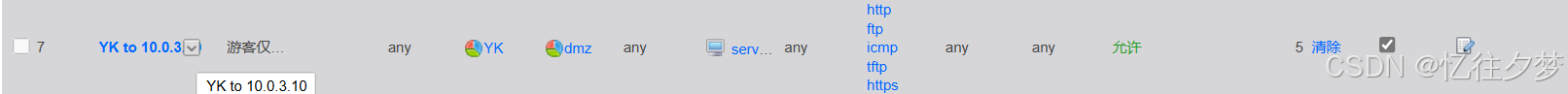

因为先前有一条办公区在工作时间允许访问DMZ区,故需要将新建策略放在这条策略之前且应先放通ping后再禁止其他服务:

测试:

server1模拟http服务器(上面已经设置过了)

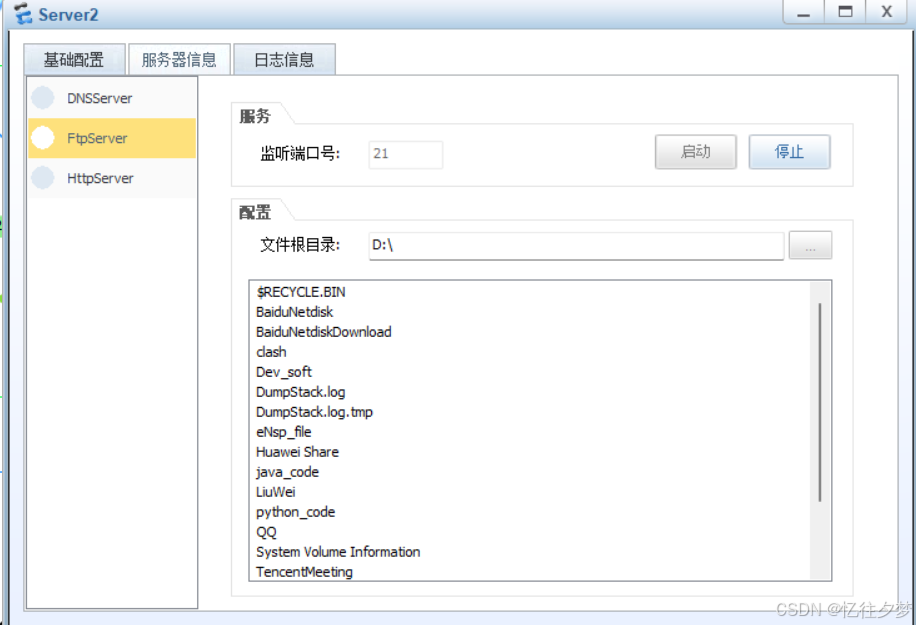

server2模拟ftp服务器:

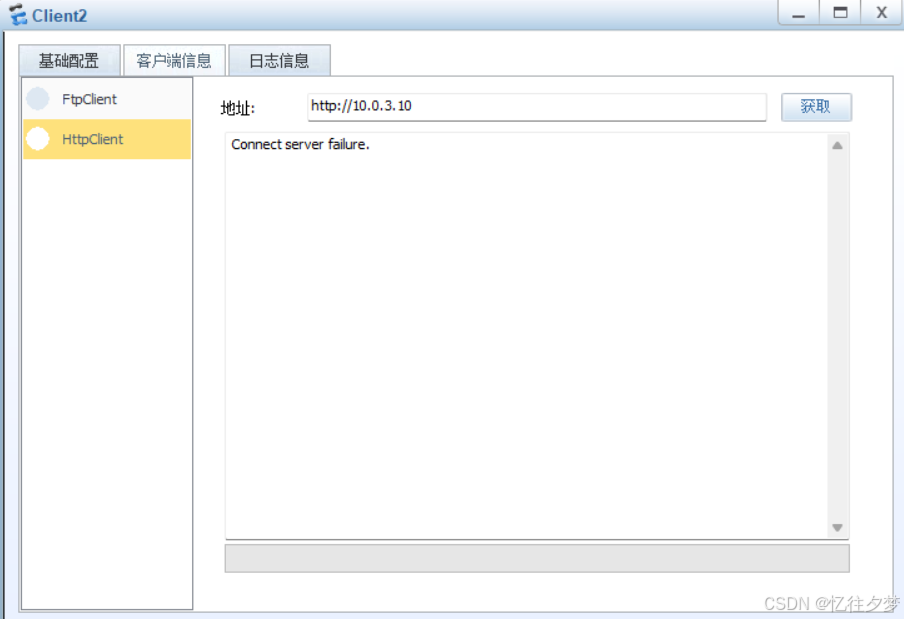

访问http:

访问失败!

策略命中:

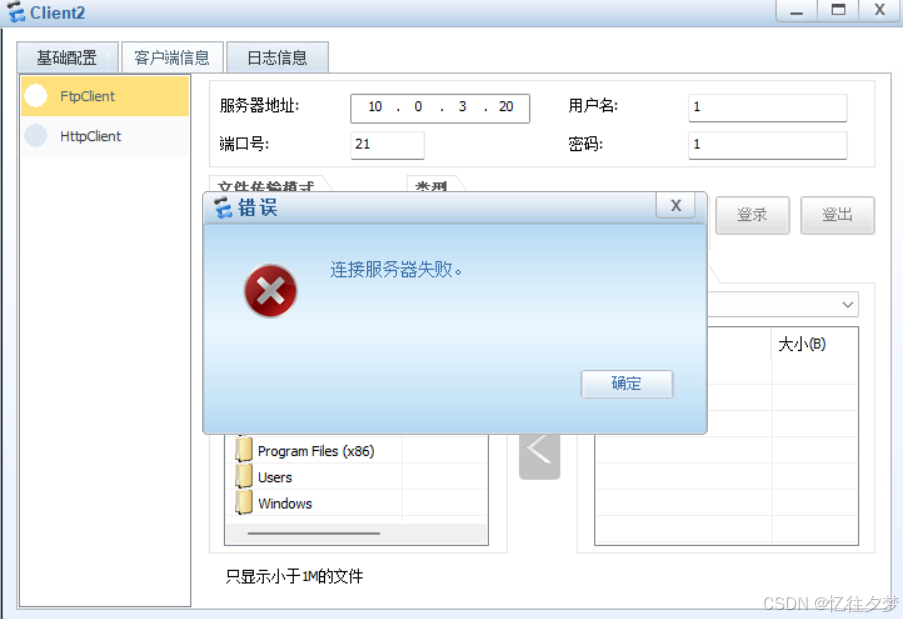

访问ftp:

访问失败!

策略命中:

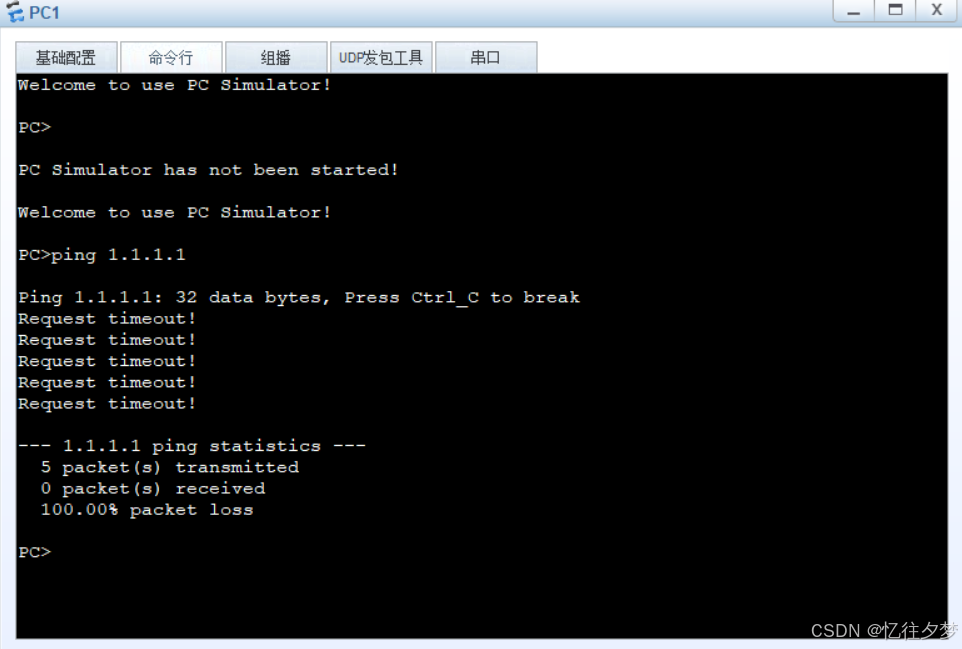

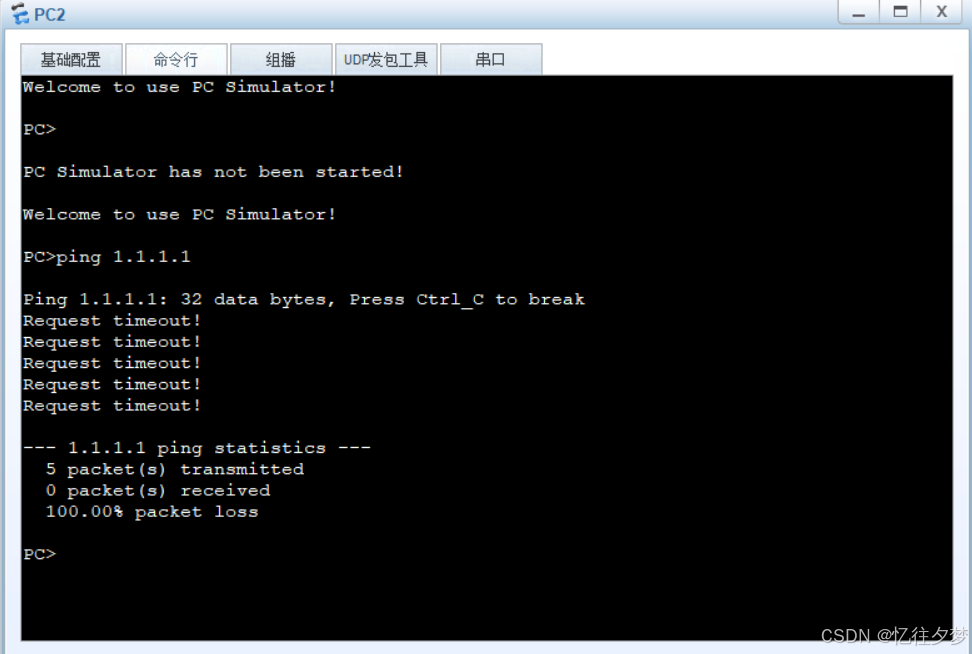

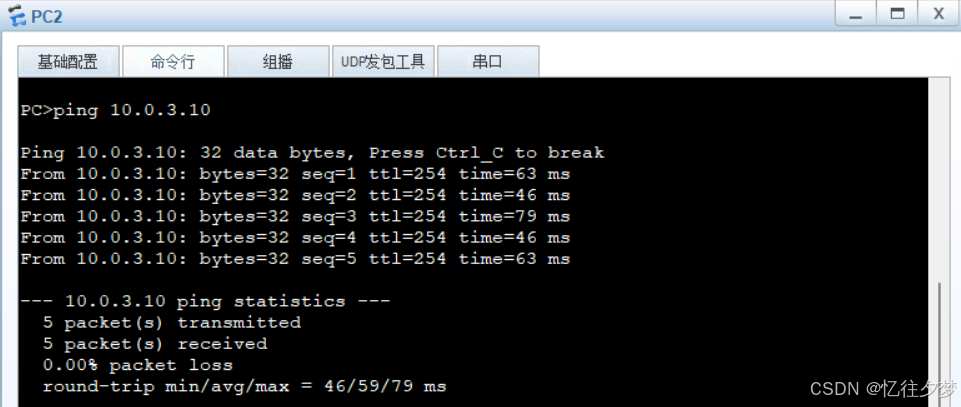

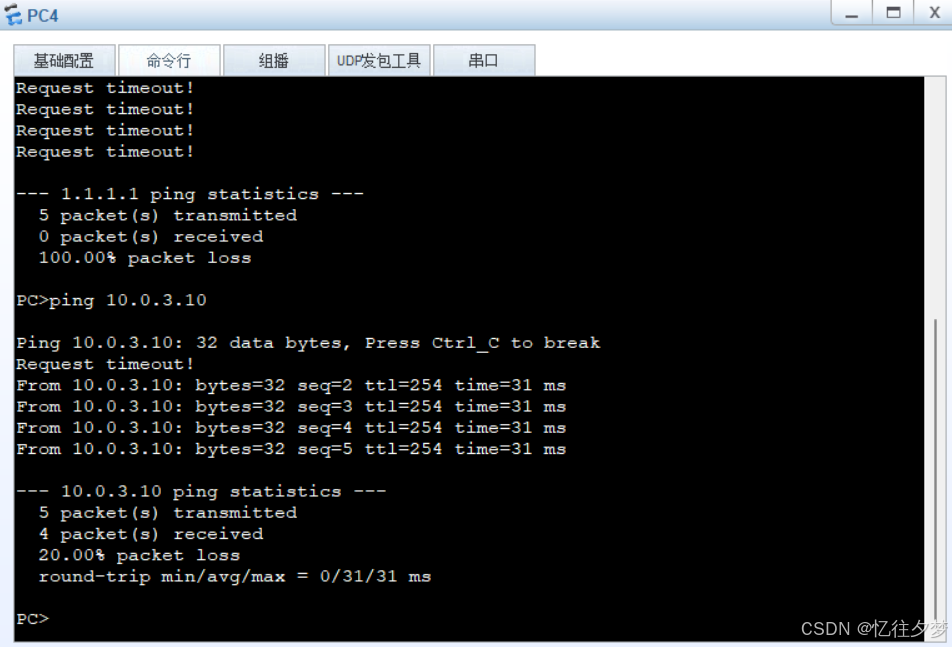

ping:

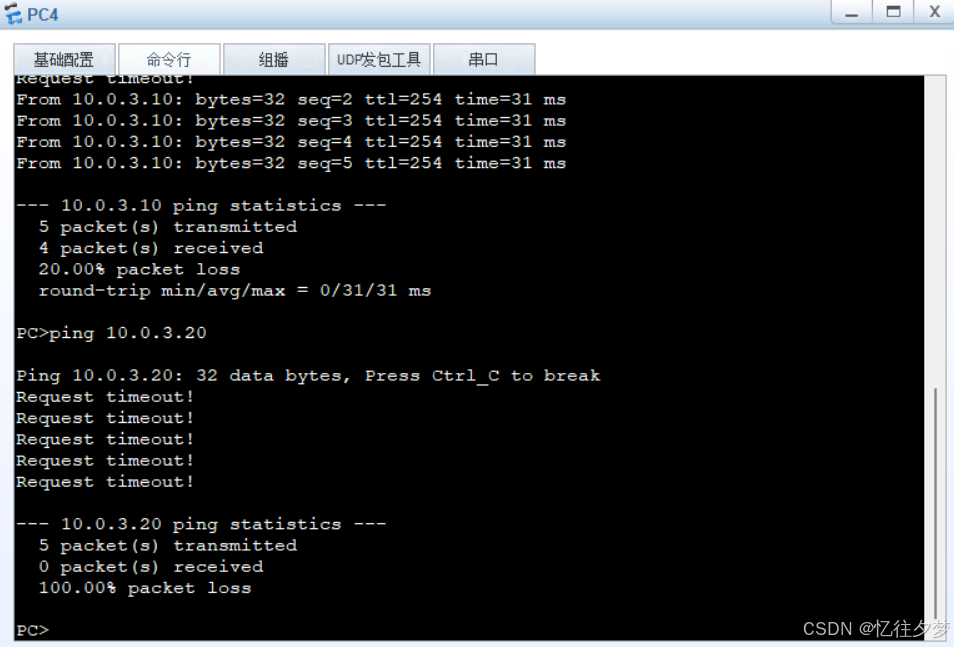

访问10.0.3.10:

访问成功!

命中策略:

访问10.0.3.20:

访问失败!

命中策略:

需求三完成。

需求三完成。

需求四

办公区分为市场部和研发部,研发部IP地址固定,访问DMZ区使用匿名认证,市场部需要用户绑定IP地址,访问DMZ区使用免认证;

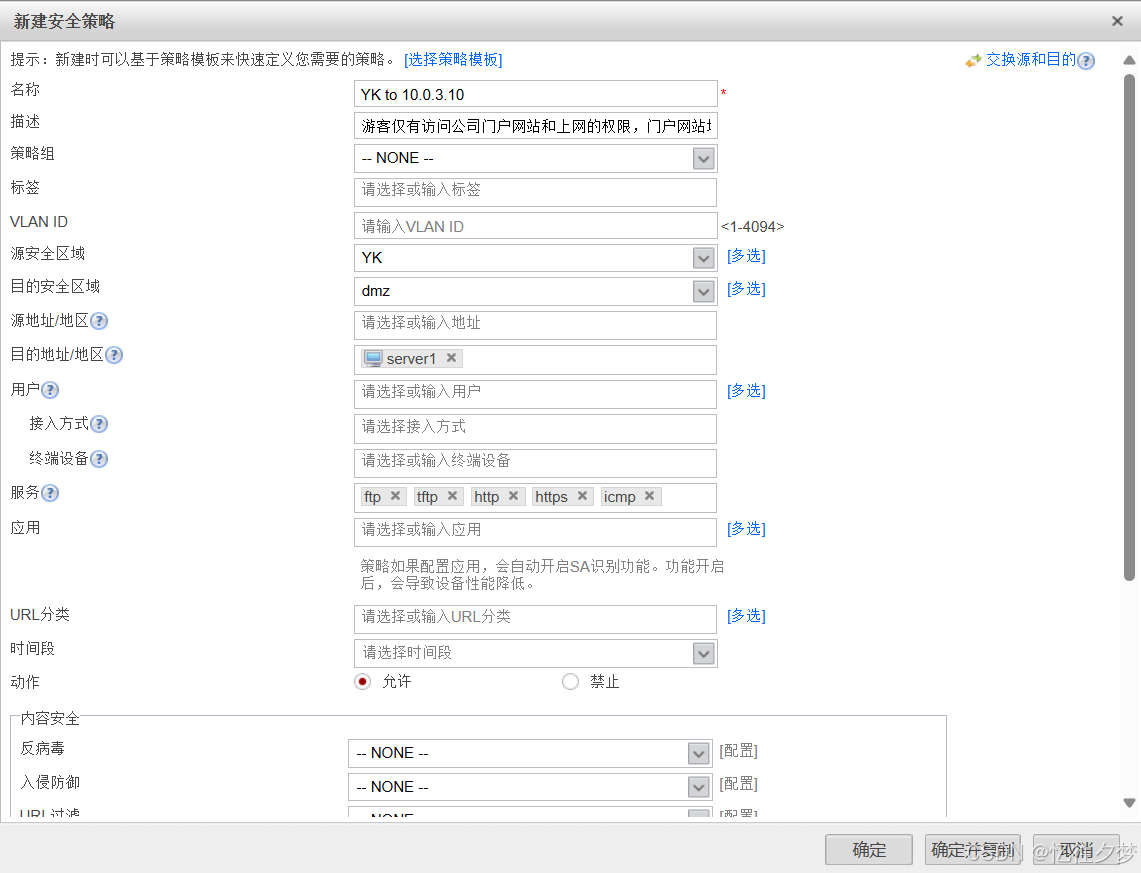

游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码为:Admin@123,游客仅有访问公司门户网站和上网的权限,门户网站地址为:10.0.3.10。

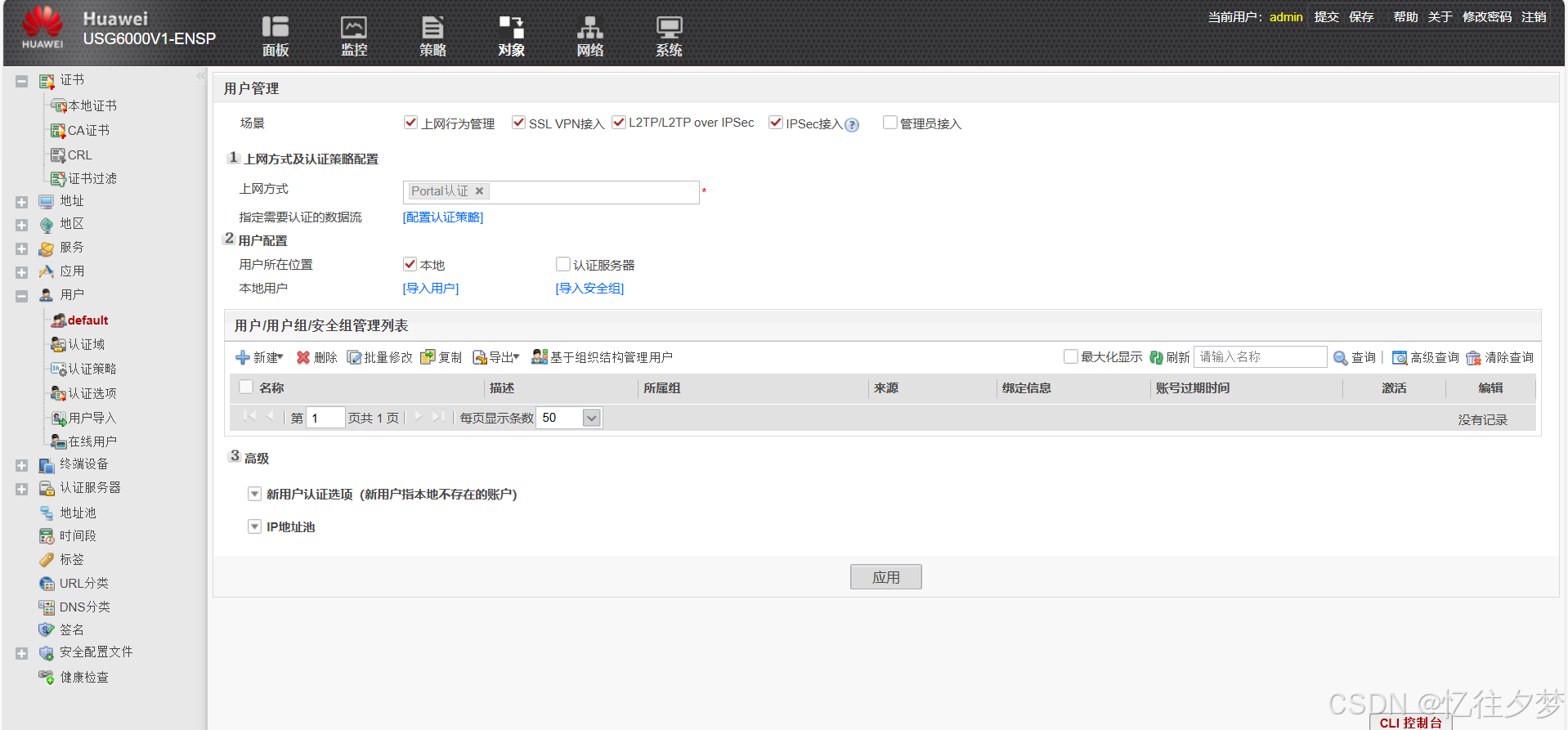

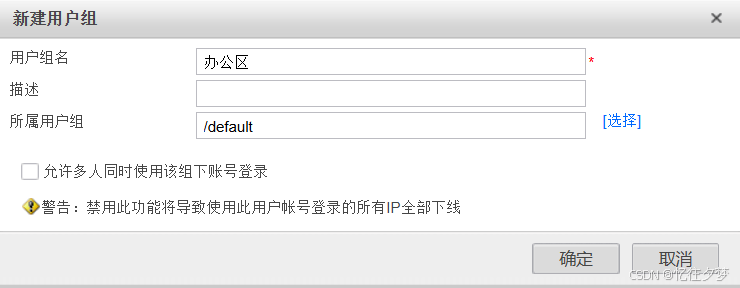

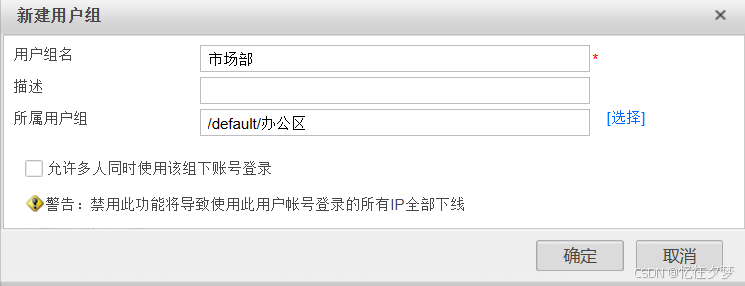

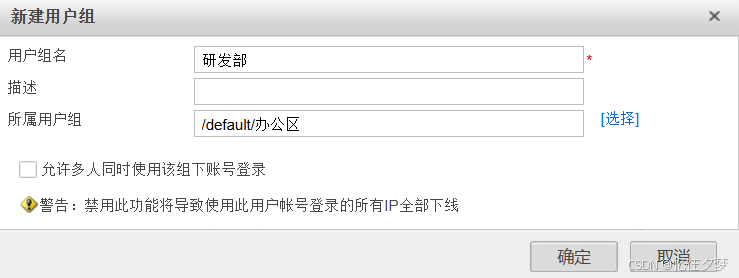

建立办公区组及其下的市场部和研发部:

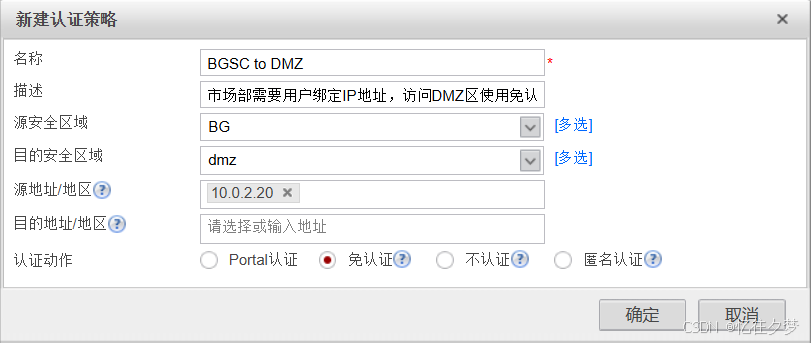

对研发部和市场部作认证策略:

对研发部和市场部作认证策略:

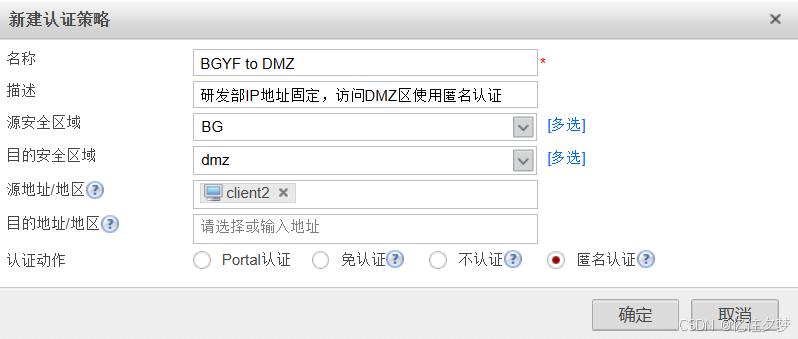

这里将client2当作研发部,PC2当作市场部。

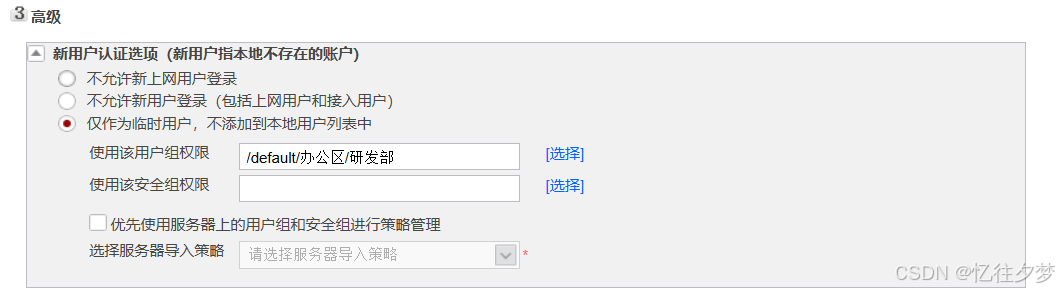

研发部IP地址固定,访问DMZ区使用匿名认证:

使用匿名登陆需要作新用户认证选项(采用研发部上线):

测试:

使用client2ping一下server1(因为之前策略的原因只能ping它):

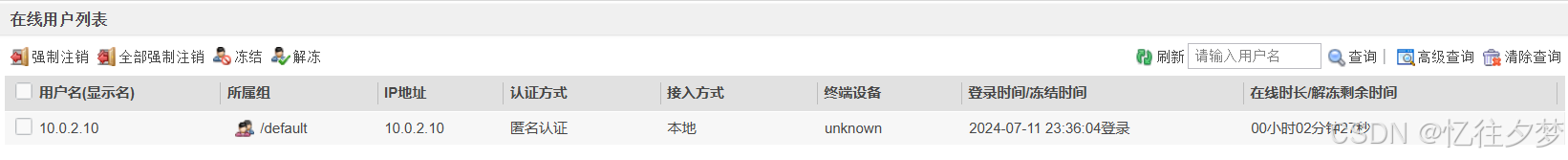

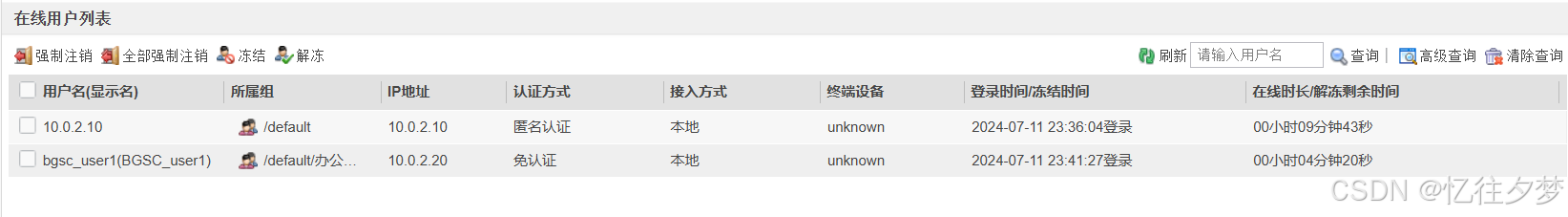

查看一下上线:

成功。

成功。

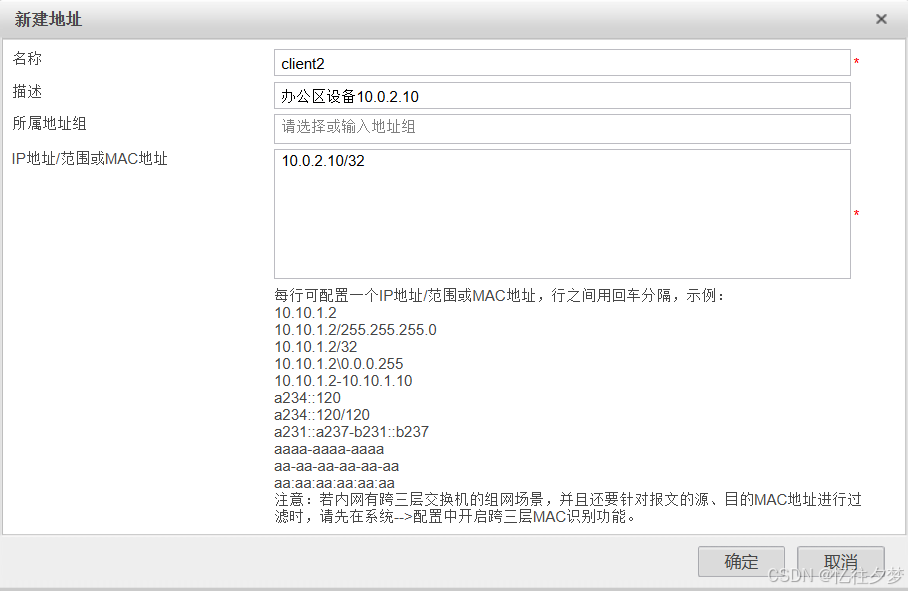

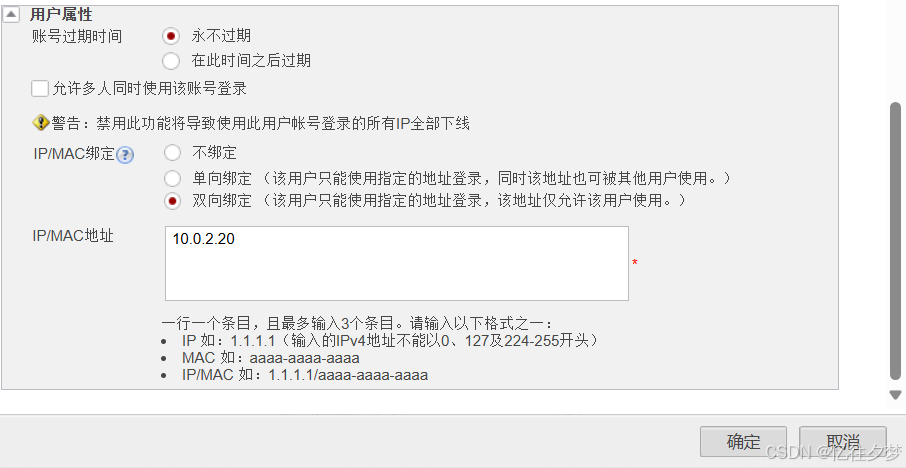

市场部需要用户绑定IP地址,故而需要创建一个用户:

用户创建时还需要绑定IP:

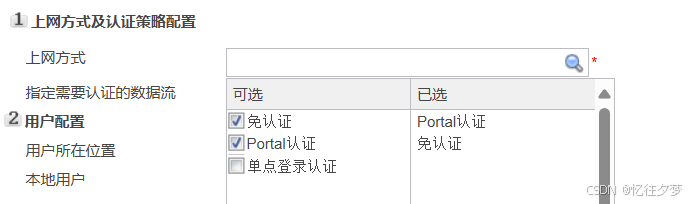

因为需要使用免认证,故需要在上网方式将免认证勾上:

策略:

策略:

测试:

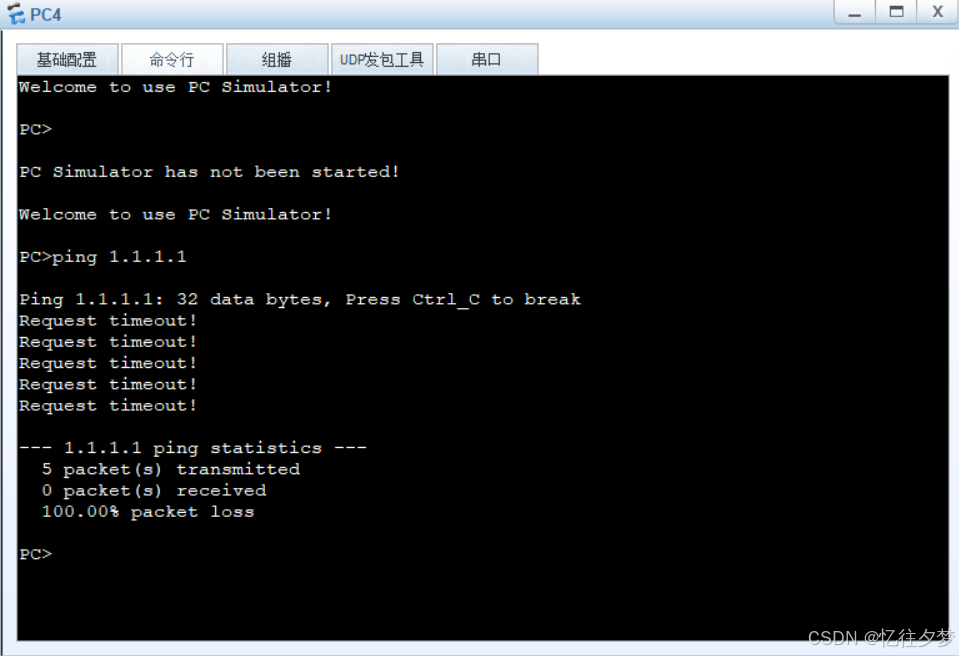

使用PC2ping一下server1或者server2:

查看一下上线用户:

成功。

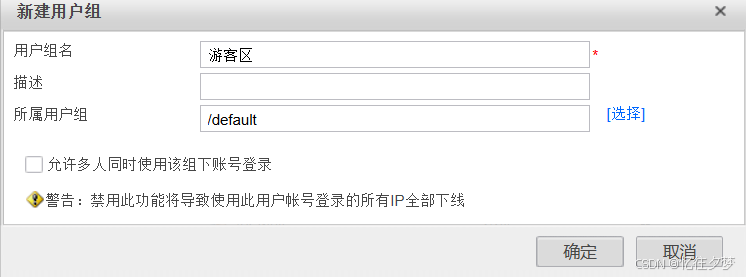

创建游客区:

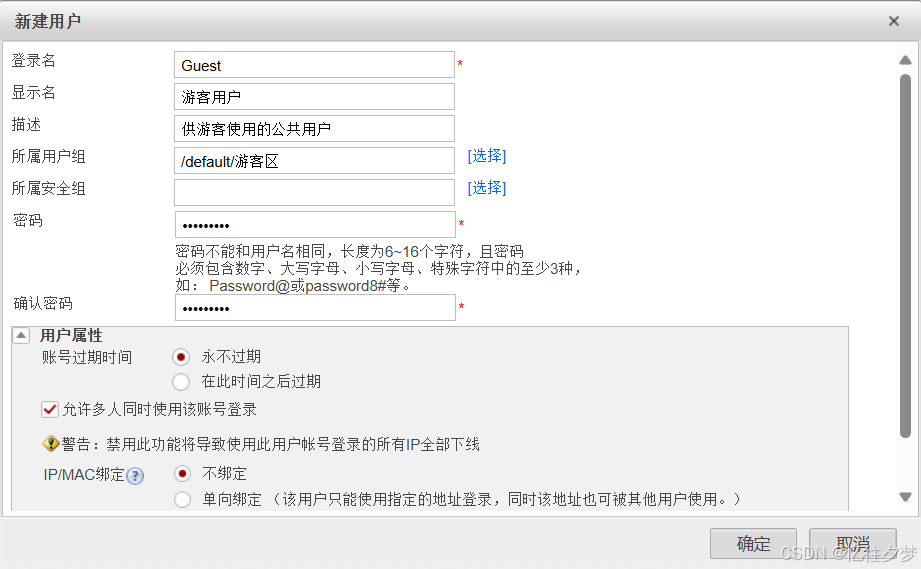

在游客区 创建Guest用户:

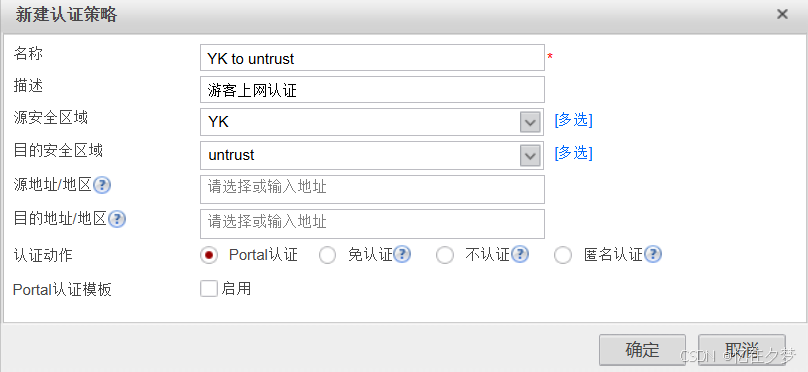

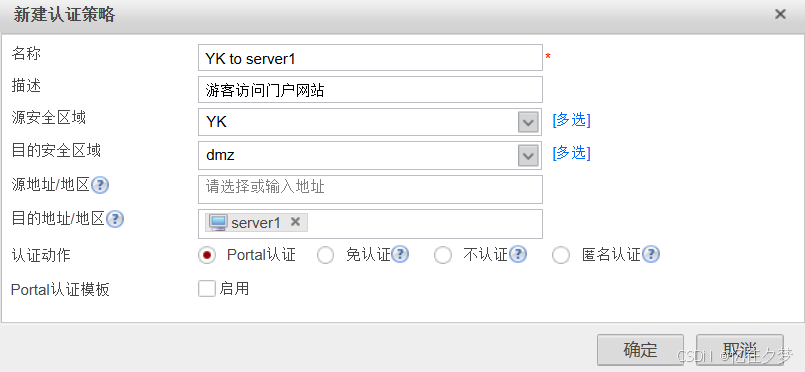

游客登陆肯定也需要认证,故我们直接使用Protal认证:

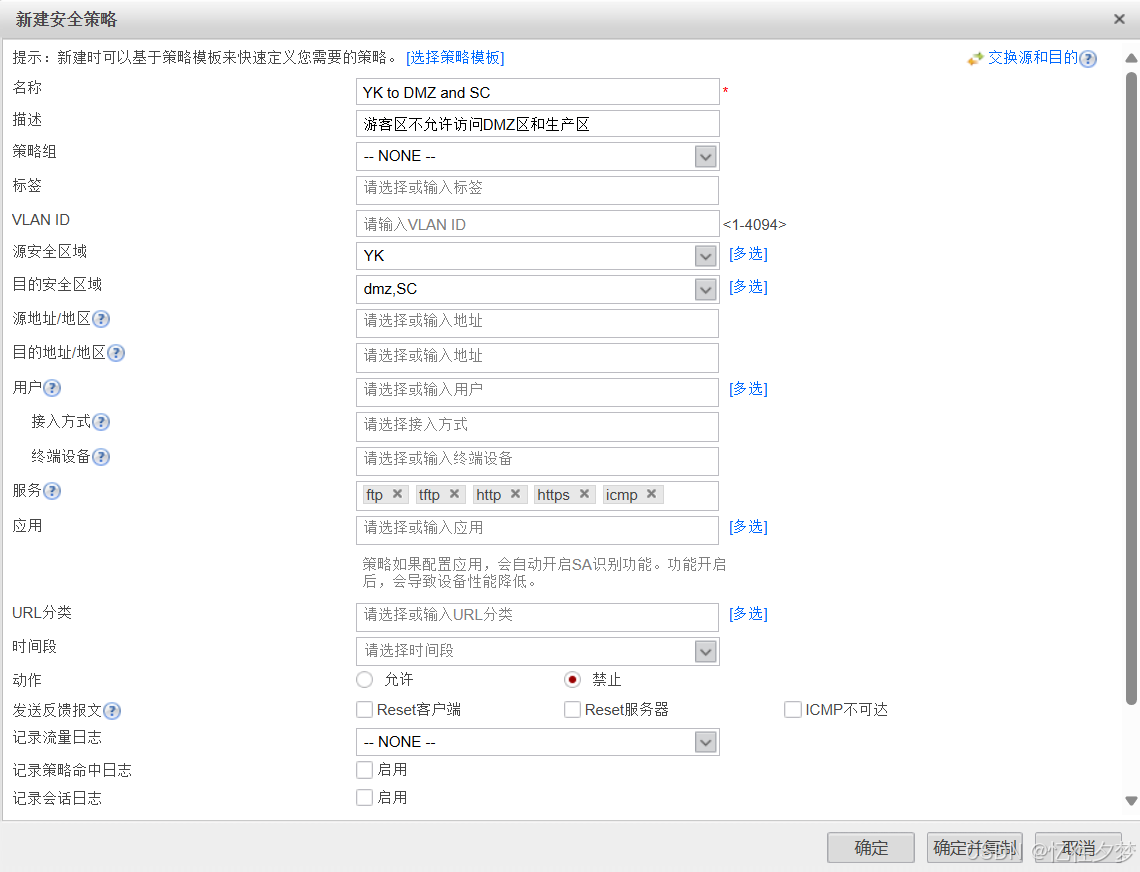

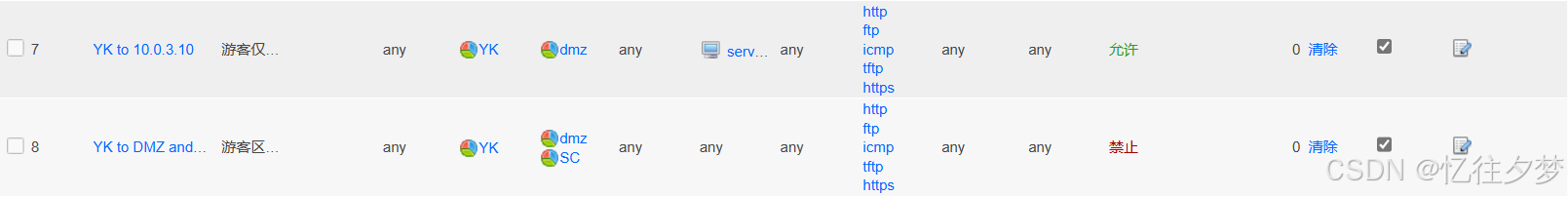

对游客区作安全策略:

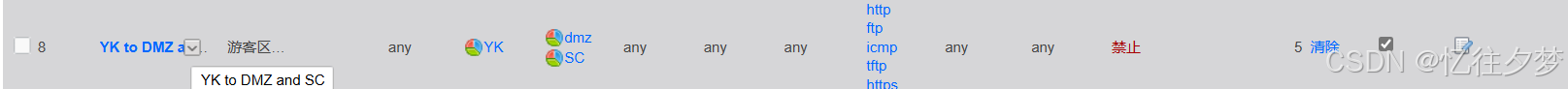

不允许访问DMZ和生产区:

允许访问外网(前面的需求已经实现了):

允许访问门户网站10.0.3.10:

访问门户网站的优先级应当大于禁止访问DMZ区的优先级:

测试:

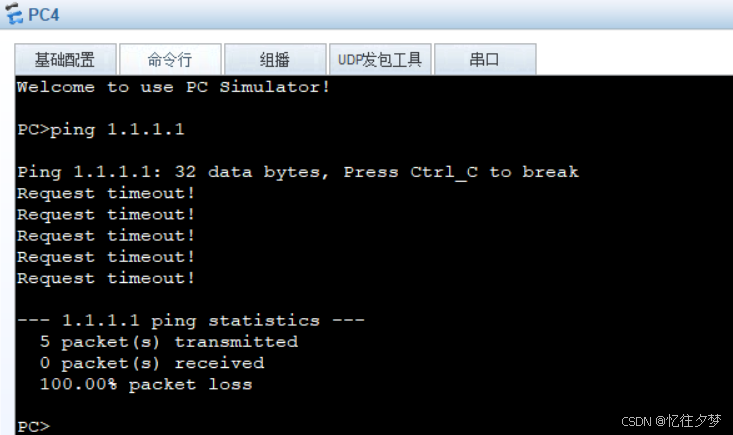

游客访问外网:

因为没做公私网转换,故不同,但能命中策略:

游客访问门户网站:

成功!

命中策略:

游客访问DMZ区其他设备:

失败!

命中策略:

需求完成。

需求五

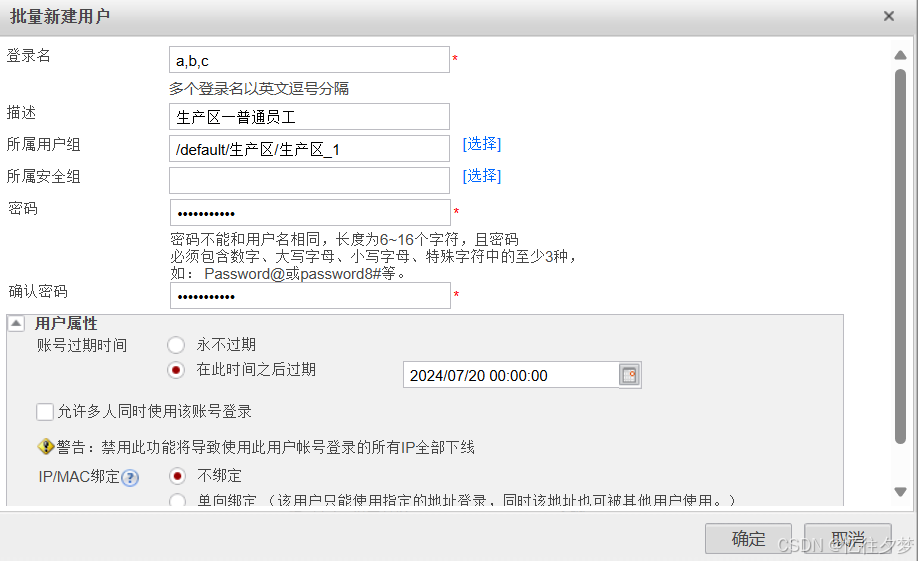

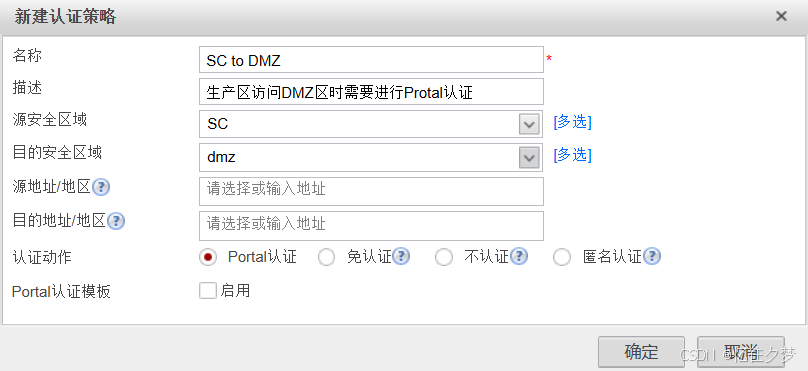

生产区访问DMZ区时需要进行Protal认证,设立生产区用户组织框架:

至少三个部门,每个部门三个用户,用户统一密码:openlab@123,首次登陆需要修改密码,用户过期时间设置为10天,用户不允许多人使用。

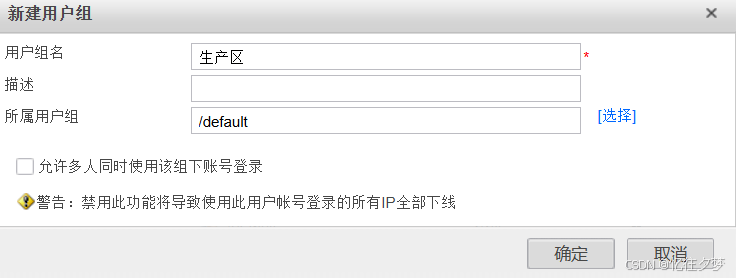

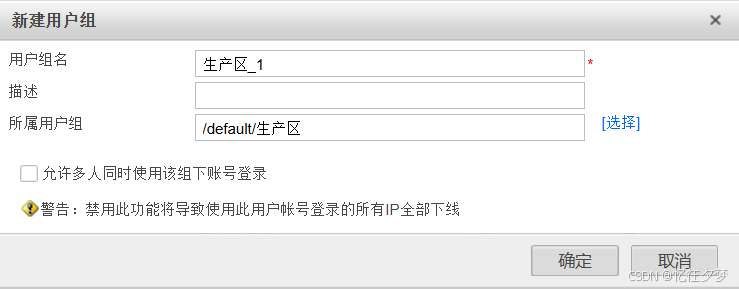

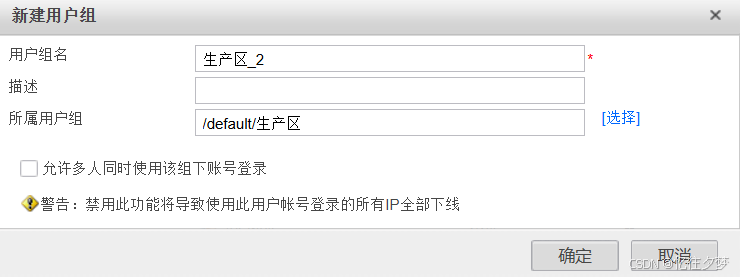

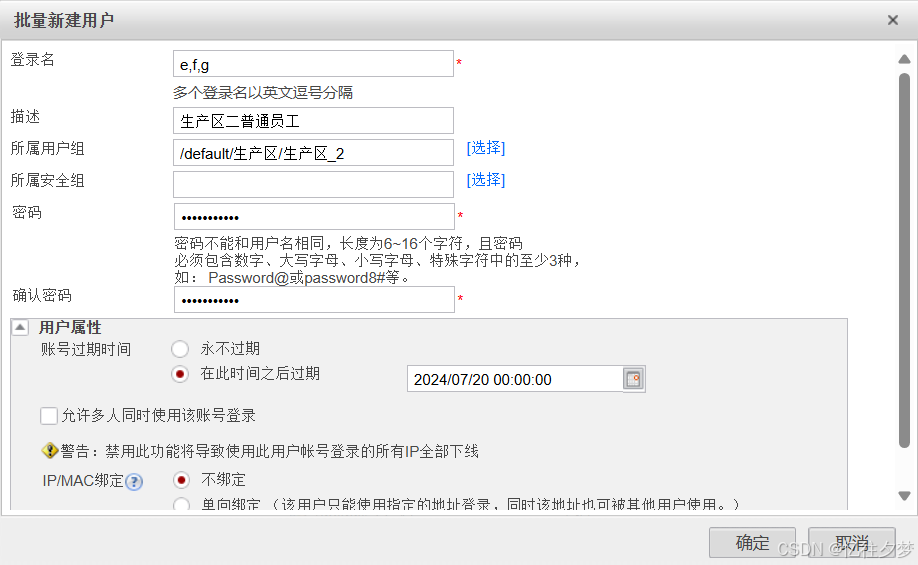

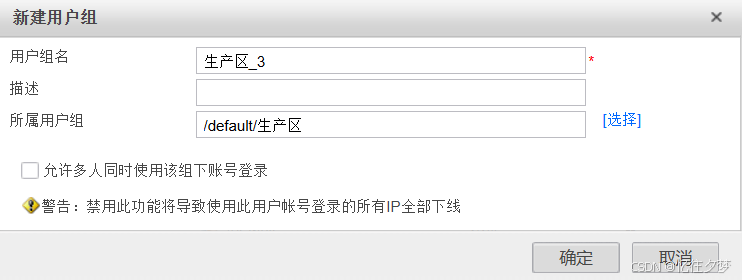

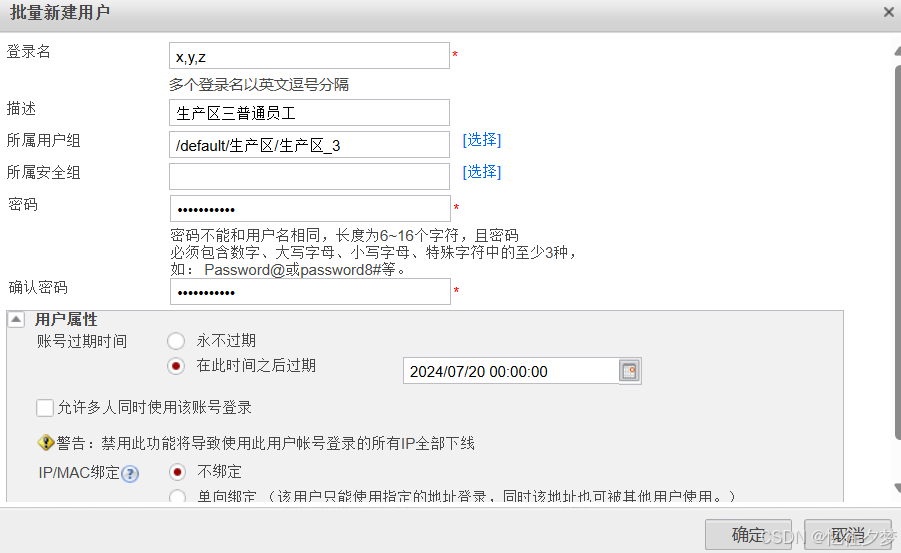

创建生产区并设立框架:

部门一:

过期时间由计算得。

过期时间由计算得。

部门二:

部门三:

最后将首次登陆修改密码打开:

用户框架就完成了:

认证策略:

由此需求五完成。

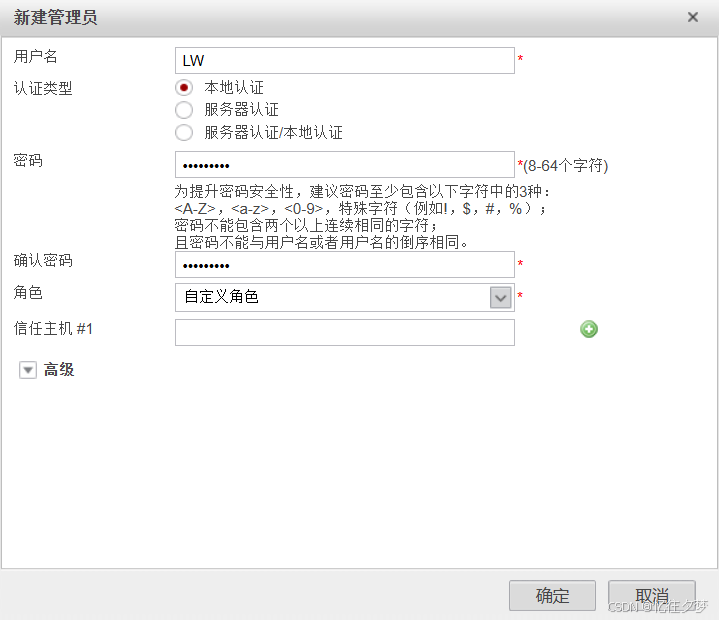

需求六

创建一个自定义管理员,要求不能拥有系统管理的功能。

新建:

在角色中选中新建角色:

创建成功:

由此全部配置完成。