IIS解析漏洞

IIS6

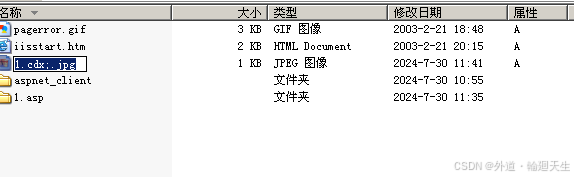

目录解析

在网站下建立文件夹的名字为.asp/.asa 的文件夹,其目录内的任何扩展名的文件都被IIS当作asp

文件来解析并执行。

这里显示的是 1.asp下的1.jpg,按照道理来说里面的文件是一个图片,但是访问的话,会出现

并不是一个图片

畸形文件解析

在IIS 6处理文件解析时,分号可以起到截断的效果。也就是说 shell.asp;.jpg会被服务器看成是shell.asp。另外IIS6.0默认的可执行文件除了asp还包含 asa\cer\cdx

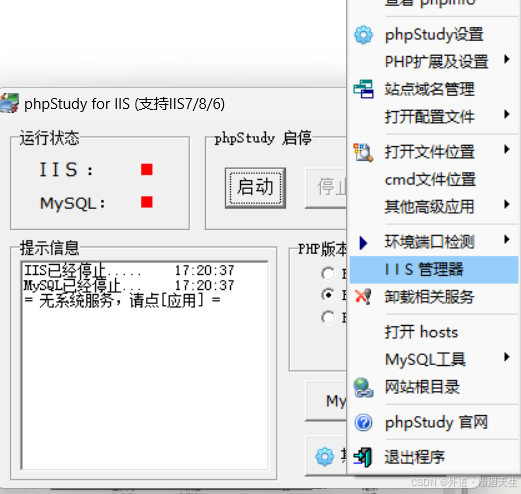

IIS7

这里可以用phpstudyiis版本去尝试

配置 php.ini 文件,将cgi.fix_pathinfo=1 取消掉...并重启...

IIS --》 配置网站--》 处理程序映射--》 PHPStudy_FastCGl --》 请求限制 --》取消勾

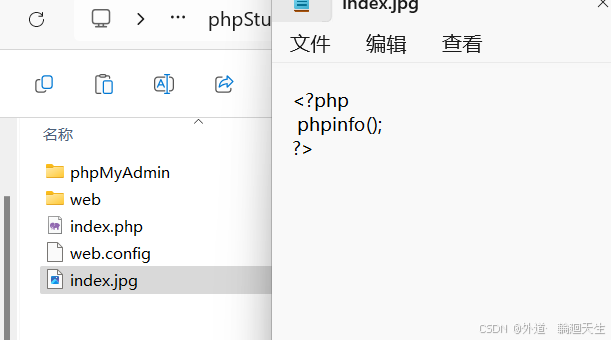

创建一个jpg木马

访问图片

就是一个破损的图片,然后后面加上.php后缀用蚁剑连接

Nginx解析漏洞

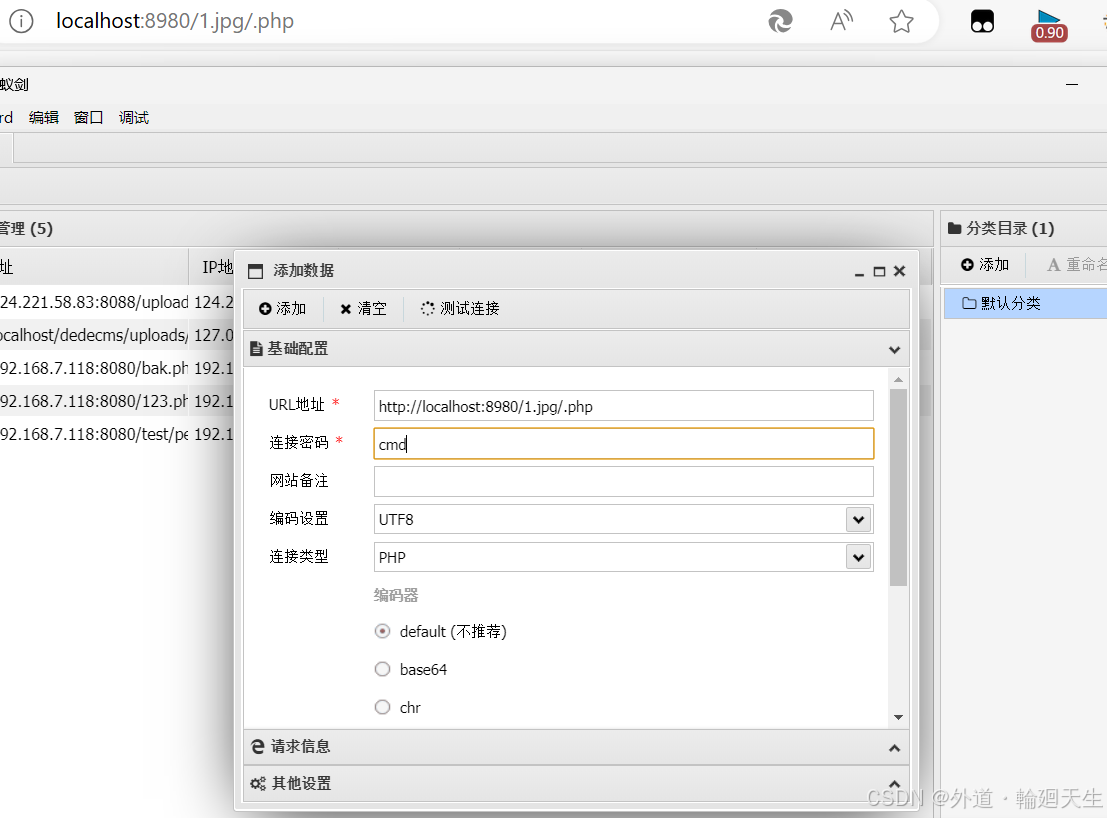

1:nginx_parsing

这个解析漏洞其实是PHP CGI的漏洞,在PHP的配置文件中有一个关键的选项cgi.fix_pathinfo默认是开启的,当URL中有不存在的文件,PHP就会向前递归解析。在一个文件/xx.jpg后面加上/.php会将/xx.jpg/xx.php 解析为 php 文件。

漏洞的利用条件是

Nginx <=0.8.37

cgi.fix_pathinfo=1

可以利用/.php绕过

直接上传jpg的探针文件,可以访问到

可以访问jpg/.php,可以看到php版本

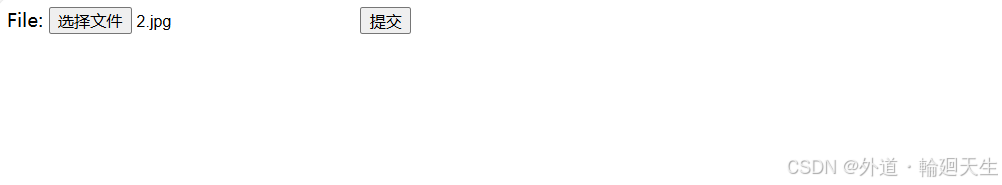

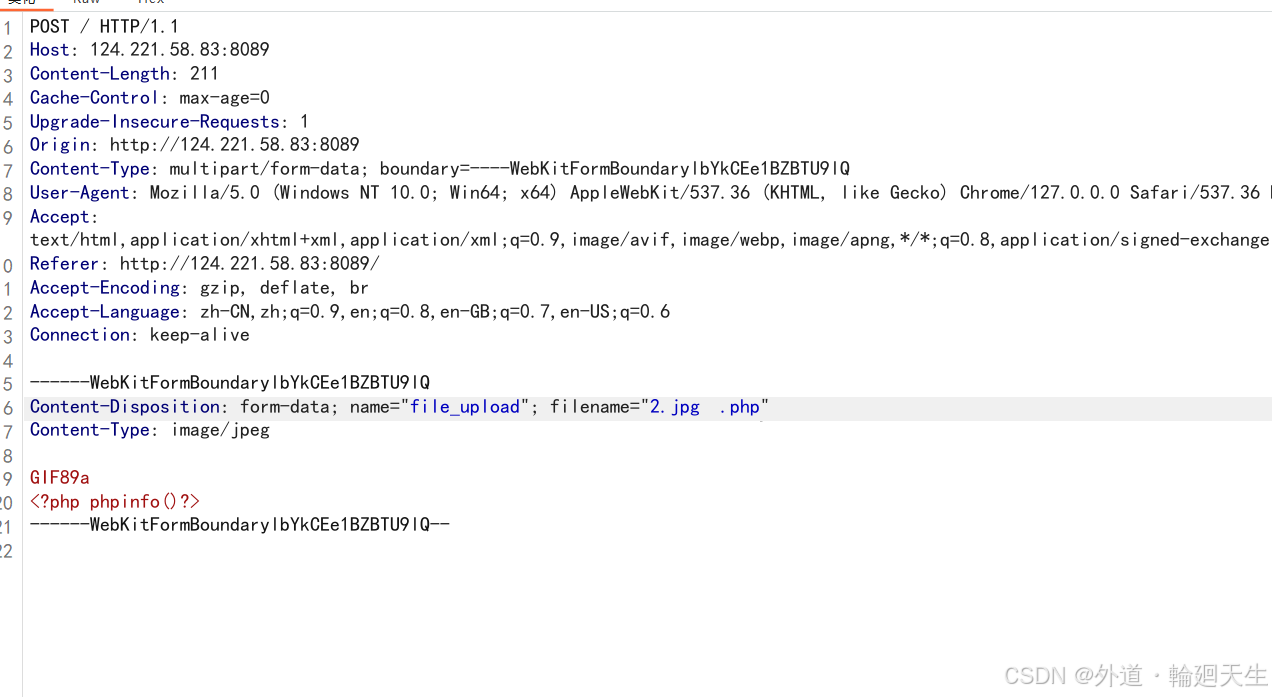

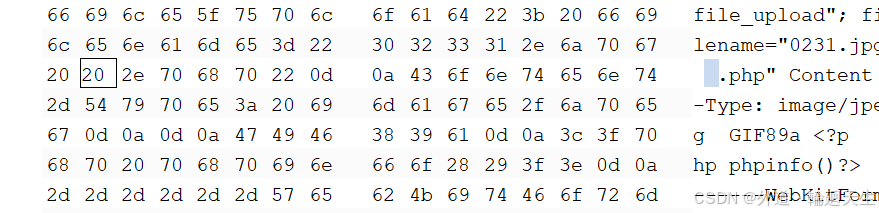

2:CVE-2013-4547

此漏洞为文件名逻辑漏洞,该漏洞在上传图片时,修改其16进制编码可使其绕过策略,导致解析为php。当Nginx得到一个用户请求时,首先对url进行解析,进行正则匹配,如果匹配到以.php后缀结尾的文件名,会将请求的PHP文件交给PHP-CGI去解析。

直接上传php会报错

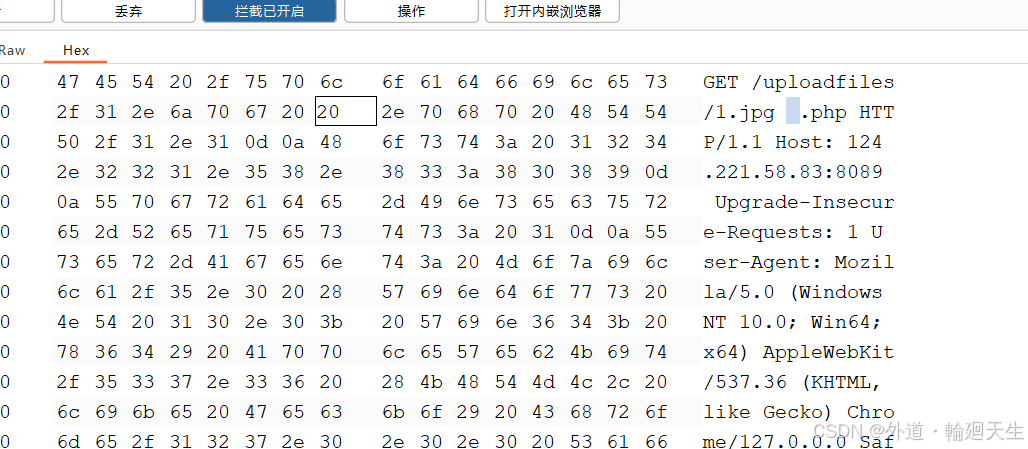

但是,在.jpg后面添加两个空格并给上.php 后缀,在16进制修改中将原本连个空格的 0x20 0x20 修改为如下即 0x20 0x00 进行发包..

放包

然后继续开启抓包

手动删除%20然后手动加上空格

继续修改hex

最后成功访问

Apache解析漏洞

1:apache_parsing

在Apache1.x/2.x中Apache 解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析就再往左判断。如1.php.xxxx

所以直接上传一个.php.jpg文件就可以了,然后就能访问到

2:CVE-2017-15715

Apache HTTPD是一款HTTP服务器,它可以通过mod php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

我们要先上传一个php文件,他会让你修改保存的名字

抓包,然后在你要保存的名字的后面加上空格,然后继续hex修改,把20修改成0a,放包

访问上传的文件后面加上%0a就可以直接访问了