阅读量:0

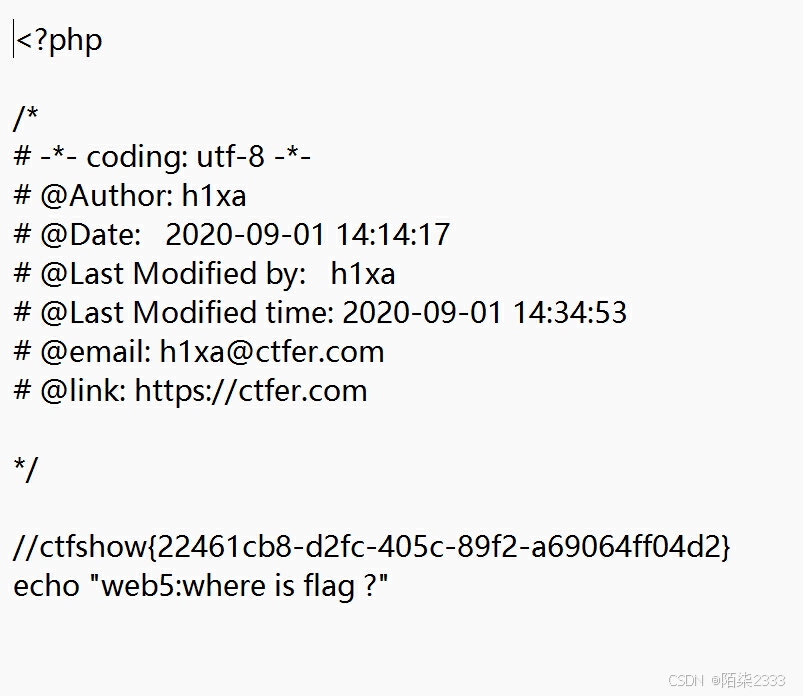

1.右键查看网页源代码

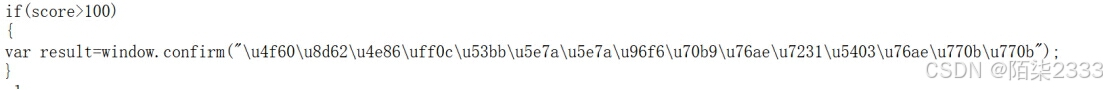

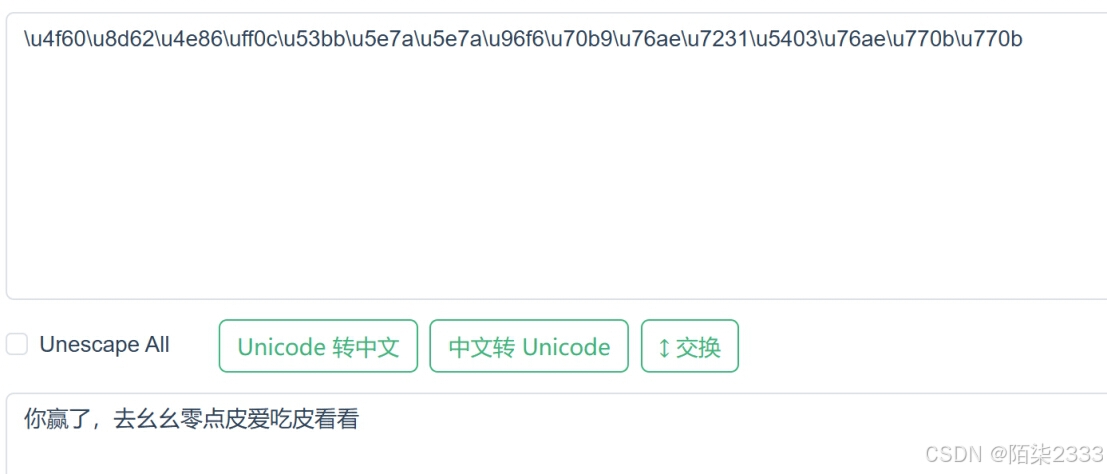

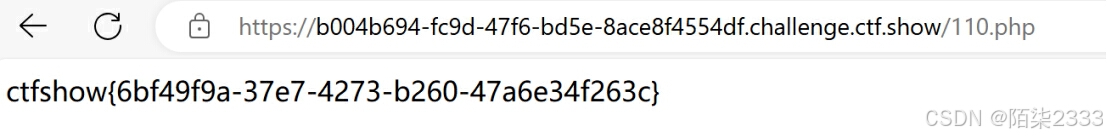

2.前台JS绕过,ctrl+U绕过JS查看源码

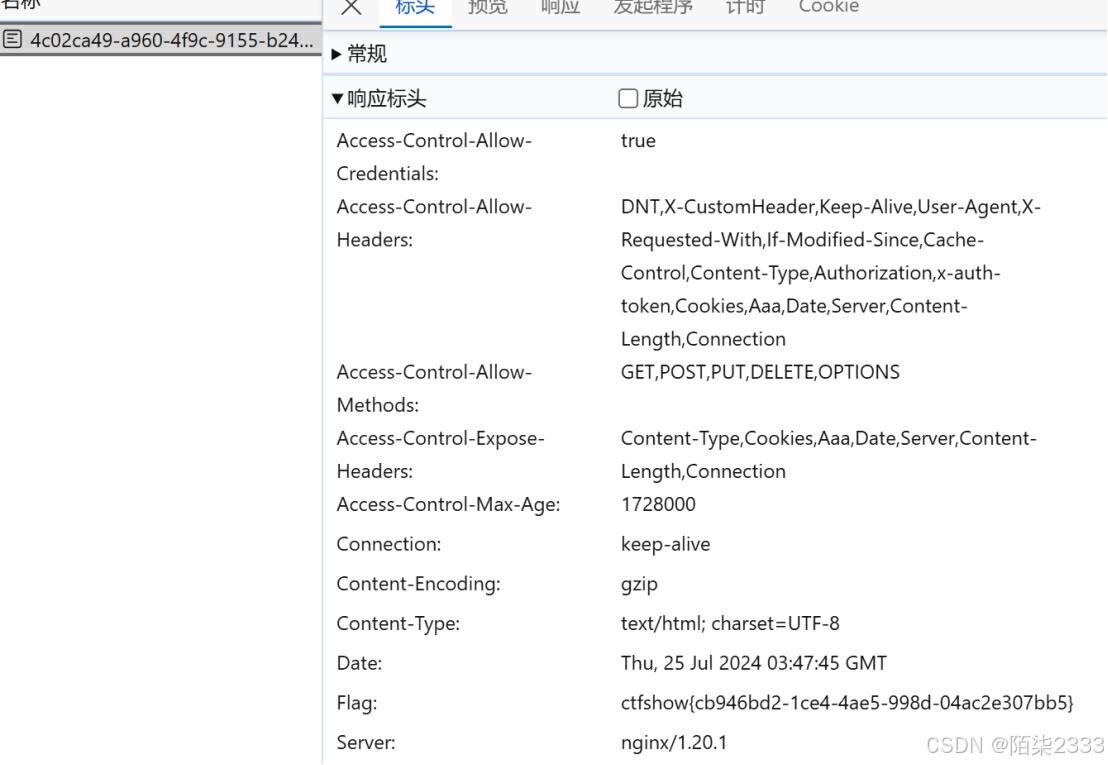

3.开发者工具,网络,查看协议

4.后台地址在robots,拼接目录/robots.txt

5.用dirsearch扫描,看到index.phps,phps中有源码,拼接目录,下载index.phps

6.拼接目录,下载www.zip,index.php中有源码

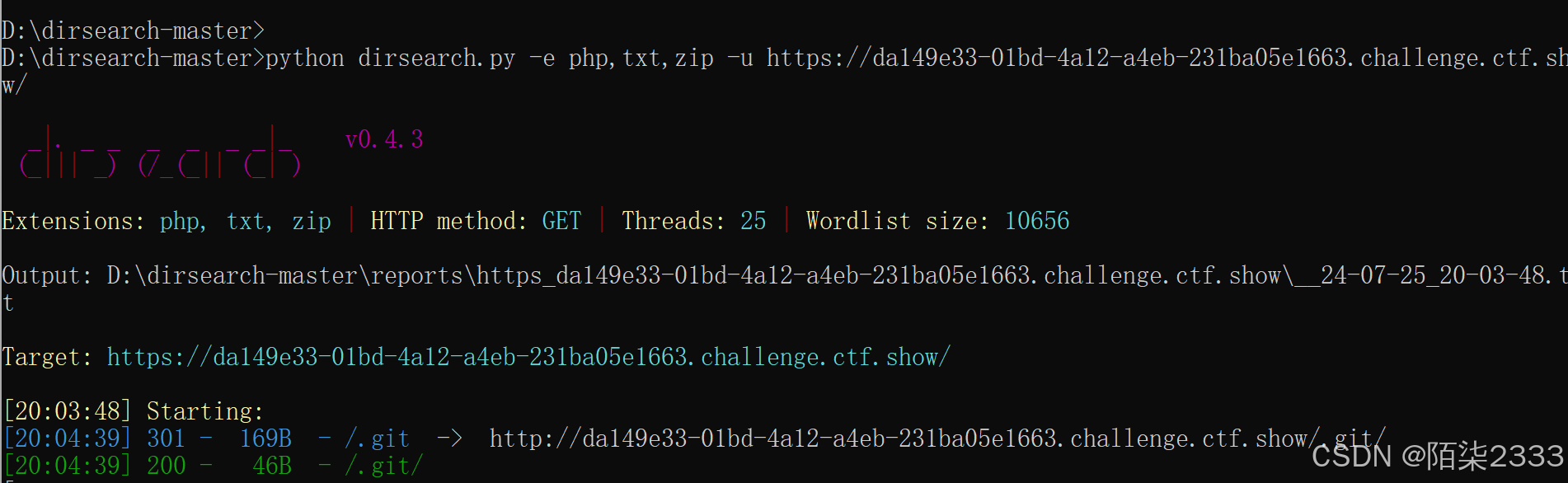

7.用dirsearch扫描拼接目录,.git

8.拼接目录,.svn

9.拼接目录,index.php.swp

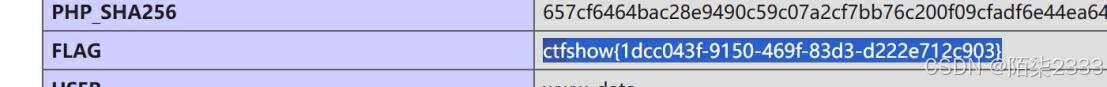

10.开发者工具,cookie里面

11.DNS查询工具 如: 在线域名解析记录检测-在线Nslookup域名解析查询工具 输入: flag.ctfshow.com 查询后,发现TXT里面存放了flag

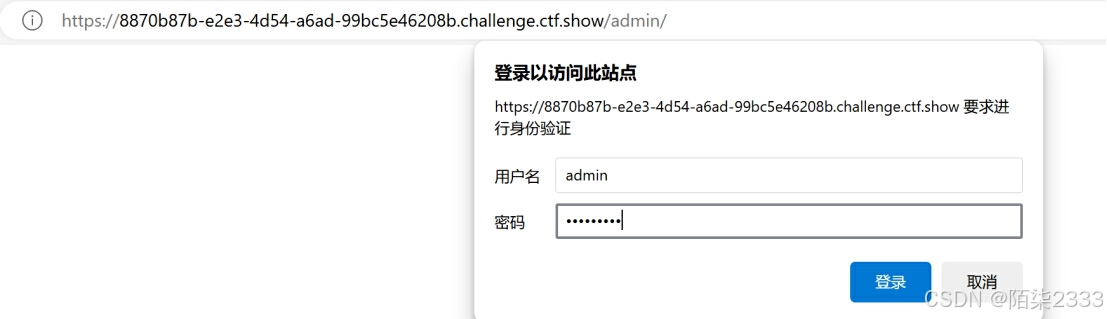

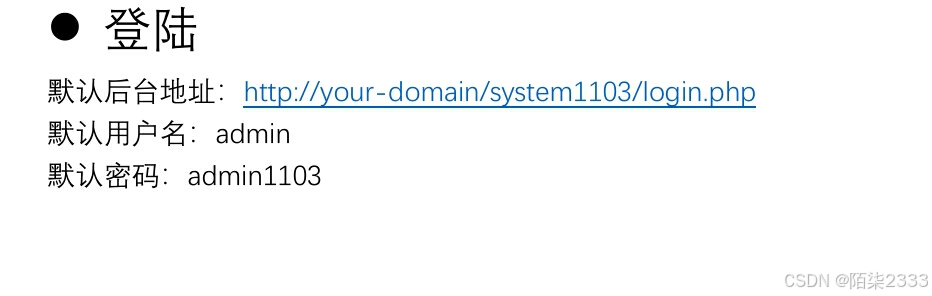

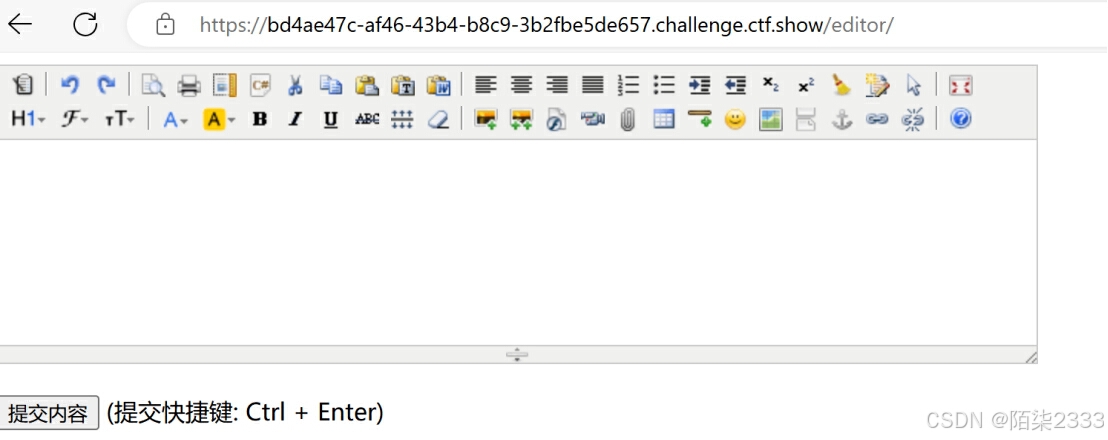

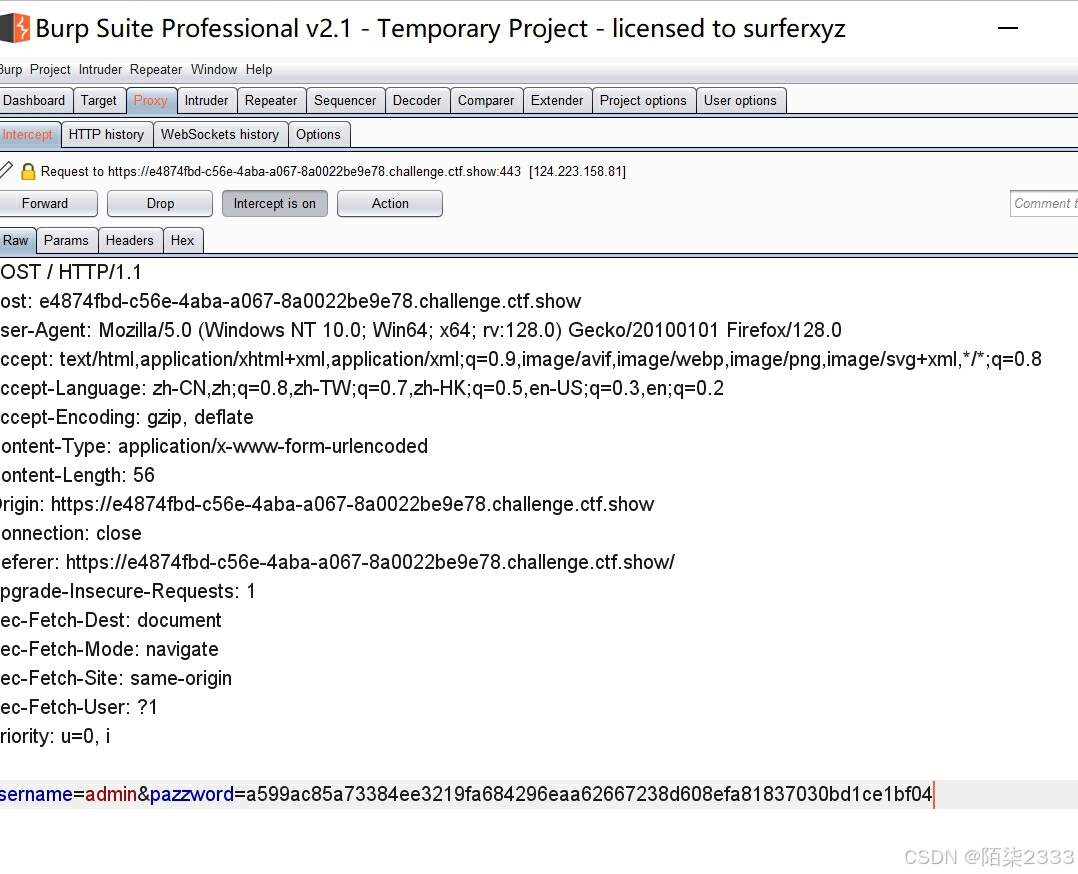

12.

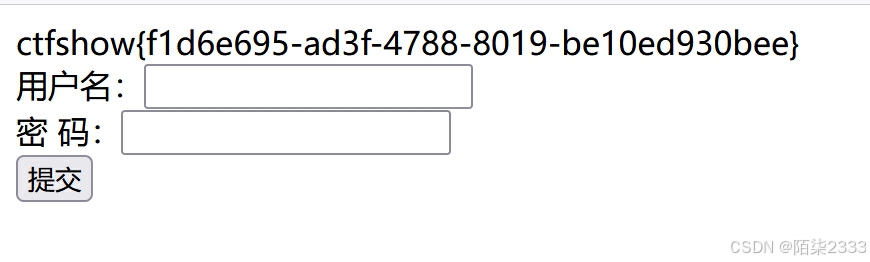

网页最下面有密码

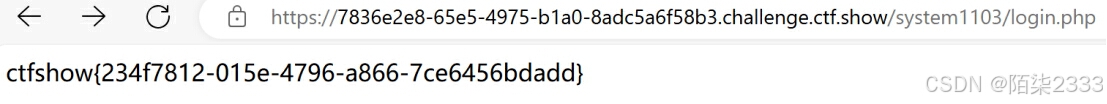

13.

14.

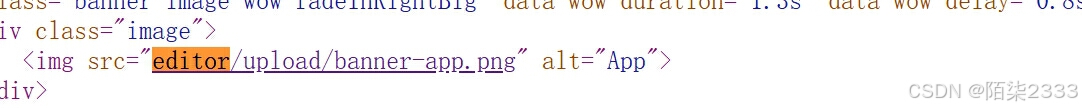

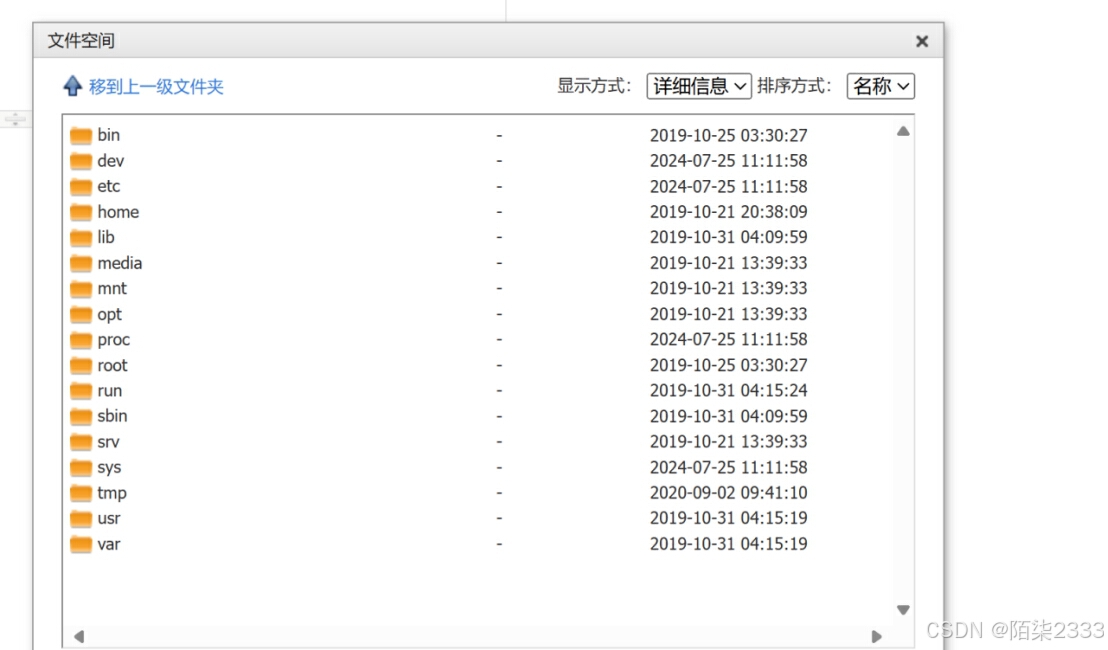

文件上传可以看到所有目录

一般在var/www里面

URL栏中访问此文件需要将/var/www/html中的html替换为靶机IP或域名,即http://90bf3207-d419-4ee7-bf9f-375e2f7ce152.challenge.ctf.show/nothinghere/fl000g.txt

15.QQ搜索

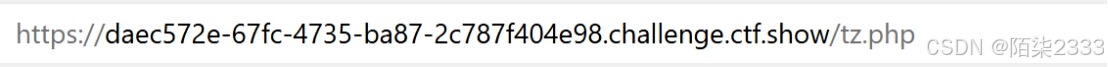

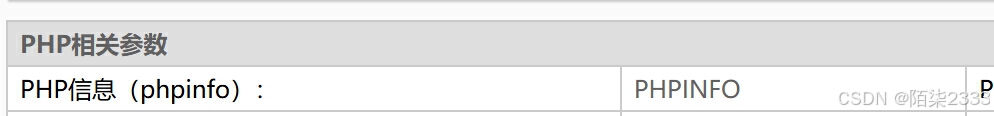

16.探针tz.php

17.

18.

19.

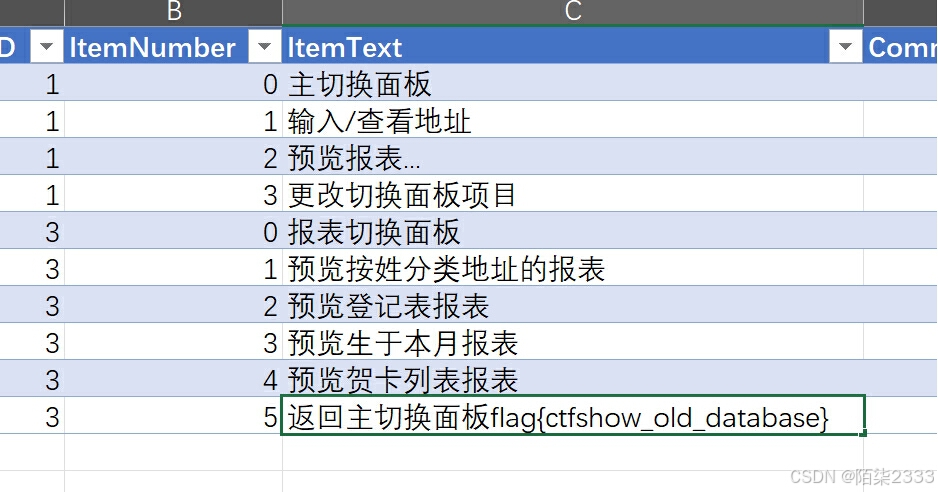

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了