阅读量:0

1.题目

2

打开靶机并用远程连接工具连接

2.1

web目录存在木马,请找到木马的密码提交

find / -name "*.php" | xargs grep "eval" -ls #查找所有包含eval函数调用的.php文件,并列出这些文件的路径

cd /var/www/html #切换到含有木马文件的文件夹下

cat 1.php 查看1.php文件

flag{1}

2.2

服务器疑似存在不死马,请找到不死马的密码提交

cat .shell.php

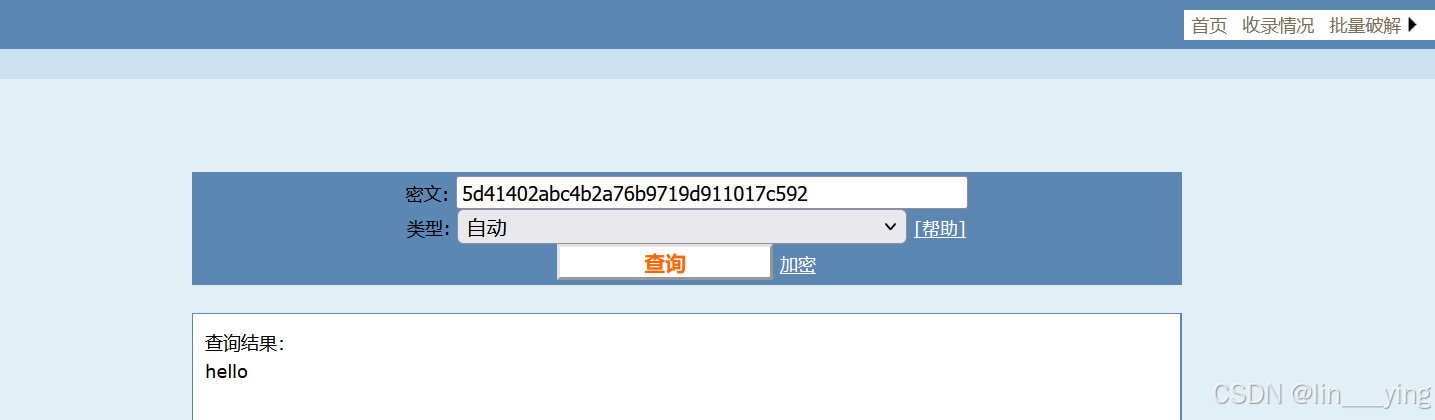

发现一串md5值,用在线网站爆破得到密码

flag{hello}

2.3

不死马是通过哪个文件生成的,请提交文件名

flag{index.php}

2.4

黑客留下了木马文件,请找出黑客的服务器ip提交

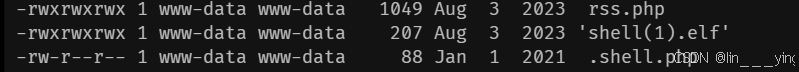

ls -al #查看当前文件夹下的所有文件,发现shell(1).elf文件是黑客留下的文件

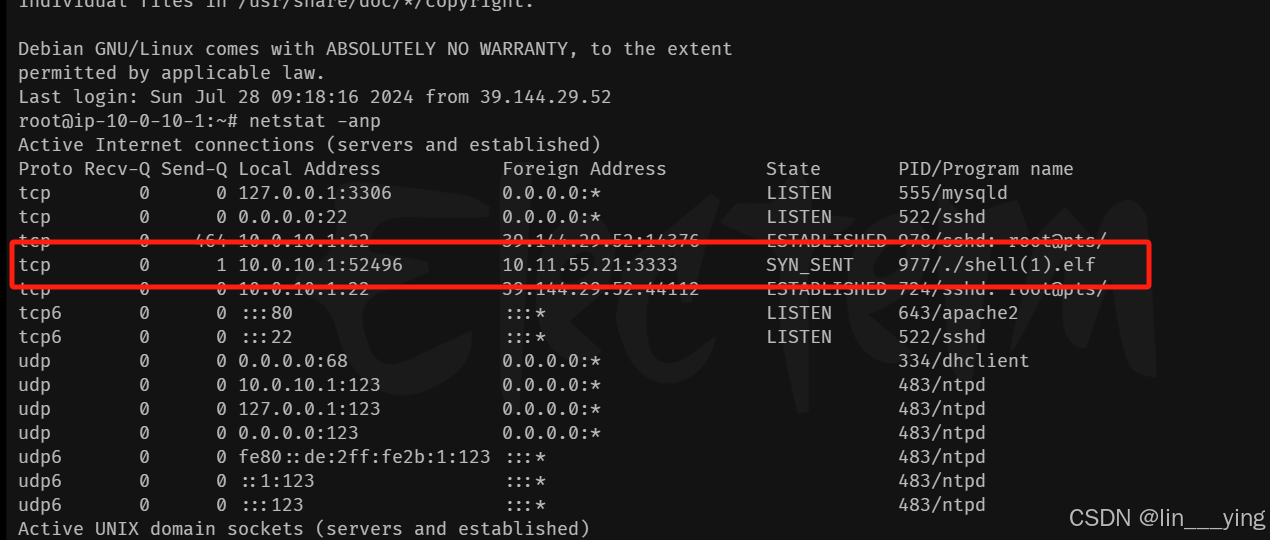

chmod 777 shell\(1\).elf #赋予文件可执行的权限

./shell\(1\).elf #执行该文件

重新远程连接靶机的窗口,

netstat -anp #查看网络连接

找到木马连接的情况得到黑客的IP地址

flag{10.11.55.21}

2.5

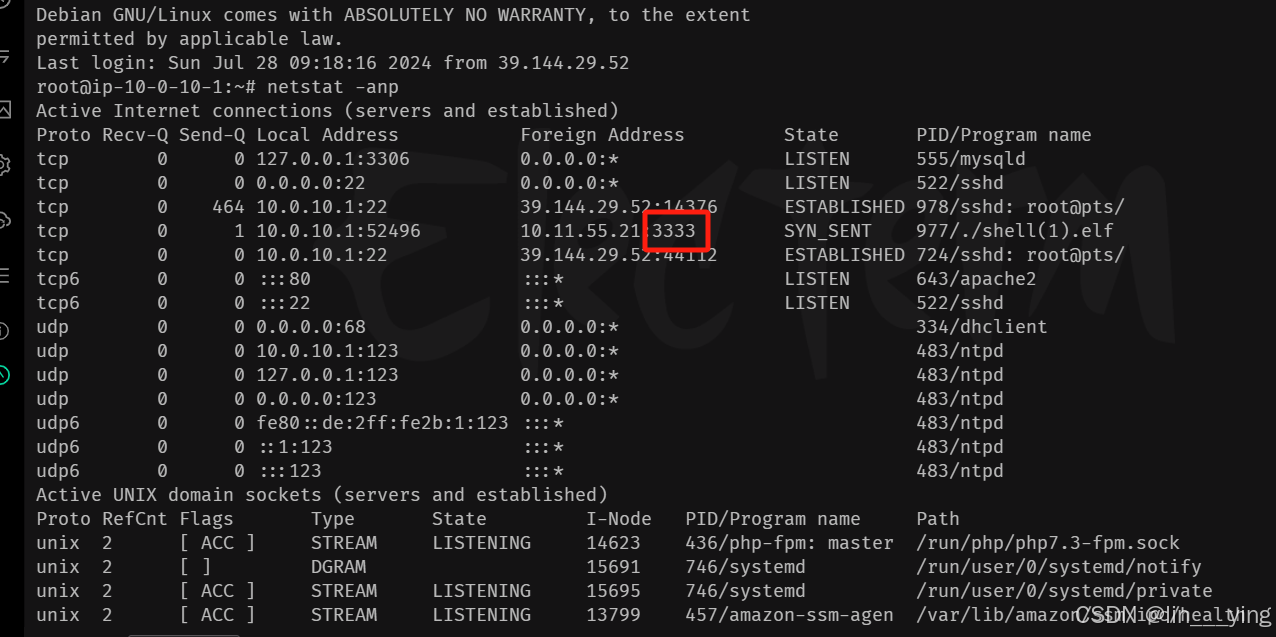

黑客留下了木马文件,请找出黑客服务器开启的监端口提交

flag{3333}