阅读量:4

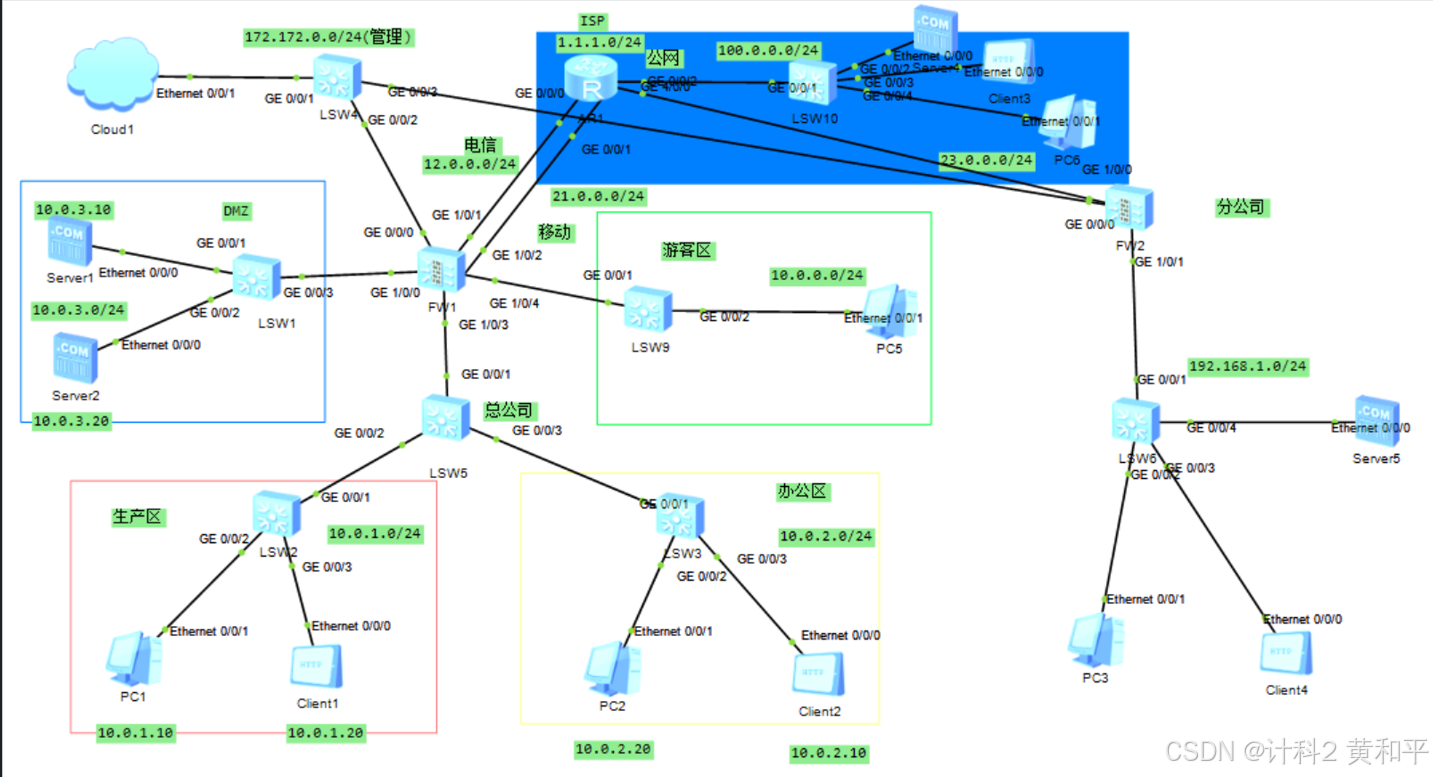

实验拓扑:

实验需求:

7、办公区设备可以通过电信链路和移动链路上网(多对多的NAT,并且需要保留一个公网IP不能用来转换)

8、分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

9、多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

10、分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器;

11、游客区仅能通过移动链路访问互联网

(前6点已经在上一篇完成)

具体配置步骤

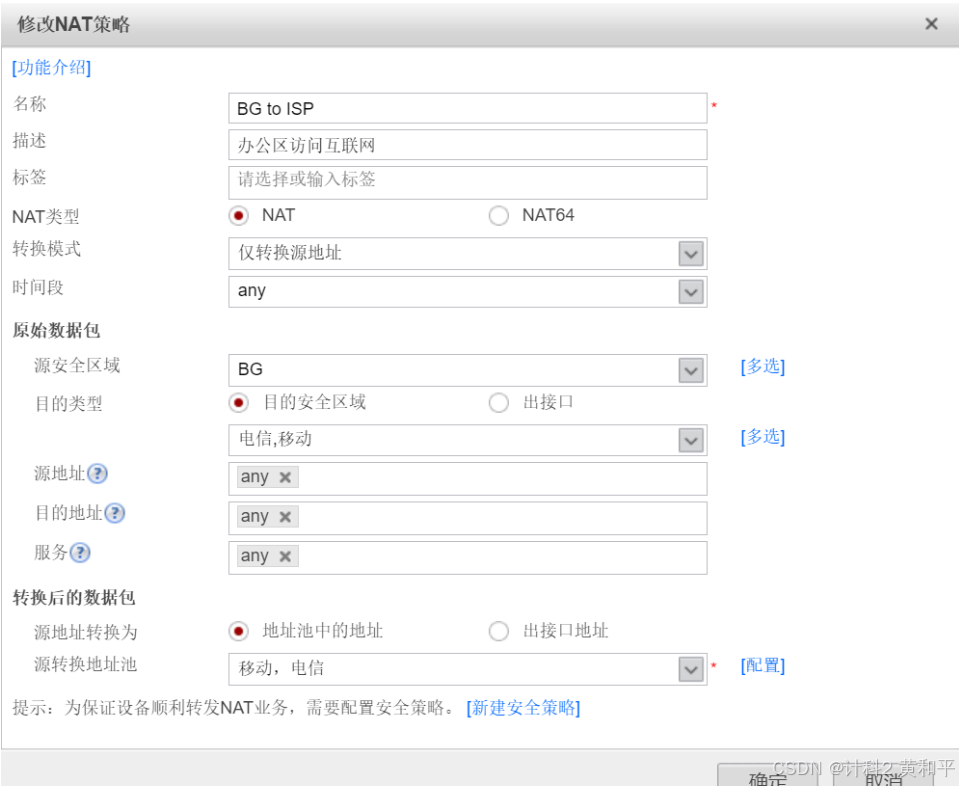

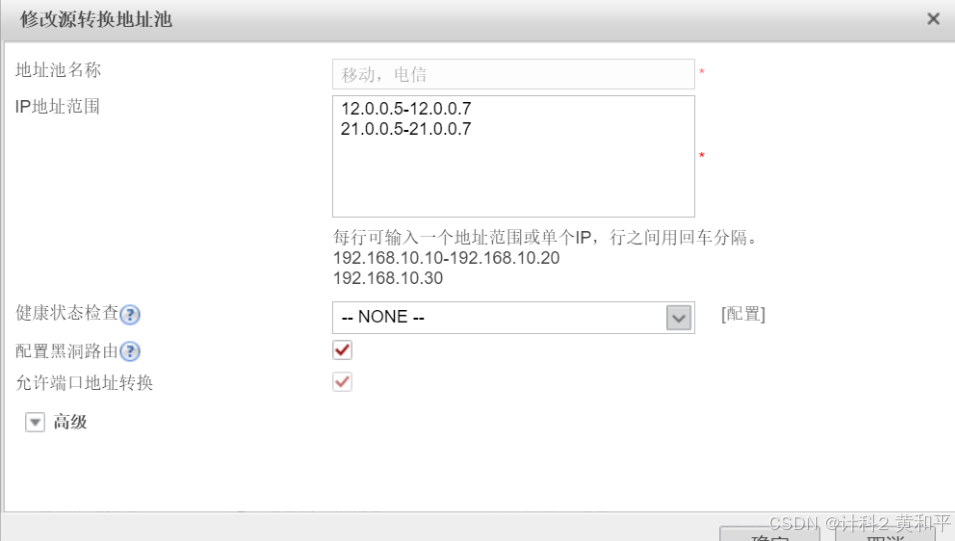

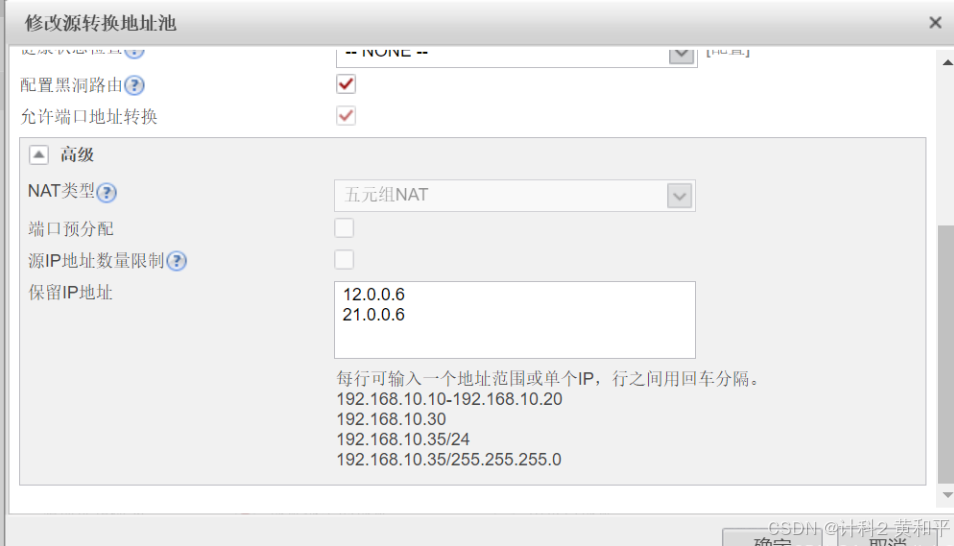

1.做NAT策略(源NAT)并且需要保留一个公网IP不能用来转换,实现办公区设备可以通过电信链路和移动链路上网

NAT策略:

测试:

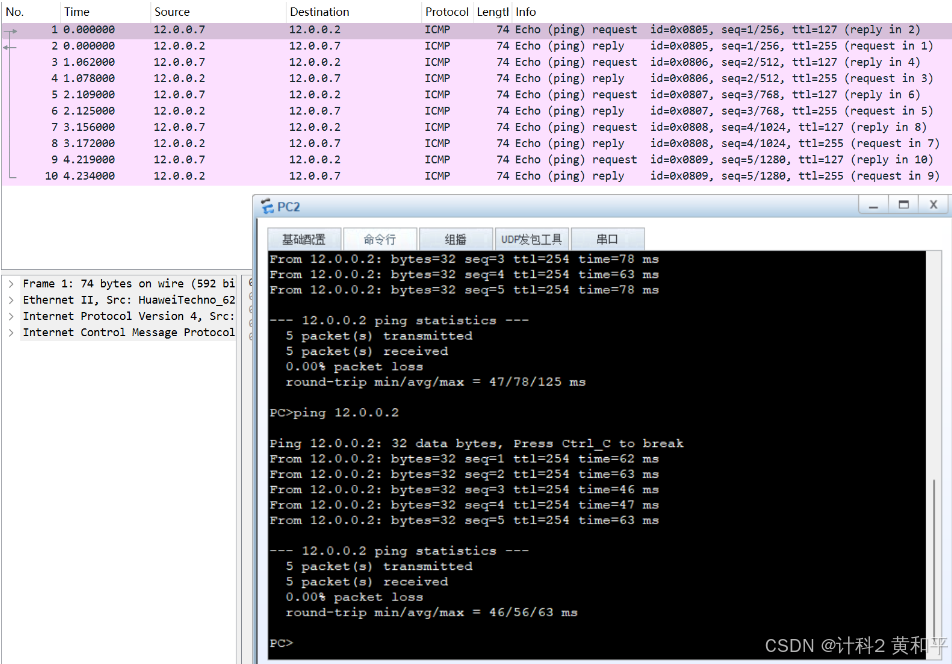

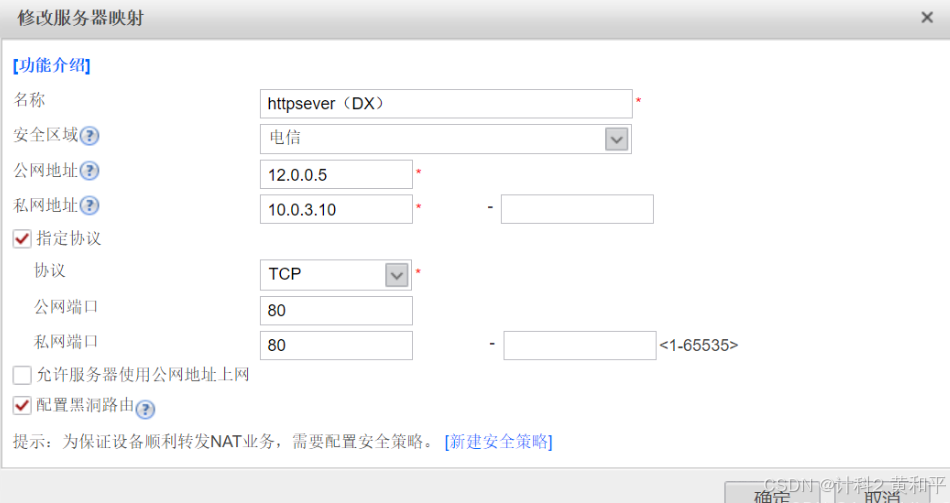

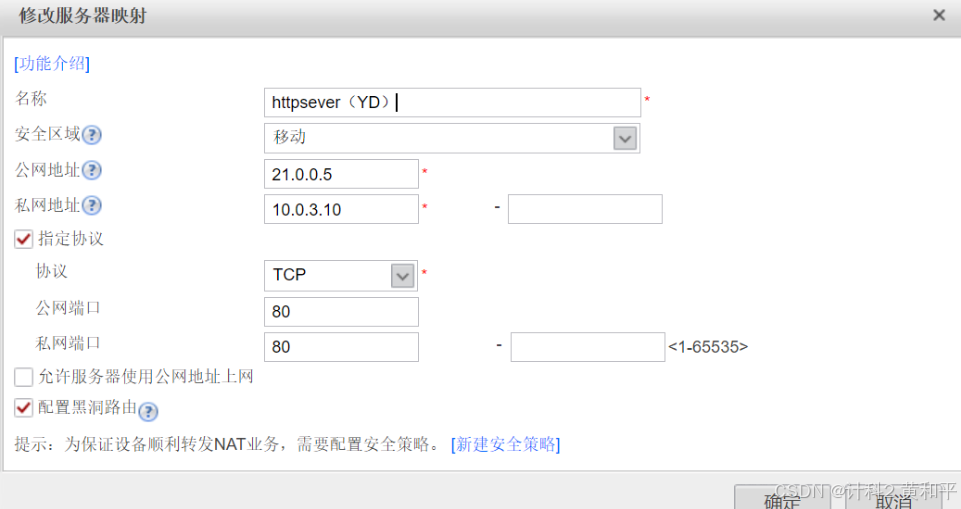

2、NAT策略(在防火墙FW2上面做源NAT,在防火墙FW1上面做目标NAT),使得分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

服务器映射(电信到DMZ)

服务器映射(移动到DMZ)

分公司到公网(FW2)

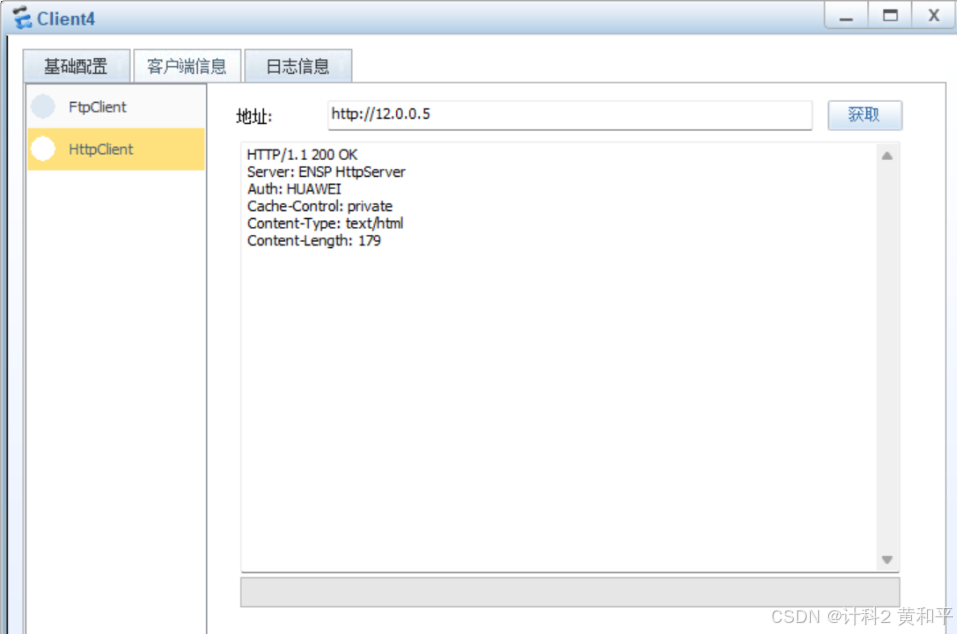

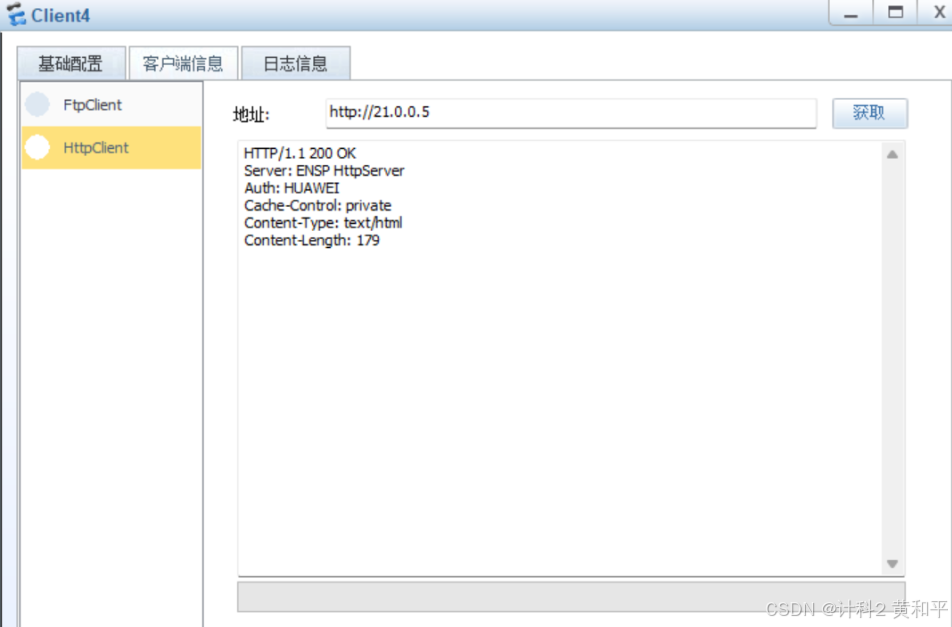

测试:

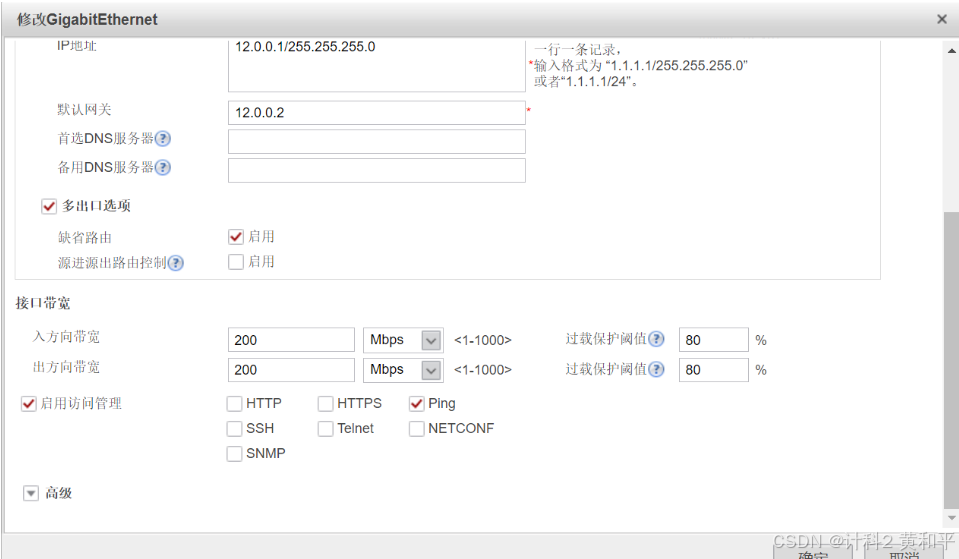

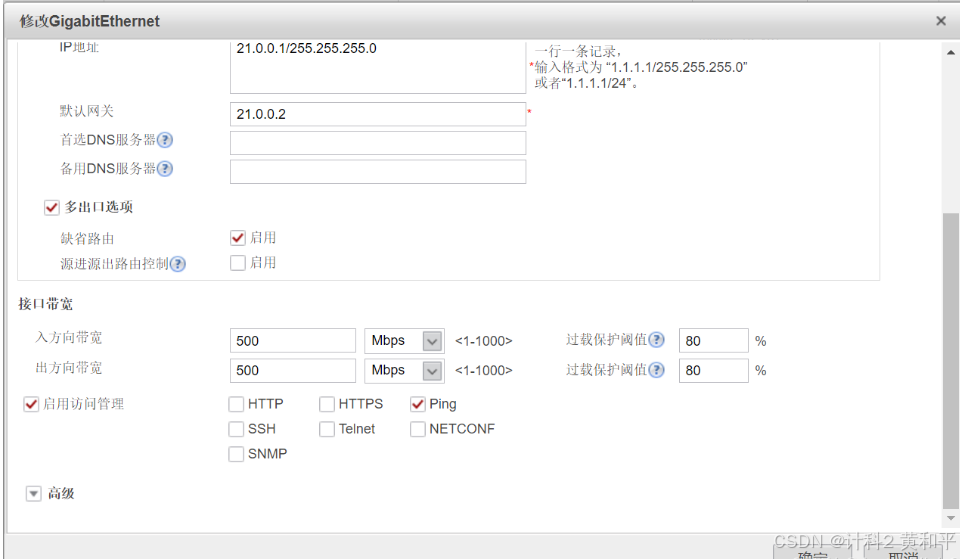

3、智能选路:多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

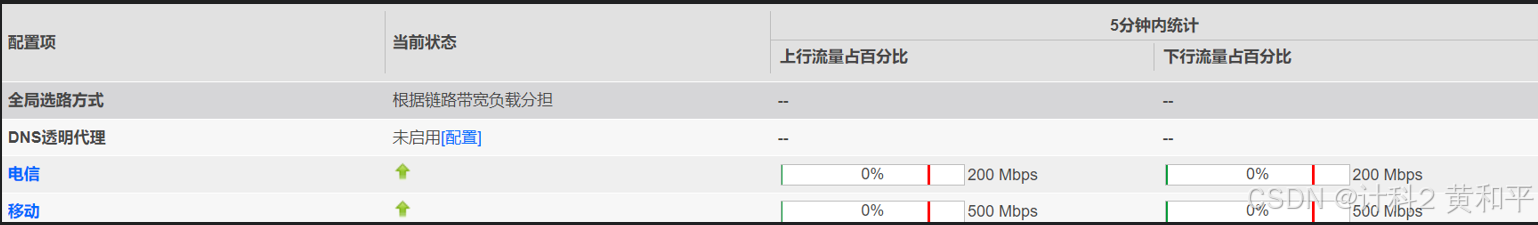

登录总公司防火墙,找到网络-路由-智能选路-全局选路策略,点击配置

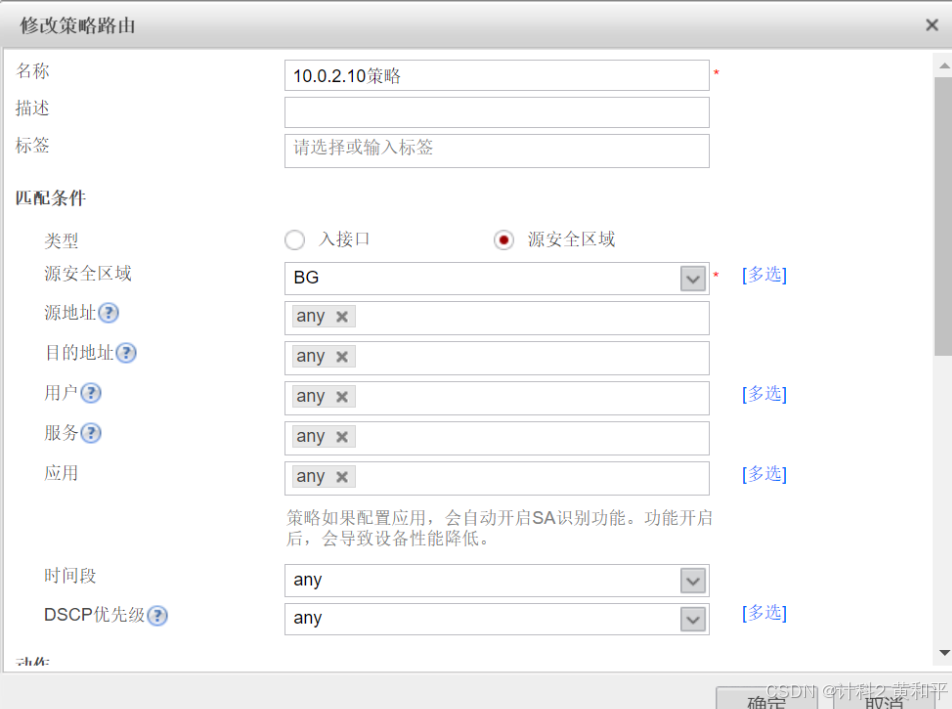

要实现10.0.2.10智能通过电信访问互联网,需要写一个策略路由,先找到“策略路由”栏,然后进行配置,如图

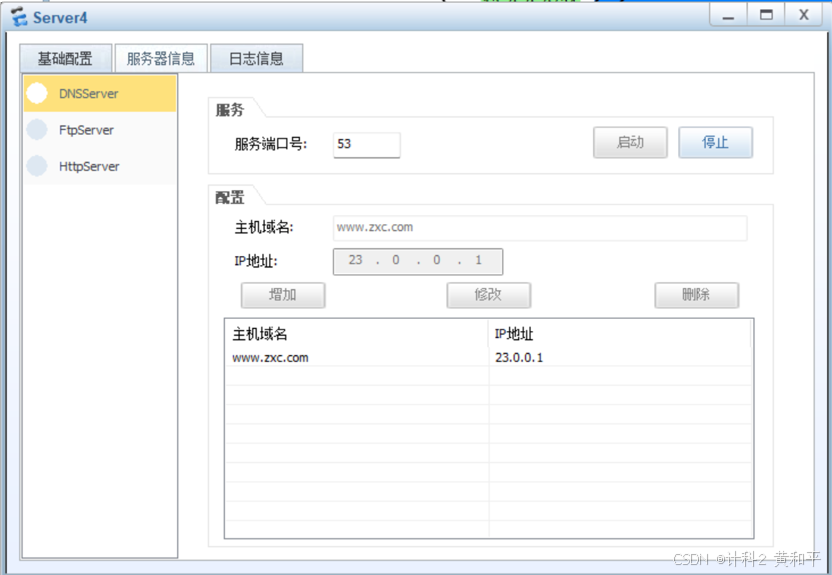

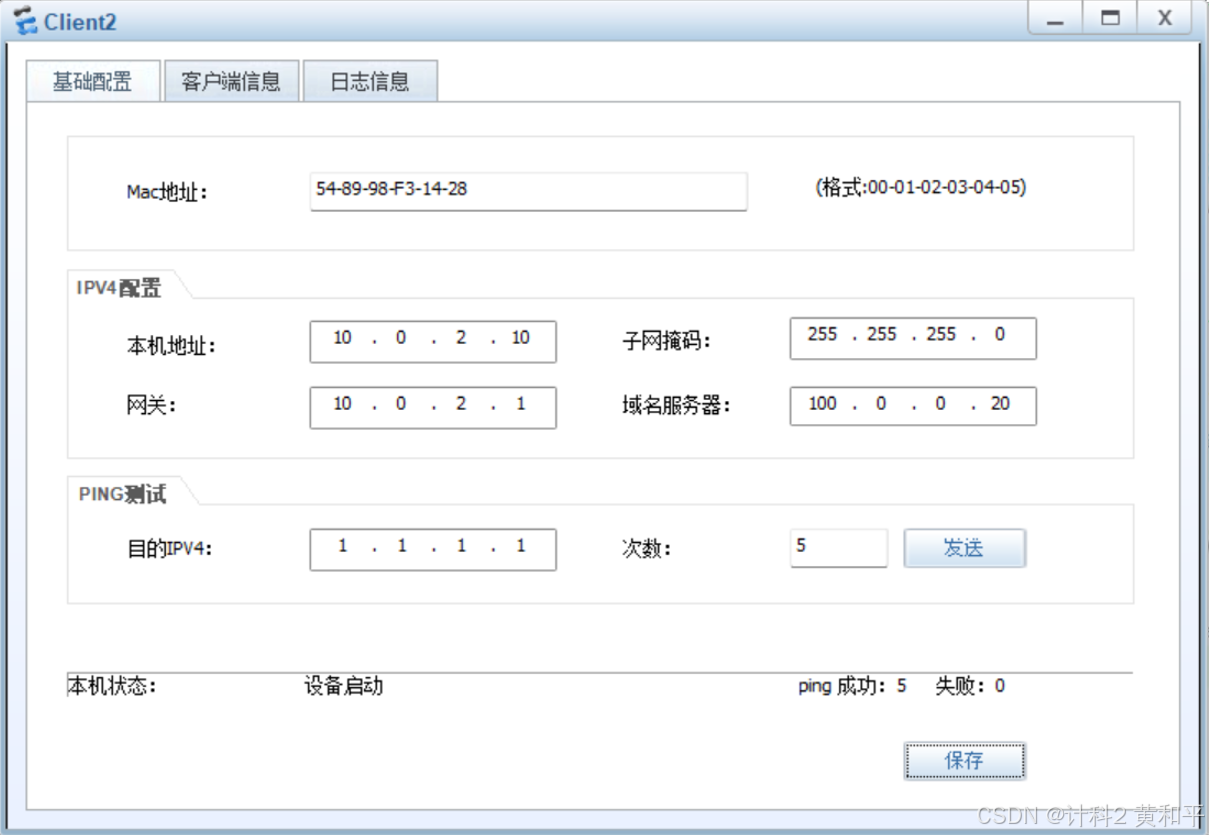

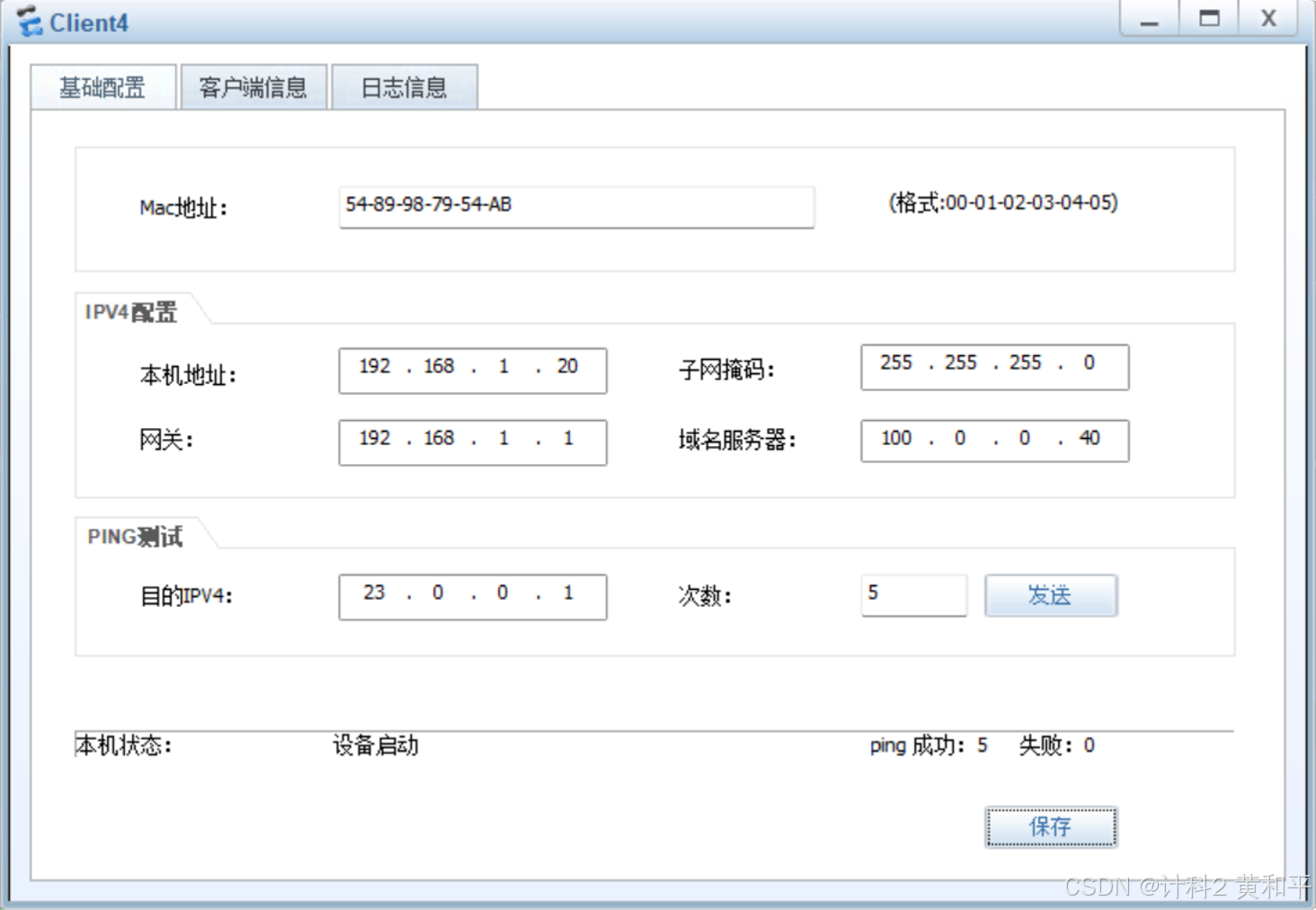

4、双向NAT:分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器;

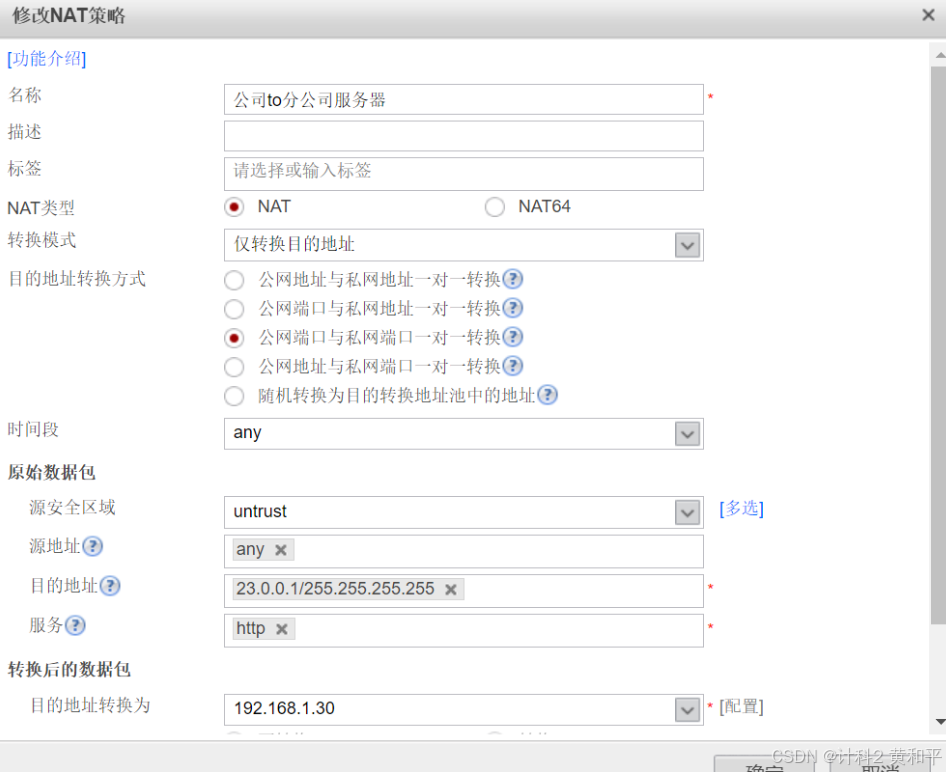

启动分公司防火墙,将公网和分公司内部服务器做个端到端的目标NAT,如图:

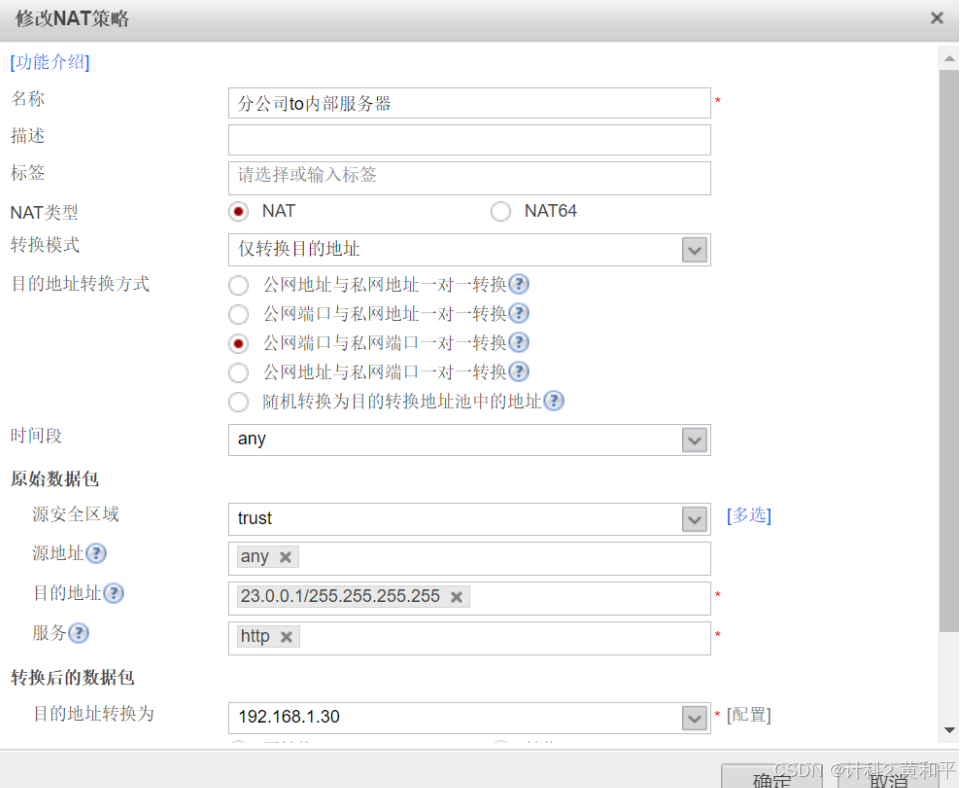

将分公司内部设备和内部服务器做一个“源地址和目标地址同时转换”,以防火墙为媒介来传递信息,保证内部设备能够通过域名正常访问内部设备,由于是内部到内部,可不做安全策略,如图所示:

测试一下:

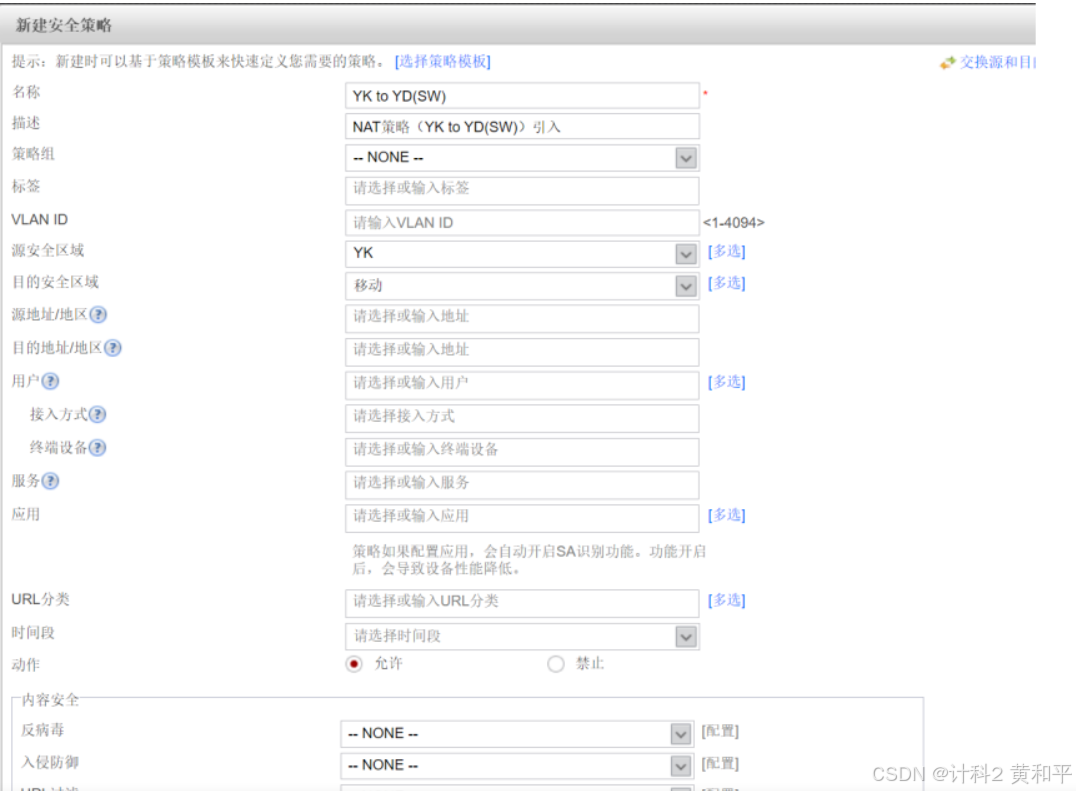

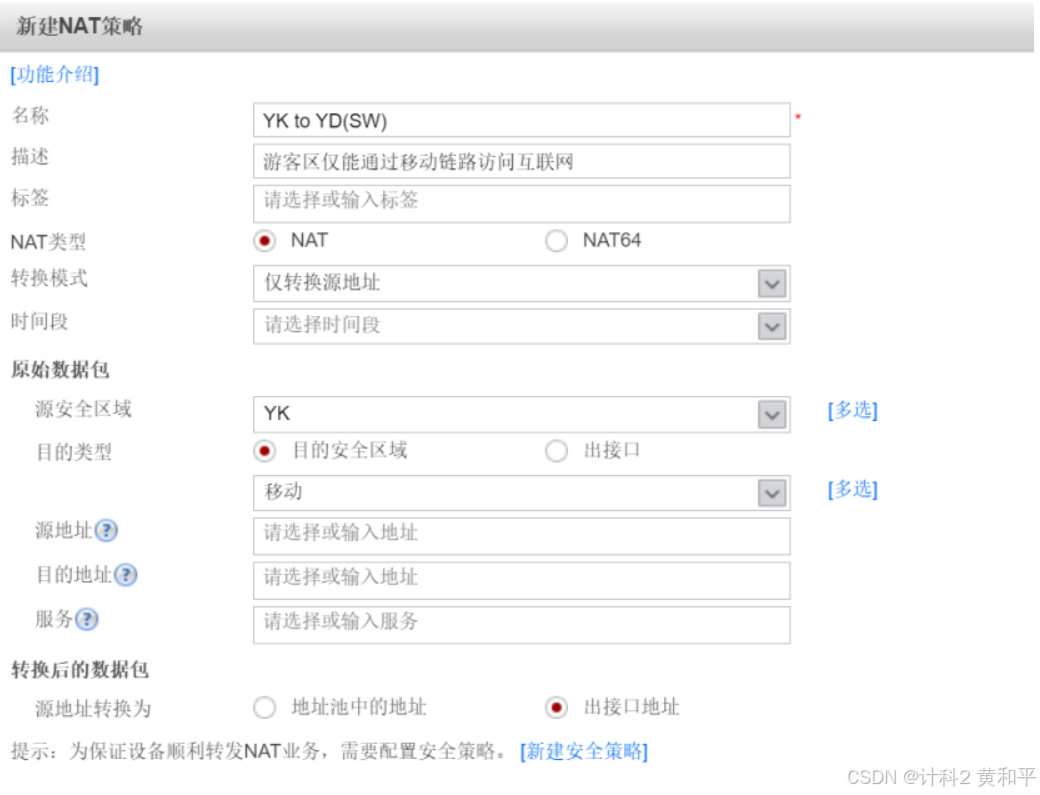

5、游客区仅能通过移动链路访问互联网

安全策略:

NAT策略:

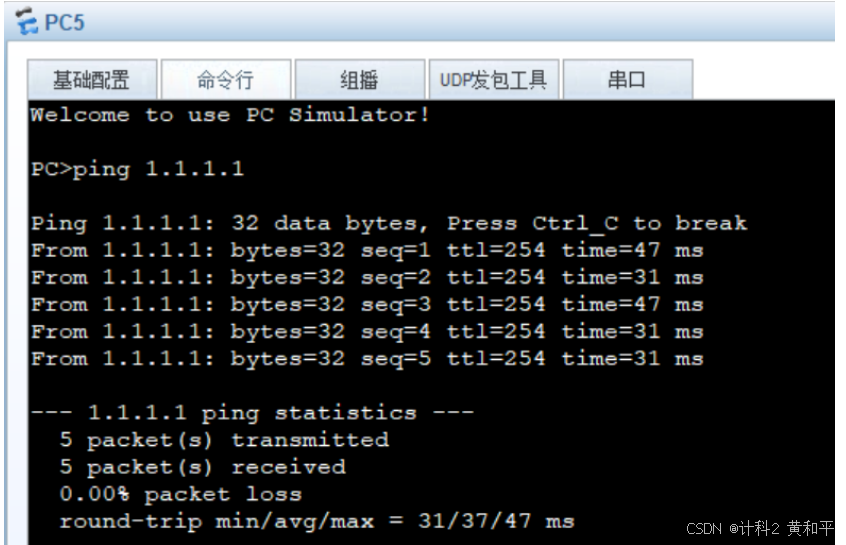

测试一下:

使用游客区的PC5 去 ping 路由器的环回接口: