目录

Snort 概要

Snort 概要 是世界上最重要的开源入侵防御系统 (IPS)。其由 Sourcefire 创始人、前首席技术官 Martin Roesch 创建,目前由Cisco开发和维护。 长期以来,Snort 一直是企业入侵防御和检测工具的领导者,用户可以在大多数 Linux 操作系统(OS)或 Unix 上编译 Snort,同时也支持Windows 版本。

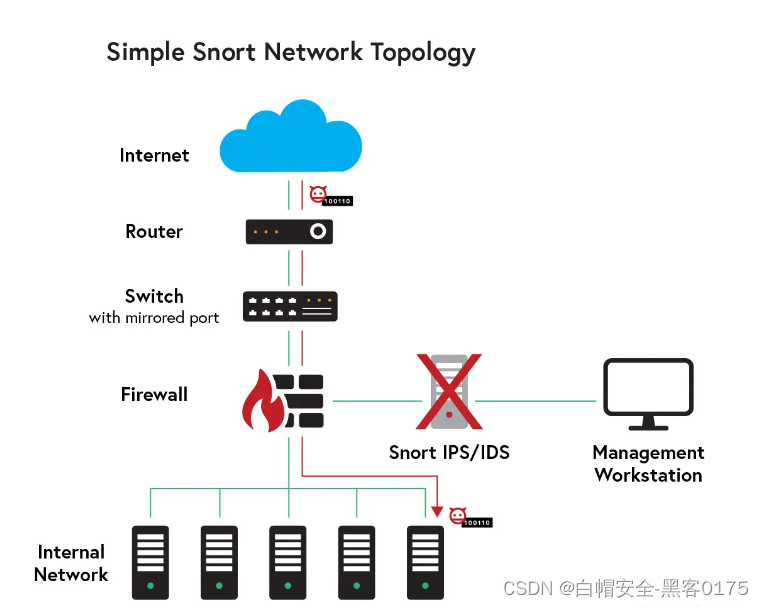

Snort 被称为数据包嗅探器,它监视网络流量,仔细检查每个数据包以检测危险的有效负载或可疑的异常。其使用一系列规则来帮助定义恶意网络活动,并使用这些规则来查找与其匹配的数据包并为用户生成警报。也可以在线部署 Snort 来阻止这些数据包。Snort 有三个主要用途:

- 作为 tcpdump 之类的数据包嗅探器

- 作为数据包记录器(如 TCPdump 或 Wireshark)——这对网络流量调试很有用

- 用作成熟的网络入侵防御系统

入侵预防系统模式

作为一个开源网络入侵预防系统,Snort 将监视网络流量,并将其与用户定义的 Snort 规则集进行比较——该文件将被标记为 Snort. conf,这是 Snort 最重要的功能。

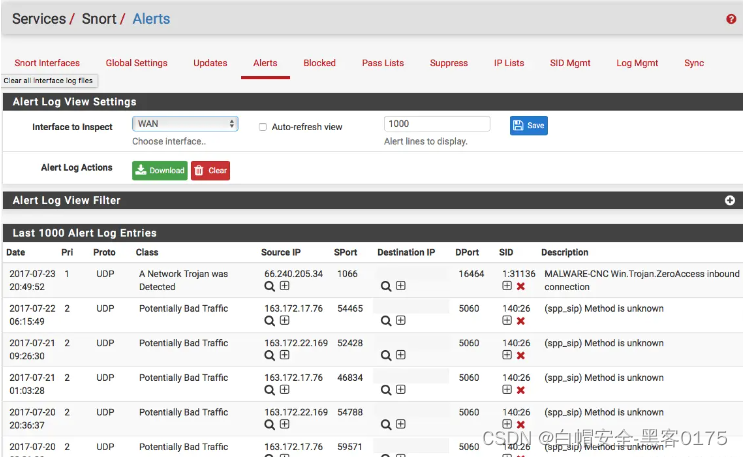

Snort 对监视的流量应用规则,并在检测到网络上某些类型的可疑活动时发出警报。

它可以识别网络安全攻击方法,包括操作系统指纹识别、分布式拒绝服务攻击、缓冲区溢出、通用网关接口攻击、隐形端口扫描和服务器消息阻塞探测。

当 Snort 检测到可疑行为时,它充当防火墙,并向 Syslog 发送实时警报,或发送到单独的警报文件,或通过弹出窗口发送。

数据包记录器和嗅探器模式

如果订阅者将 Snort 配置为作为嗅探器运行,它将扫描网络数据包并识别它们,Snort 还可以将这些数据包记录到磁盘文件中。

要使用 Snort 作为数据包嗅探器,用户需要将主机的网络接口设置为混杂模式,以监视本地网络接口上的所有网络流量。然后,它将监控的流量写入其控制台。

通过将所需的网络流量写入磁盘文件,Snort 记录数据包。

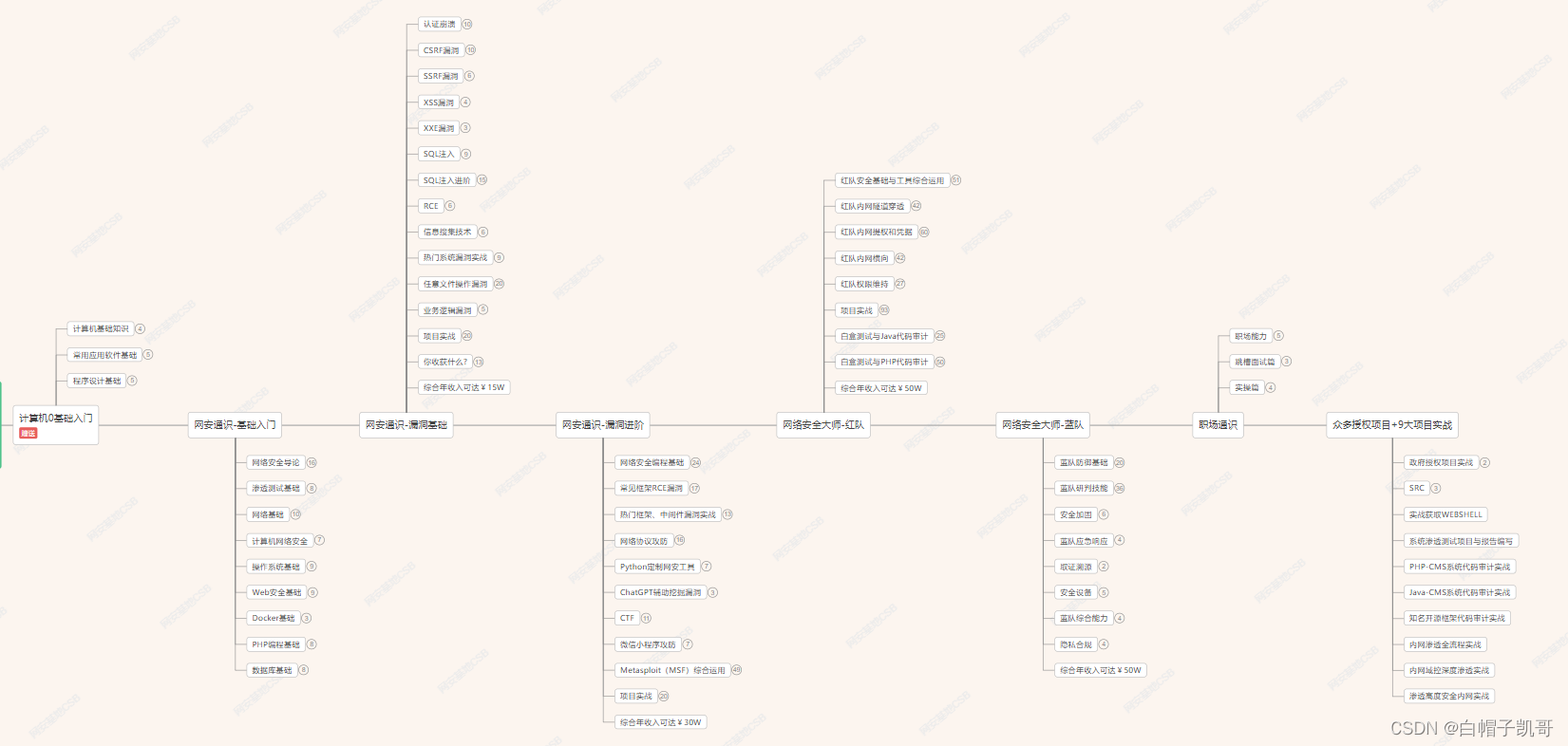

网络安全学习路线 (2024最新整理)

第一阶段:安全基础

网络安全行业与法规

Linux操作系统

计算机网络

HTML PHP Mysql Python基础到实战掌握

第二阶段:信息收集

IP信息收集

域名信息收集

服务器信息收集

Web网站信息收集

Google hacking

Fofa网络安全测绘

第三阶段:Web安全

SQL注入漏洞

XSS

CSRF漏洞

文件上传漏洞

文件包含漏洞

SSRF漏洞

XXE漏洞

远程代码执行漏洞

密码暴力破解与防御

中间件解析漏洞

反序列化漏洞

第四阶段:渗透工具

MSF

Cobalt strike

Burp suite

Nessus Appscea AWVS

Goby XRay

Sqlmap

Nmap

Kali

第五阶段:实战挖洞

漏洞挖掘技巧

Src

Cnvd

众测项目

热门CVE漏洞复现

靶场实战

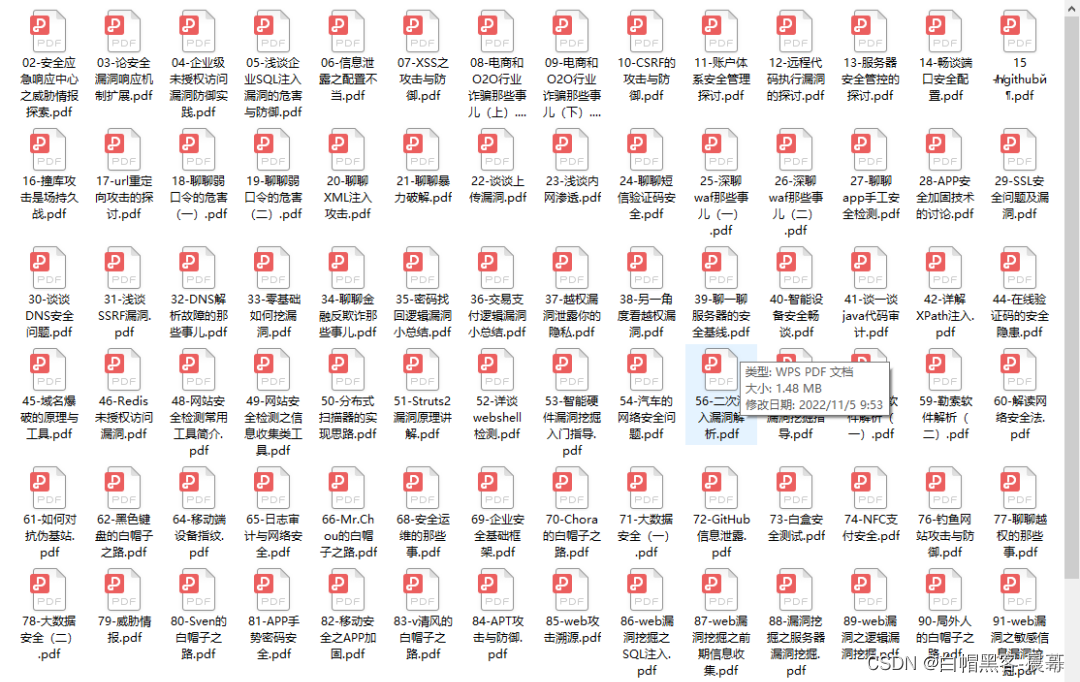

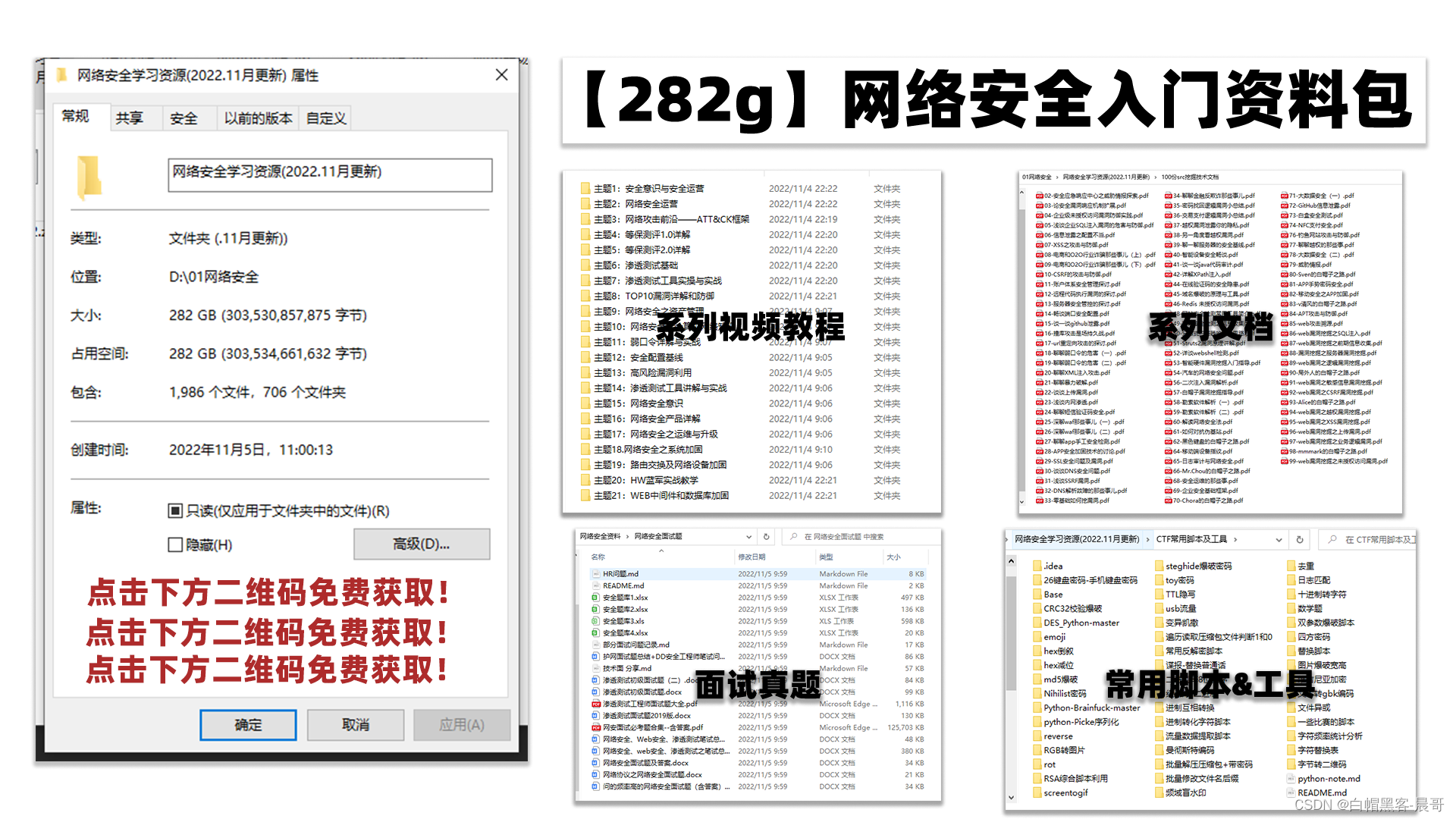

学习资料的推荐

学习框架已经整理完毕,现在就差资料资源了,我这里整理了所有知识点对应的资料资源文档,大家不想一个一个去找的话,可以参考一下这些资料!

1.视频教程

2.SRC技术文档&PDF书籍

3.大厂面试题

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。