阅读量:2

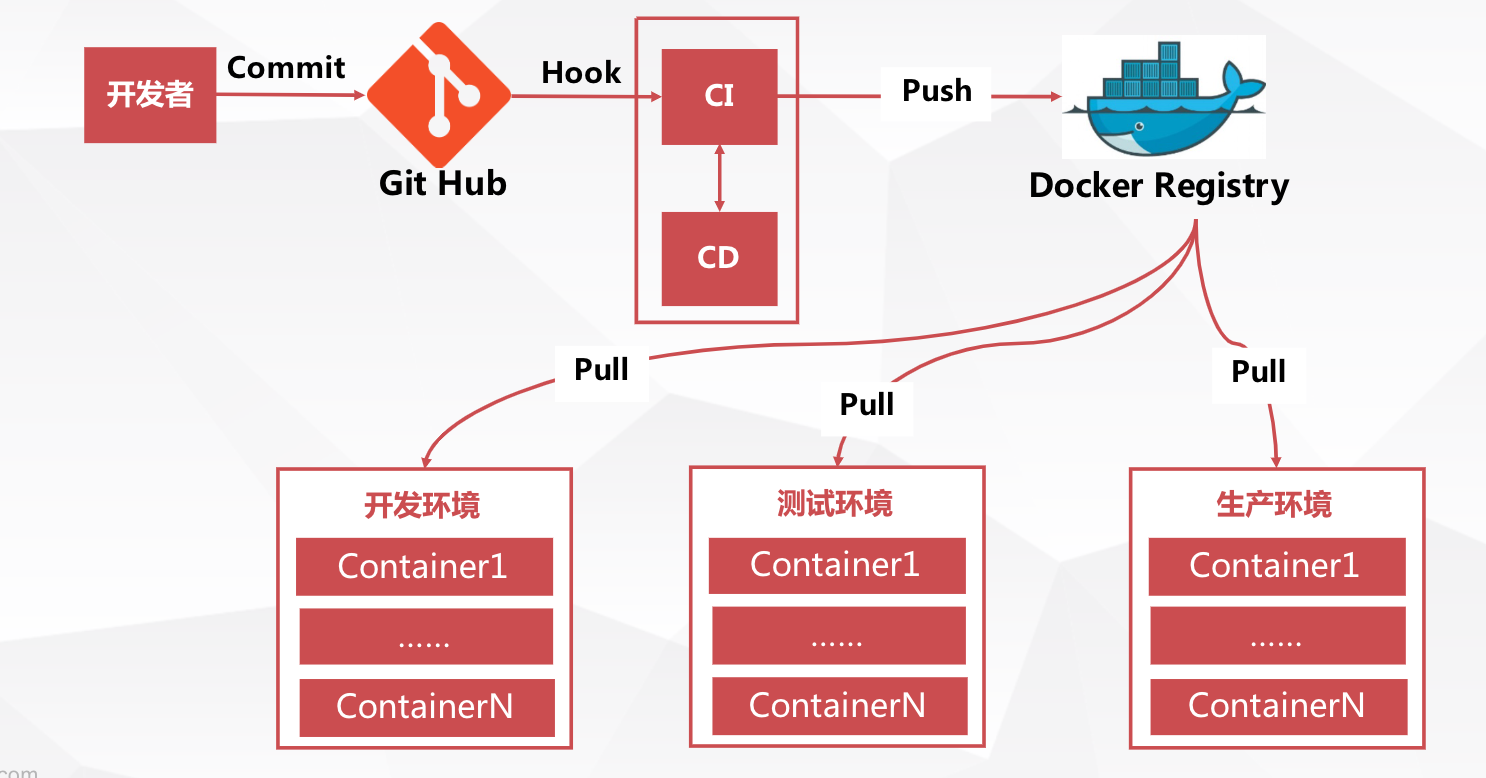

容器技术在云原生应用和微服务架构中得到了广泛应用,其轻量、灵活和高效的特点使其成为现代IT环境中的重要工具。然而,尽管容器带来了许多优势,但其安全性问题也不容忽视。接下来跟随博主一起探索如何构建全生命周期的安全体系架构以确保容器的安全。

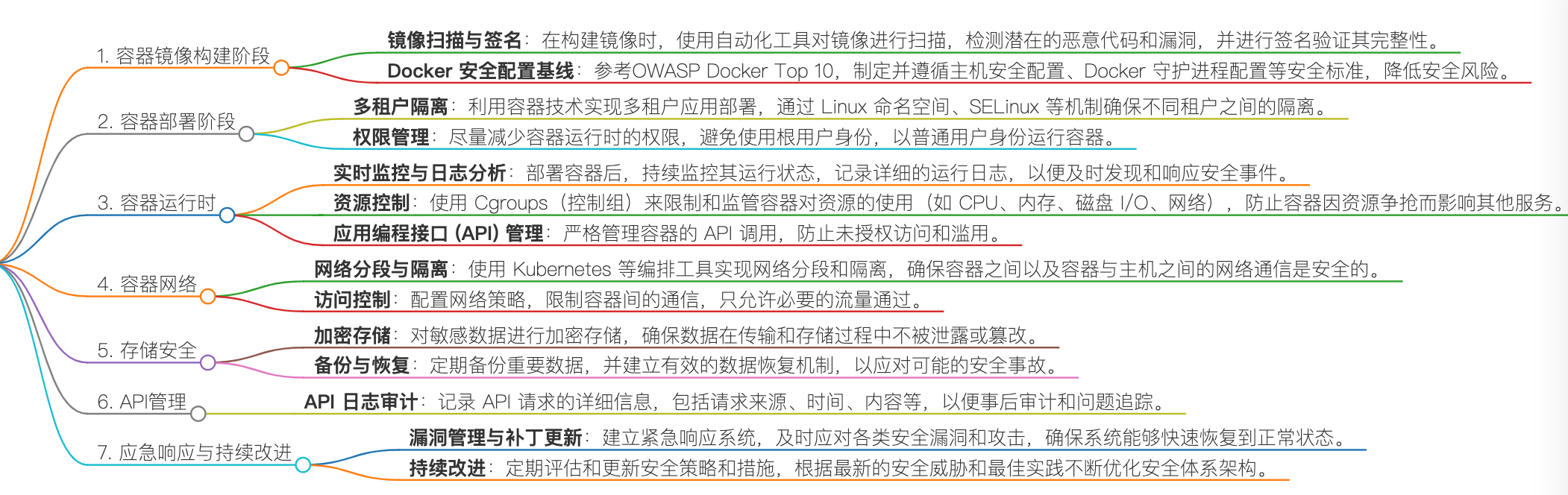

1. 容器镜像构建阶段

- 镜像扫描与签名:在构建镜像时,使用自动化工具对镜像进行扫描,检测潜在的恶意代码和漏洞,并进行签名验证其完整性。

- Docker 安全配置基线:参考OWASP Docker Top 10,制定并遵循主机安全配置、Docker 守护进程配置等安全标准,降低安全风险。

2. 容器部署阶段

- 多租户隔离:利用容器技术实现多租户应用部署,通过 Linux 命名空间、SELinux 等机制确保不同租户之间的隔离。

- 权限管理:尽量减少容器运行时的权限,避免使用根用户身份,以普通用户身份运行容器。

3. 容器运行时

- 实时监控与日志分析:部署容器后,持续监控其运行状态,记录详细的运行日志,以便及时发现和响应安全事件。

- 资源控制:使用 Cgroups(控制组)来限制和监管容器对资源的使用(如 CPU、内存、磁盘 I/O、网络),防止容器因资源争抢而影响其他服务。

- 应用编程接口 (API) 管理:严格管理容器的 API 调用,防止未授权访问和滥用。

4. 容器网络

- 网络分段与隔离:使用 Kubernetes 等编排工具实现网络分段和隔离,确保容器之间以及容器与主机之间的网络通信是安全的。

- 访问控制:配置网络策略,限制容器间的通信,只允许必要的流量通过。

5. 存储安全

- 加密存储:对敏感数据进行加密存储,确保数据在传输和存储过程中不被泄露或篡改。

- 备份与恢复:定期备份重要数据,并建立有效的数据恢复机制,以应对可能的安全事故。

6. 应用编程接口 (API) 管理

- API 认证与授权:对所有 API 请求进行认证和授权,确保只有经过验证和授权的请求才能访问容器资源。

- API 日志审计:记录 API 请求的详细信息,包括请求来源、时间、内容等,以便事后审计和问题追踪。

7. 应急响应与持续改进

- 漏洞管理与补丁更新:建立紧急响应系统,及时应对各类安全漏洞和攻击,确保系统能够快速恢复到正常状态。

- 持续改进:定期评估和更新安全策略和措施,根据最新的安全威胁和最佳实践不断优化安全体系架构。

8. 小结

通过以上各个阶段的综合防护措施,可以构建一个全面且有效的全生命周期安全体系架构,确保容器在整个生命周期中的安全性。