阅读量:1

原理

服务器未对用户输入进行严格校验,使攻击者将恶意的js代码,拼接到前端代码中,从而实现恶意利用

XSS攻击危害

- 窃取用户Cookie和其他敏感信息,进行会话劫持或身份冒充

- 后台增删改文章

- 进行XSS钓鱼攻击

- 利用XSS漏洞进行网页代码的传播和修改

- 网站重定向

- 获取键盘记录

- 获取用户信息等

XSS攻击类型

- 反射型XSS【好找,src不咋收】:这种攻击是一次性的,用户点击包含恶意脚本的链接,服务器将恶意脚本反射回用户的浏览器执行

- 存储型XSS【难找】:攻击者提交的恶意脚本被存储在目标服务器上,任何访问该页面的用户都可能触发执行恶意脚本

- DOM型XSS【基本不用】:不涉及服务器的数据存储,而是在客户端层面,由于前端JavaScript代码错误处理用户输入导致

反射型xss实例讲解

1.寻找可能存在xss漏洞的网站

google搜索网页中可能携带搜索框特征的网页,如搜索,协会,学习等

google语法:intitle:协会

2.搜索框输入js代码并搜索

3.F12或鼠标右键,查看前端源码[可以省略,此处为方便理解而添加]

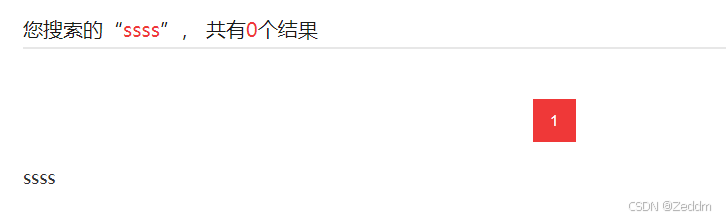

div class="main container clearfix"> <section class="content_w850"> <div class="searchNav">您搜索的“<span>ssss</span>”, 共有<span>0</span>个结果</div> <div class="searchList"> </div> <div class="page-large"> <div style="display:inline-block;"> <a class="Num on" href="#" onclick="location.href='search.jspx?q=ssss'">1</a> <!--此时用户输入【ssss】拼接到代码中--> </div> </div> ssss </section> </div> 此时可以发现用户输入拼接到前端代码中,该页面可能存在xss漏洞

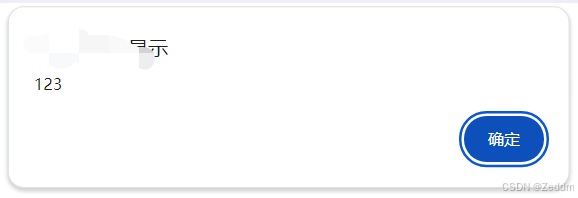

4.输入js弹窗代码并搜索

<script>alert(123);</script>

页面弹窗显示123

5.复制网址使用其他浏览器打开

弹窗,证明此网站存在xss漏洞

存在xss漏洞网站[不管用或修复,评论@我换新]

url:https://www.vtc.edu.hk/admission/sc/sitemap/

类型:反射型

漏洞:搜索框

comment:学院