起镜像连ssh

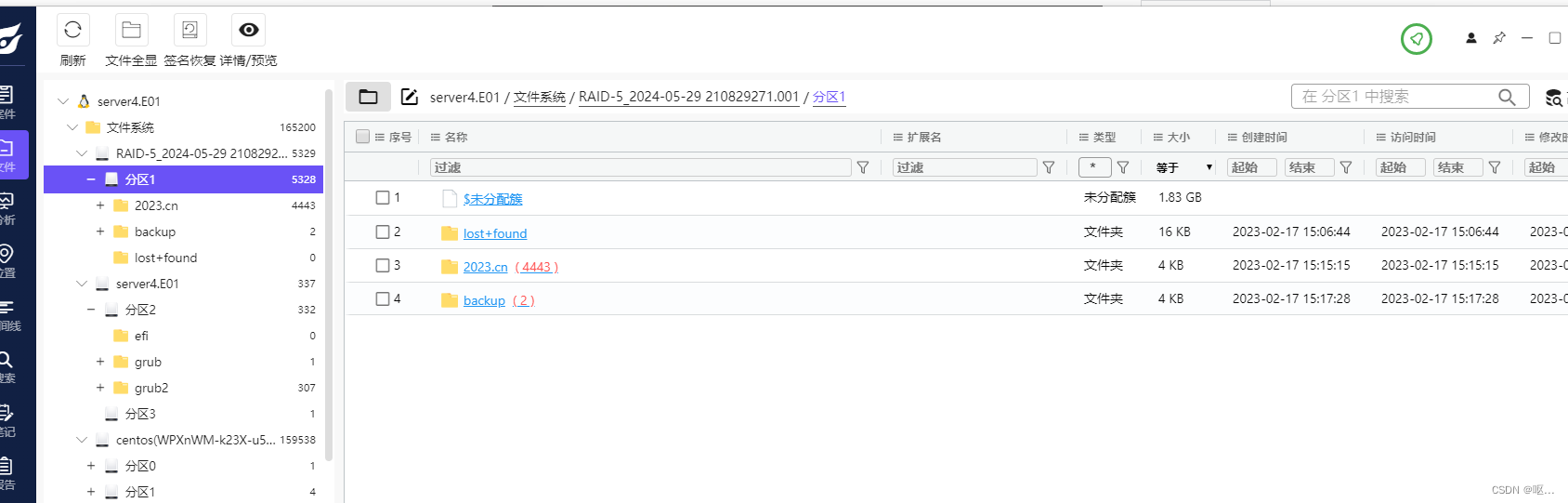

这里是raid5重组,123组成一个数据盘,4是系统盘,仿真的时候记得全选

第一步就是先配网,在etc/sysconfig/network-script里边,cat ifcfg-ens33

发现是dhcp,并且没有启动

直接ifup ifcfg-ens33启动之后连接ssh

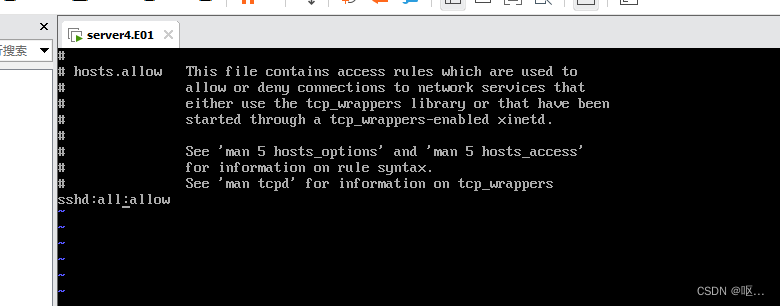

发现连接不上,这里考到了ssh的另外一个考点,在hosts.allow文件里边

把中间这个改成all,之前是8.8.8.8

初步观察

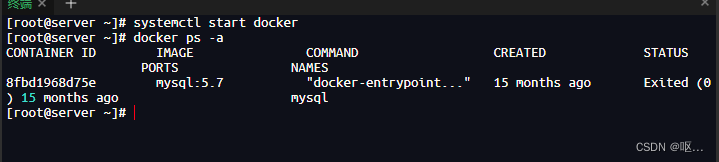

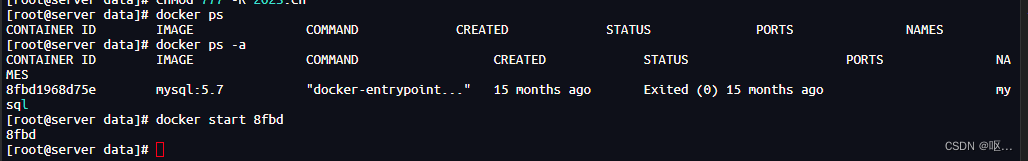

发现里边是有docker镜像,是mysql服务

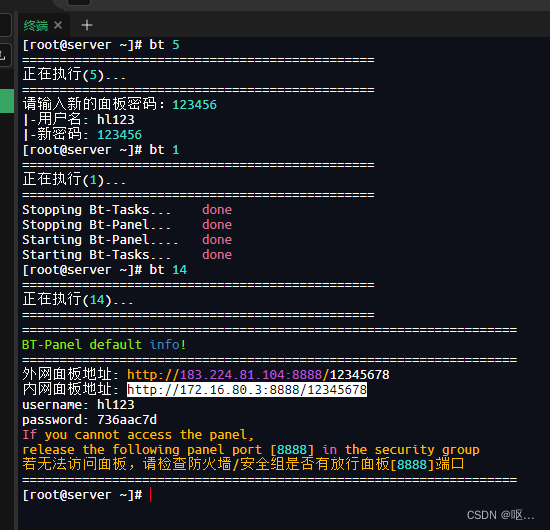

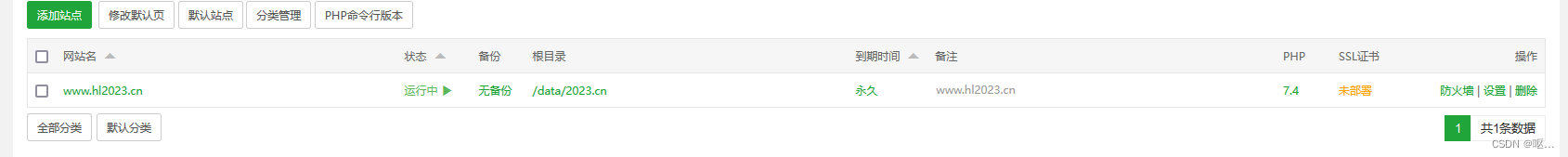

还有宝塔页面

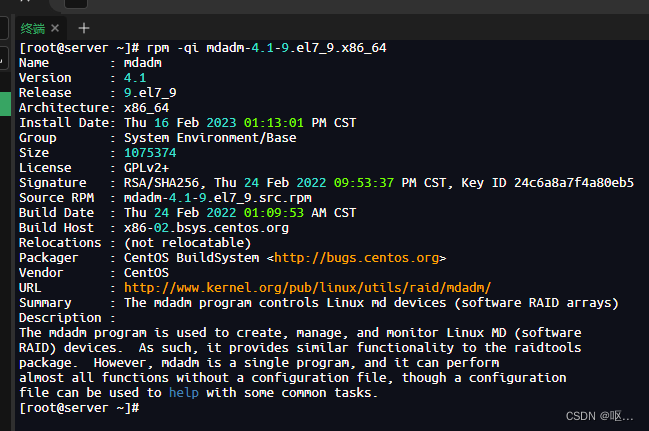

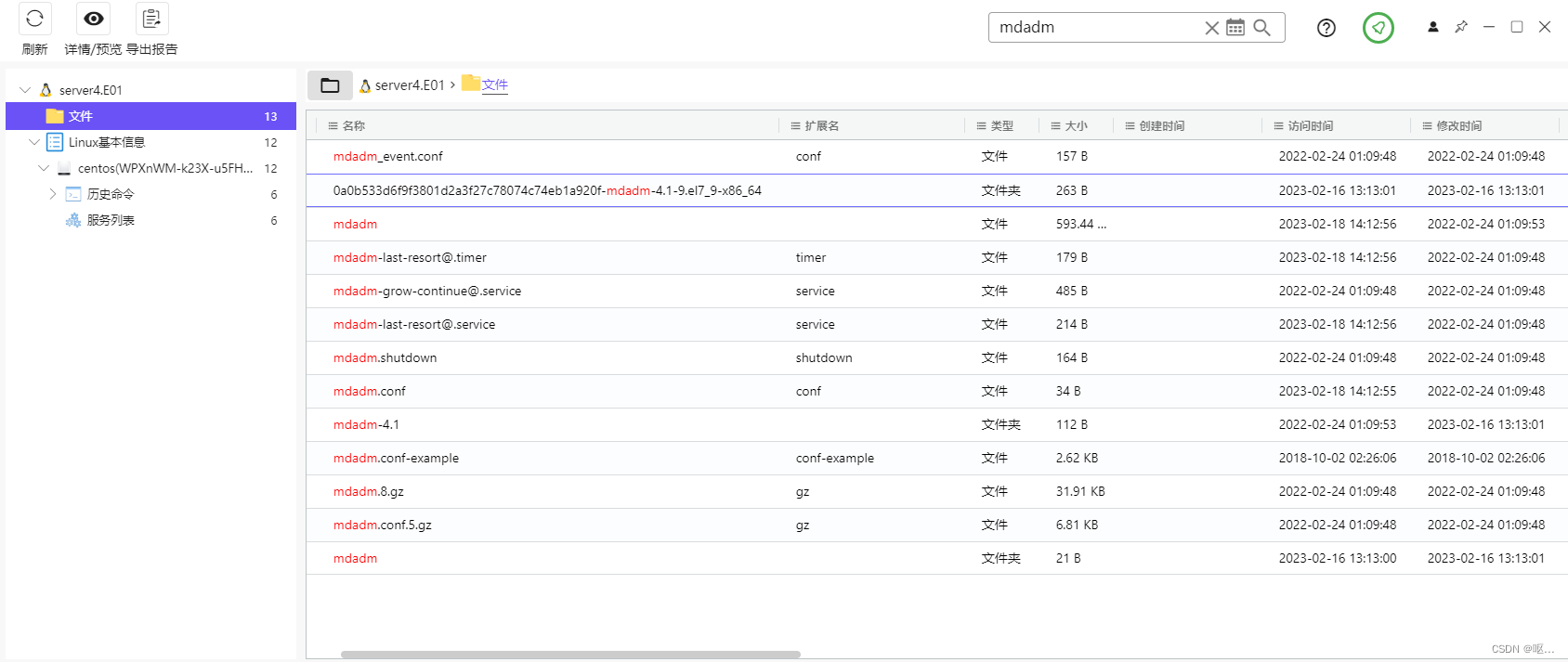

1、请对所给服务器检材进行分析,请 写 出 管 理 员 安 装“mdadm-4.1-9.el7_9.x86_64”的时间?

13:13:01

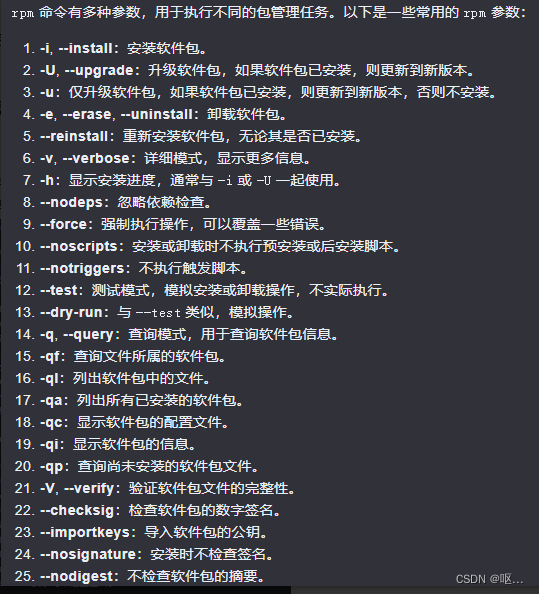

madam是linux用于管理软RAID的,在Linux上用于管理软件包的一个工具是rpm,madam同样属于linux上的一个软件包:

rpm -qi mdadm-4.1-9.el7_9.x86_64

所以是Thu 16 Feb 2023 01:13:01 PM

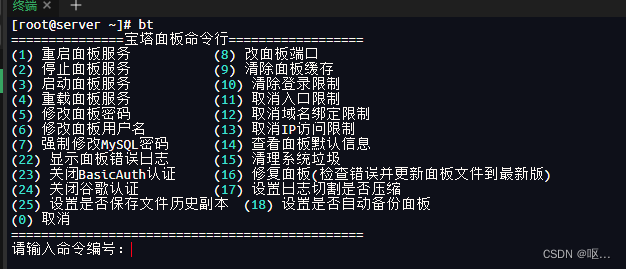

弘联搜索也能得到 2、对所给服务器检材进行分析,请写出宝塔默认建站的目录是什么?(答案格式:/abc/def)

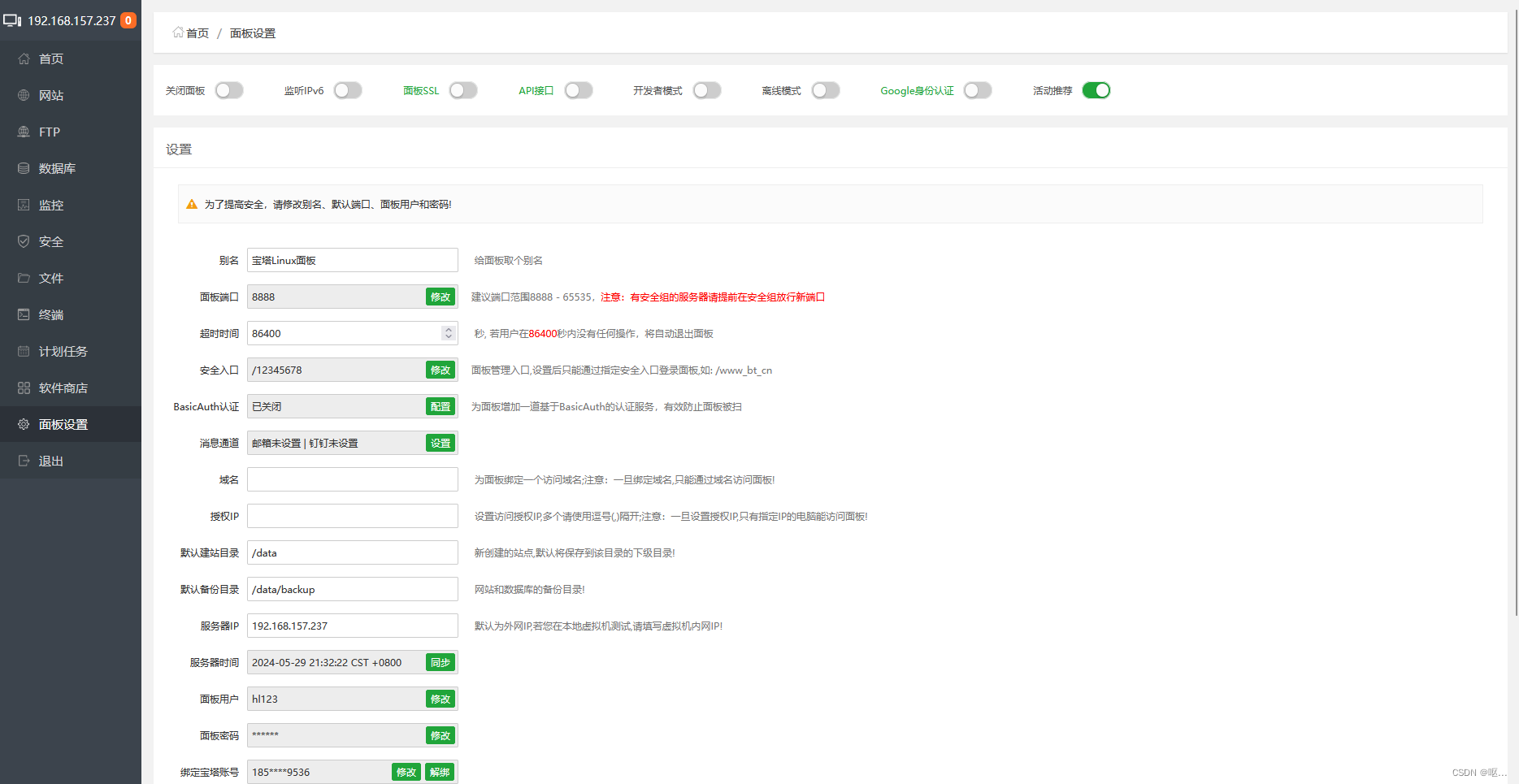

2、对所给服务器检材进行分析,请写出宝塔默认建站的目录是什么?(答案格式:/abc/def)

/data

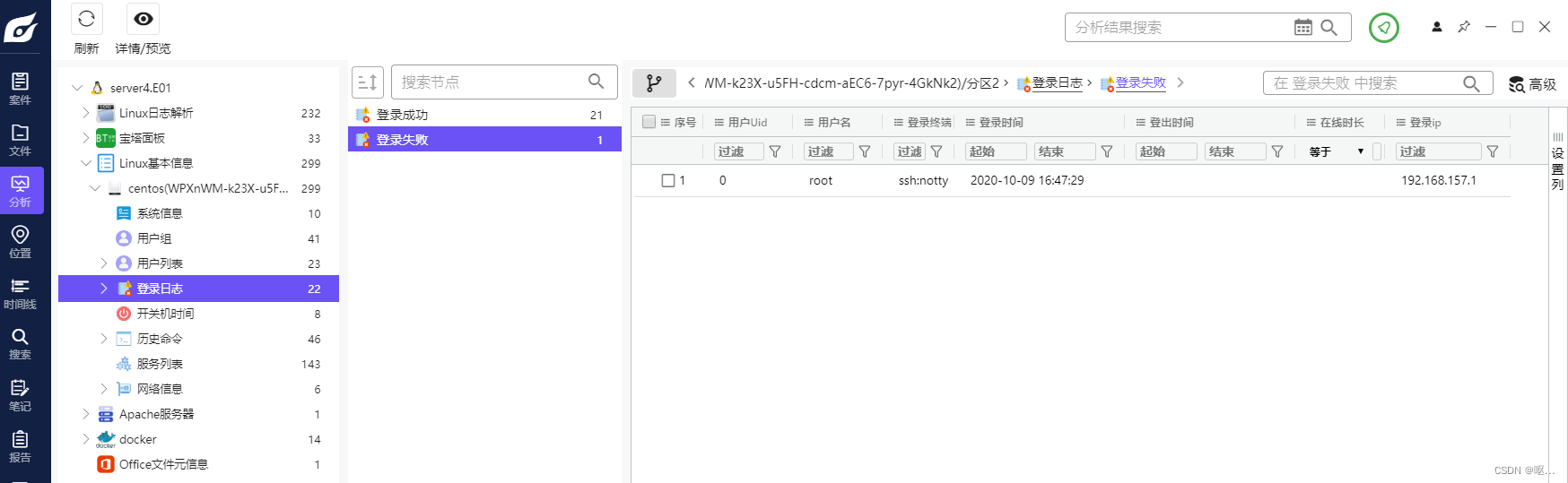

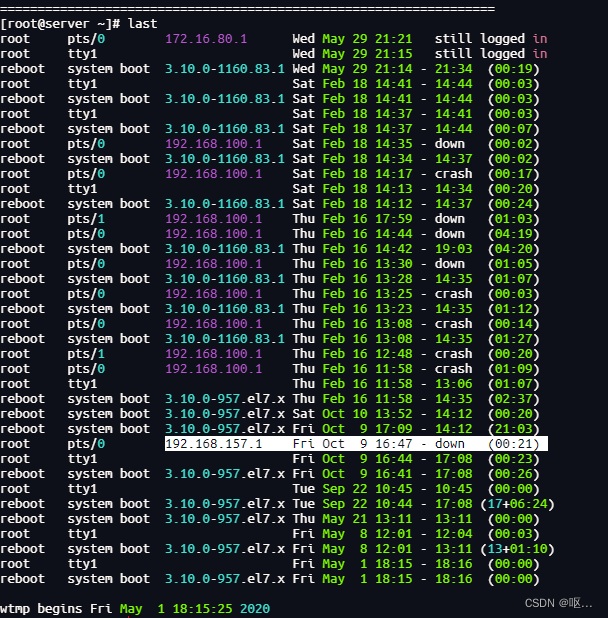

3、请对所给服务器检材进行分析,请写出ip为192.168.157.1的机器登陆失败的时间是什么时候?(答案格式:xxxx-xx-xx xx:xx:xx)

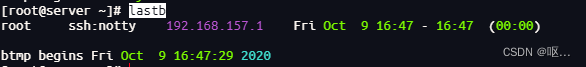

2020-10-09 16:47:29

last也能看

lastb

它用于显示在 btmp 文件中记录的失败登录尝试。btmp 文件记录了系统上所有的失败登录尝试

4、请对所给服务器检材进行分析,写出网站的数据库root帐号密码?(答案格式:xxxx)

hl@7001

发现他的默认建站目录是空的,就要找一下他的文件了

在重组的raid盘里找到了2023.cn

和宝塔对应上了,可以直接去火眼里边搜这个

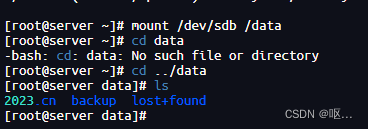

/dev/sdb即为raid重组后的数据盘,将其挂载到/data

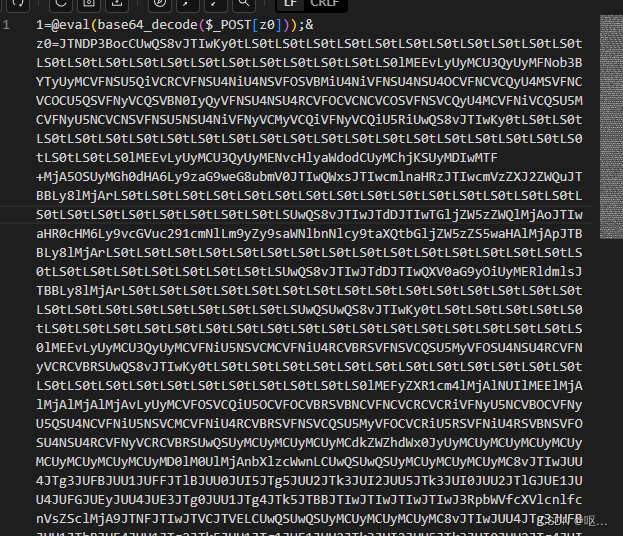

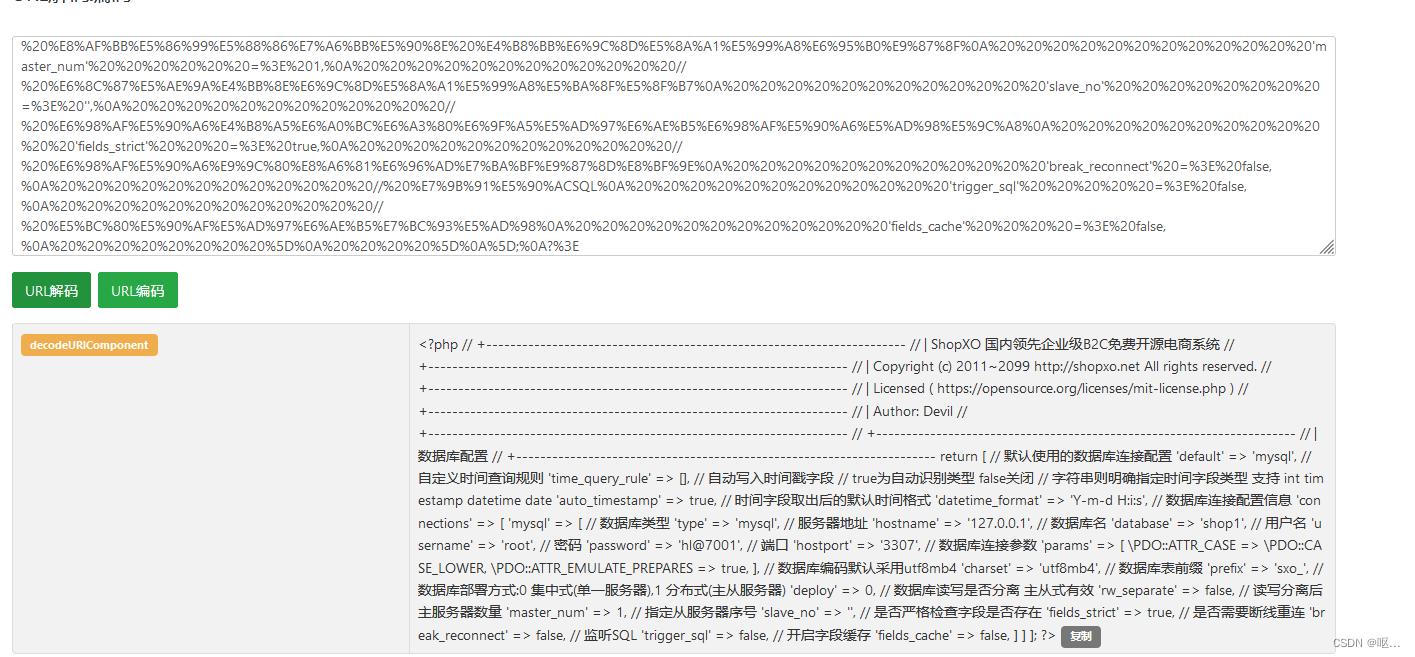

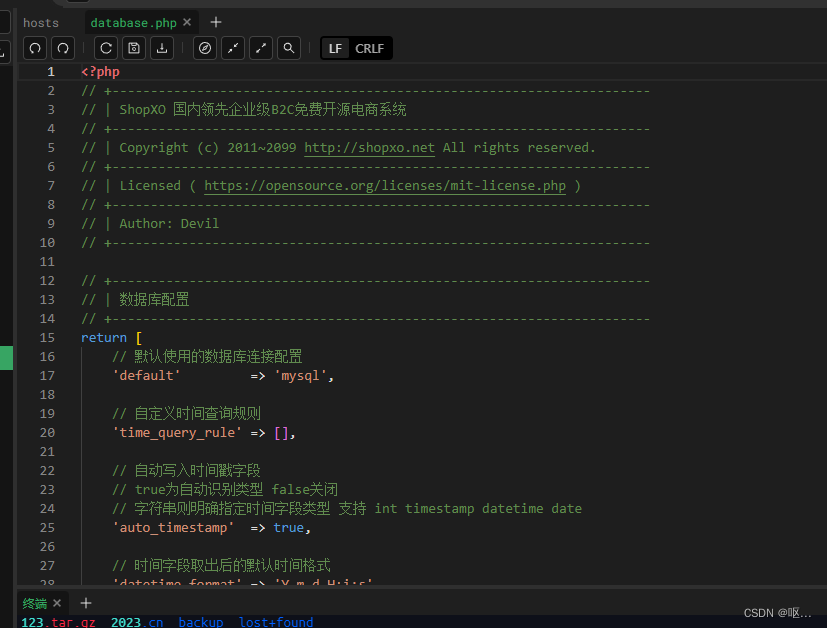

在config文件夹下看到datebase.php

但是被加密了

解密发现密码

hl@7001

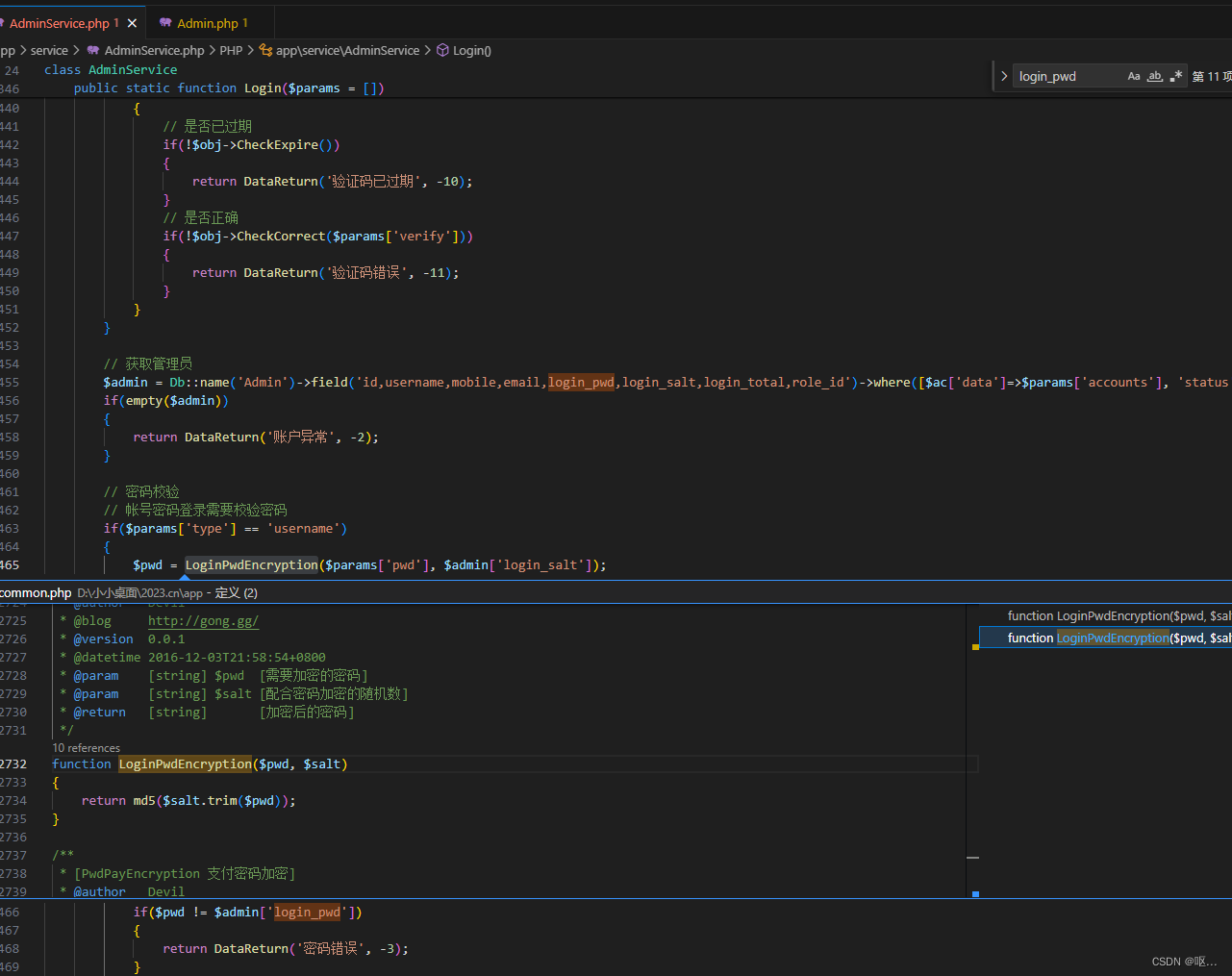

5、请对所给服务器检材进行分析,请分析网站后台管理员帐号的加密方式

5、请对所给服务器检材进行分析,请分析网站后台管理员帐号的加密方式

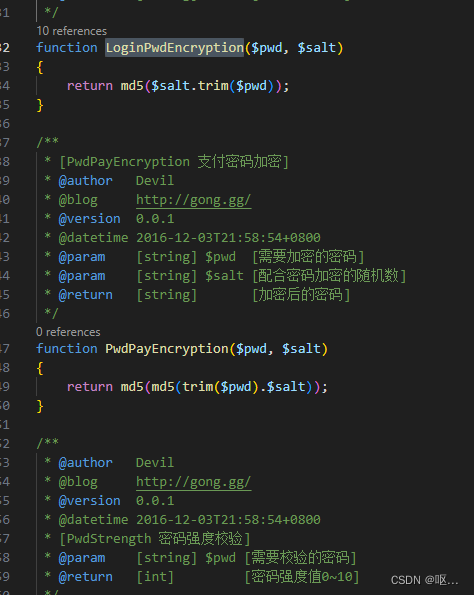

md5($salt.trim($pwd))

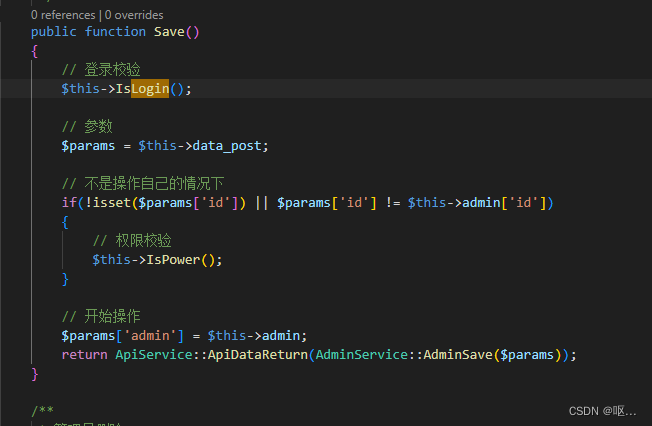

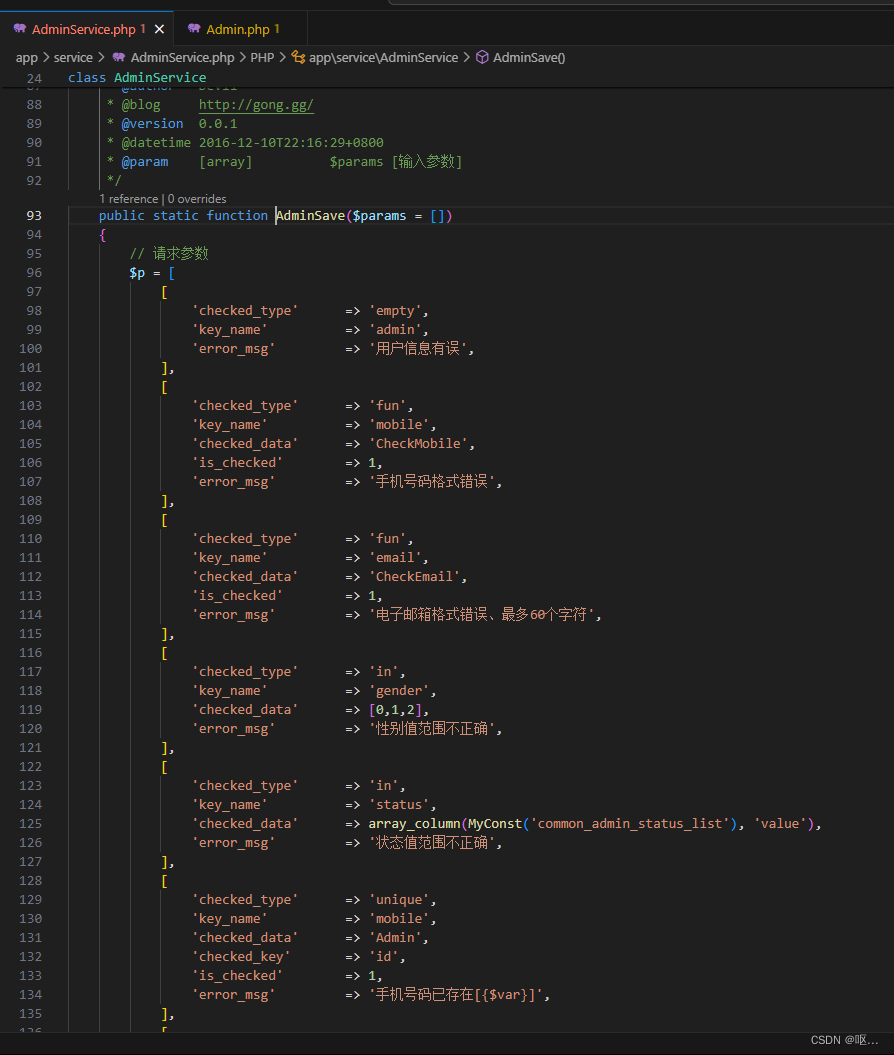

从2023.cn\app\admin\controller\Admin.php-->2023.cn\app\service\AdminService.php-->2023.cn\app\common.php

利用vscode打开,然后直接找login,发现了这个校验

方法

从login找到方法AdminSave-->LoginPwdEncryption-->

直接转到定义找到方法

在adminserver里边找到密码的方法,再转到定义找到方法

发现有两个方法有两个加密,但是下边这个方法没有被调用

发现有两个方法有两个加密,但是下边这个方法没有被调用

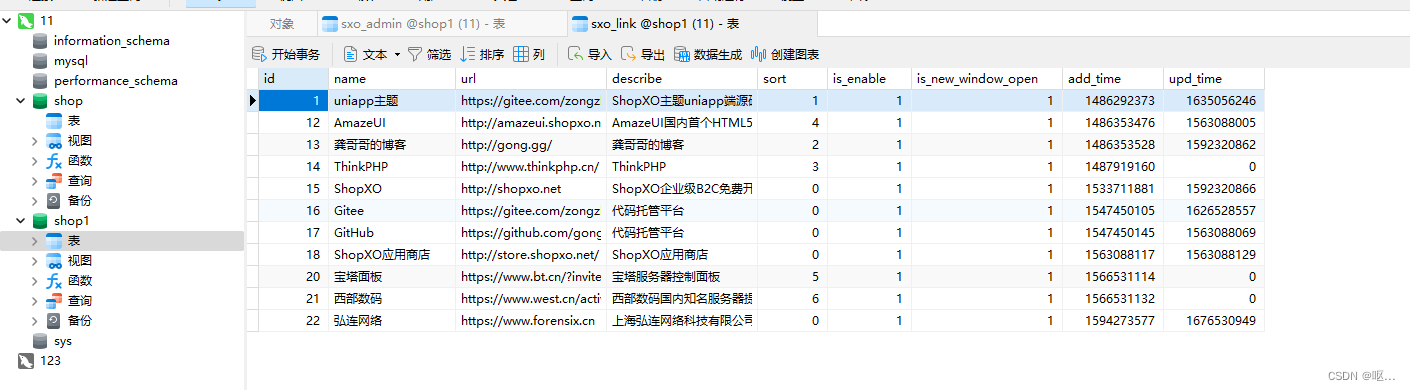

6. 请对所给服务器检材进行分析,网站首页友情链接中的“弘连网络“的更新时间是什么时候?(答案格式:xxxx-xx-xx xx:xx:xx)

2023-2-16 15:2:29

1676530949转换得到

重构网站

要先把datebase.php解密然后替换掉

然后启动docker,因为docker里边也有个数据库服务

再给网站文件赋权

chmod 777 -R 2023.cn

![]()

最后再宝塔页面加一个ip进来

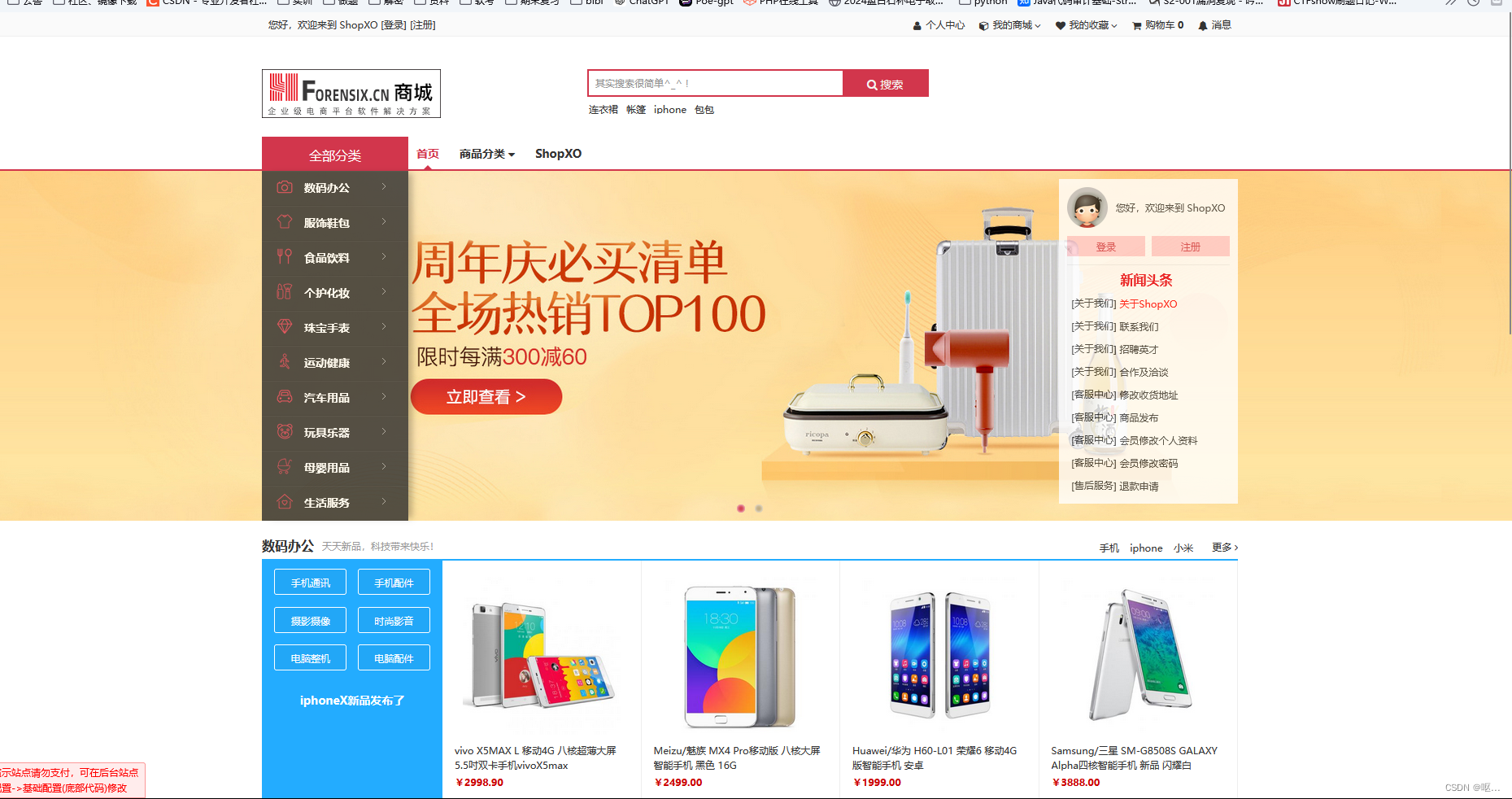

成功访问网页

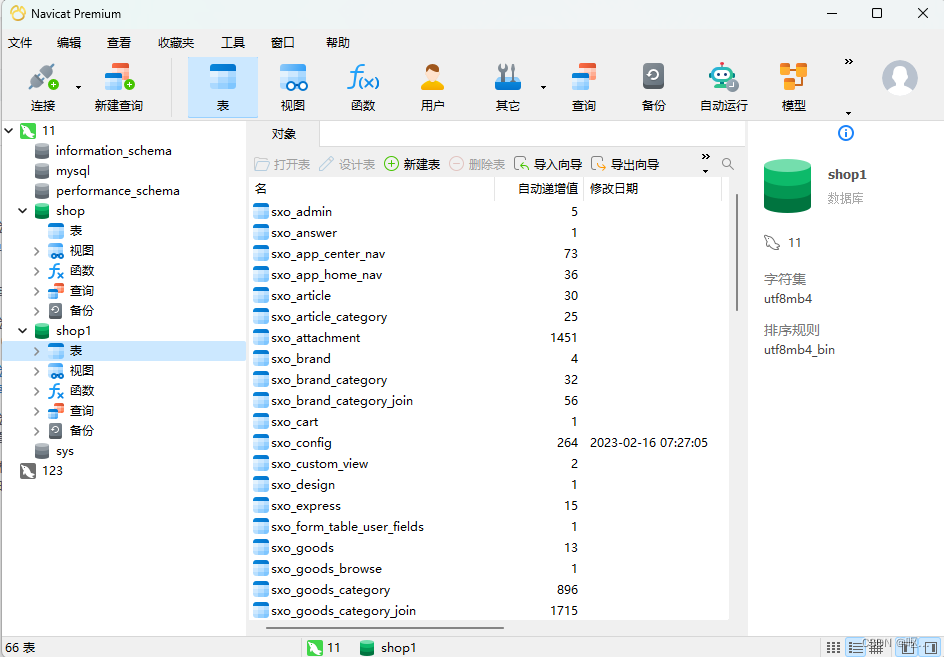

友情链接是弘连网络,我们找到这条信息,真正目的是要去数据库里面找到相应的链接数据。我们连接数据库,这个数据库是docker里面的,我们要用ssh隧道进行连接:

成功连接了

成功连接了

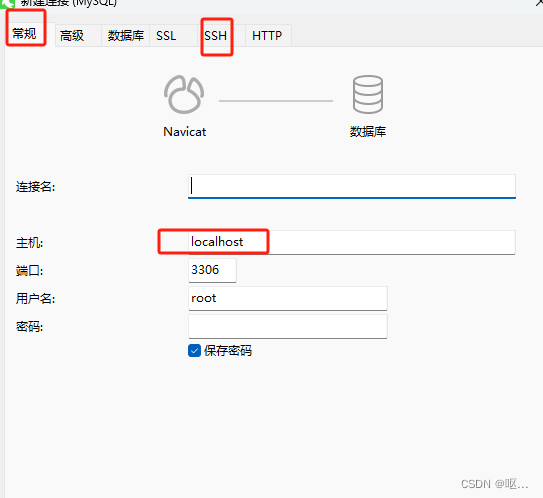

连接过程是选择ssh连接,用户名密码是虚拟机的密码

数据库连接是选择docker的ip,用户名密码是第4题密码

link表里

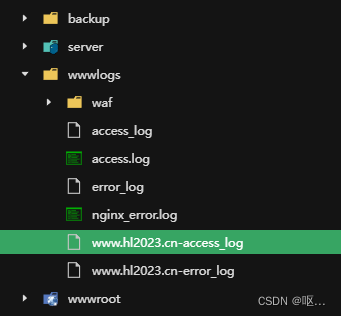

7、请对所给服务器检材进行分析,网站后台管理页面入口文件名是什么?

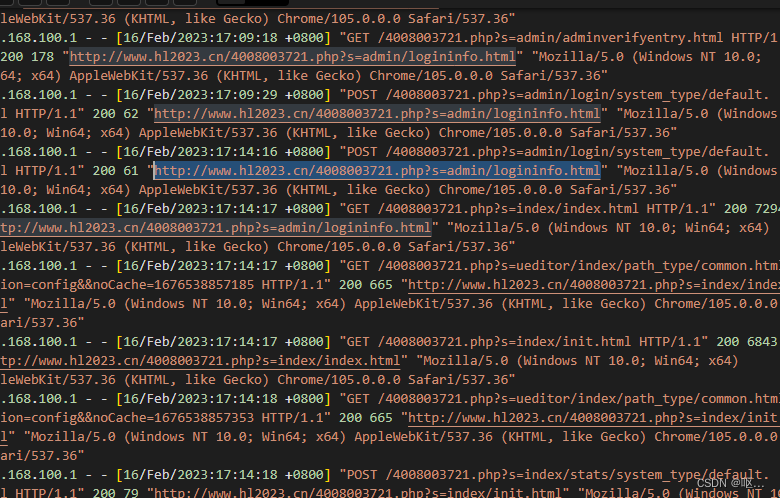

在www/wwwlogs目录里边有

查看发现

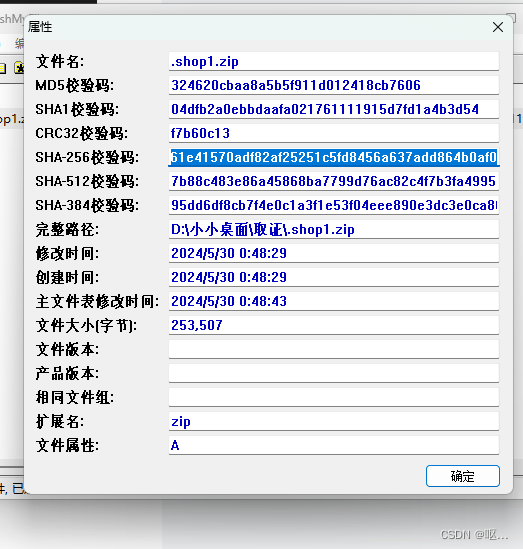

8、 请对所给服务器检材进行分析,网站数据库备份文件的sha256的值是多少?

9dede75e455a7c4c5cc4b61e41570adf82af25251c5fd8456a637add864b0af0

发现shop1.sql文件是空的,所以就是shop1压缩包,导出来算

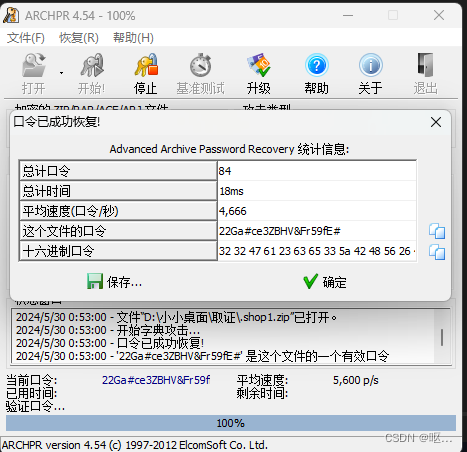

9、请对所给服务器检材进行分析,网站数据库备份文件的解压密码是多少?

22Ga#ce3ZBHV&Fr59fE#

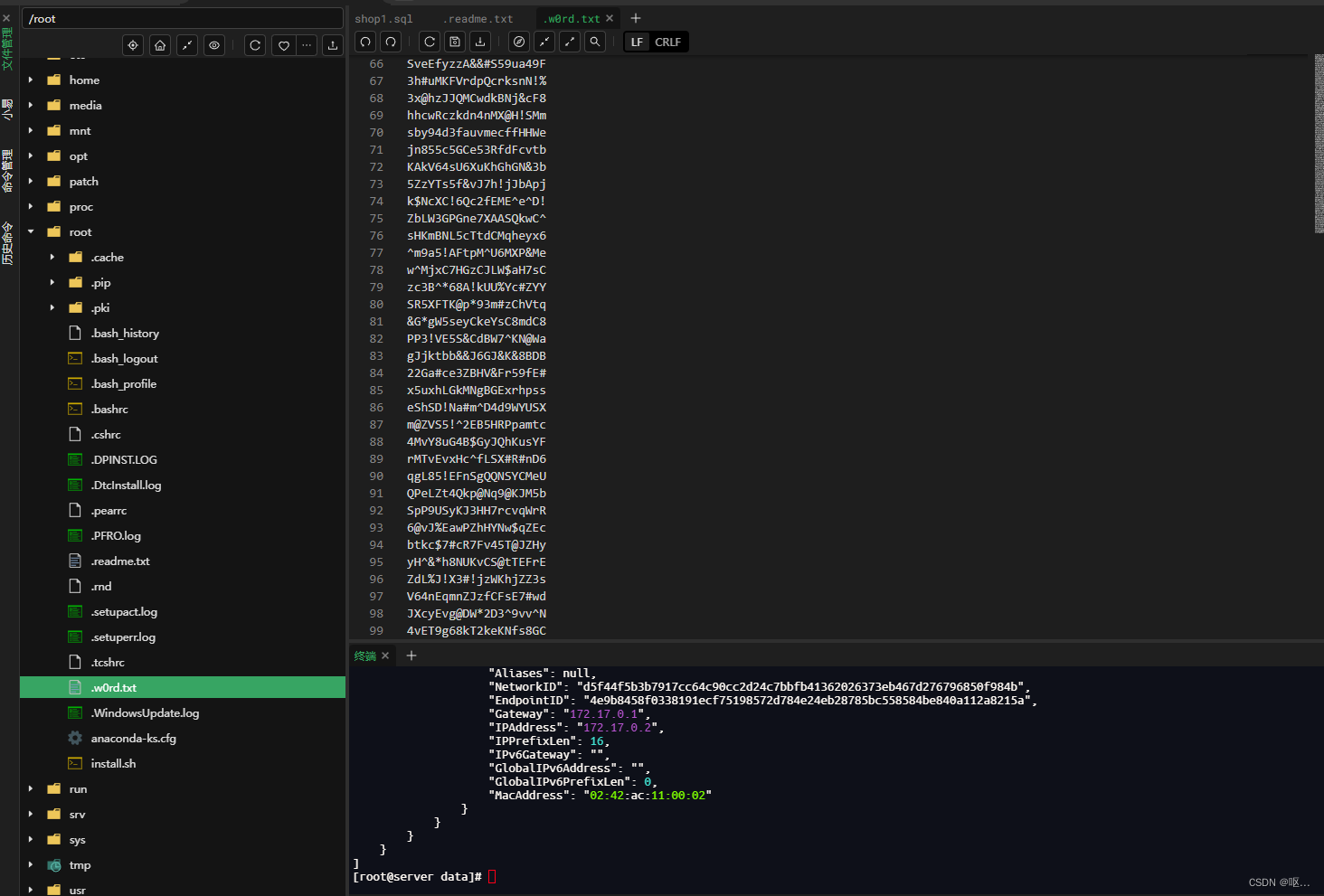

在root文件夹下发现了密码目录文件

进行压缩包密码爆破了就是,得到密码

10、请对所给服务器检材进行分析,商城中“弘连火眼手机分析专用机MT510”商品的原价是多少?

1398000